Анонимность в сети: 8 простых способов как стать невидимым в интернете | by VEDA

- VPN

VPN — позволяет скрыть IP-адрес пользователя. Прост в использовании, из-за чего пользуется огромной популярностью среди пользователей сети. С включенным VPN никто не сможет отследить откуда именно поступает трафик.

2. Прокси-сервер

Прокси-сервер по сути является посредником между локальной сетью и глобальным интернетом. С помощью прокси можно скрыть IP-адрес, и таким образом получить доступ к материалам и ресурсам запрещенным к показу в определенном регионе. Есть как платные, так и полностью бесплатные версии.

3. Tor

Браузер Tor — это свободное, полностью бесплатное ПО, являет собой систему прокси-серверов, которые позволяют установить защищенное, полностью анонимное соединение с сетью.

4. Шифрование сообщений

Сообщения зашифрованные по типу end-to-end позволяют сохранить конфиденциальность переписки. Для этого, достаточно установить специальные мессенджеры в которых есть такая функция: Dust, Signal, Telegram.

Для этого, достаточно установить специальные мессенджеры в которых есть такая функция: Dust, Signal, Telegram.

5. Отключите геолокацию

В любом браузере по умолчанию включена геолокация, сделано это для того, чтобы поисковая система смогла предоставить вам более персонализированные услуги. Но, не факт, что серверы Google или Яндекс надежно защищены от взлома и третьи лица не смогут получить доступ к вашему местоположению.

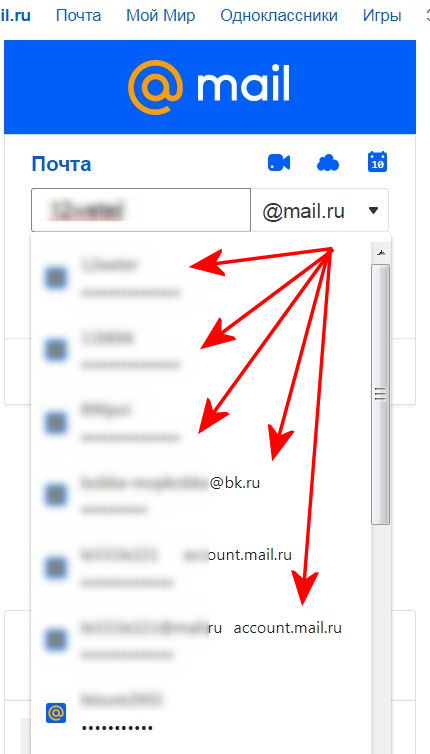

6. Электронная почта с шифрованием писем

Если использовать сервисы вроде Яндекс.Почты или Gmail, то ни о какой анонимности не может быть и речи. В качестве альтернативы можно использовать:

- ProtonMail — позволяет шифровать учетную запись. Предоставлять личную информацию для регистрации не придется;

- Tutanota — зашифрованный электронный почтовый ящик.

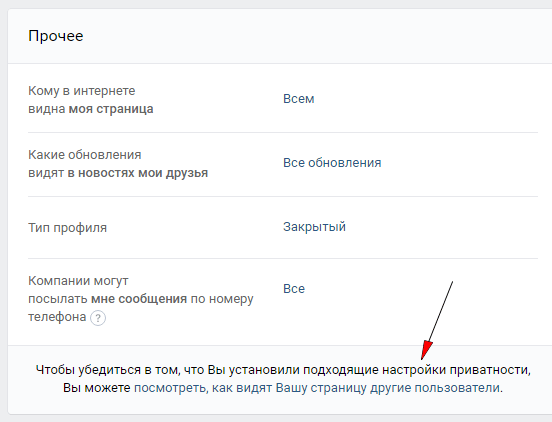

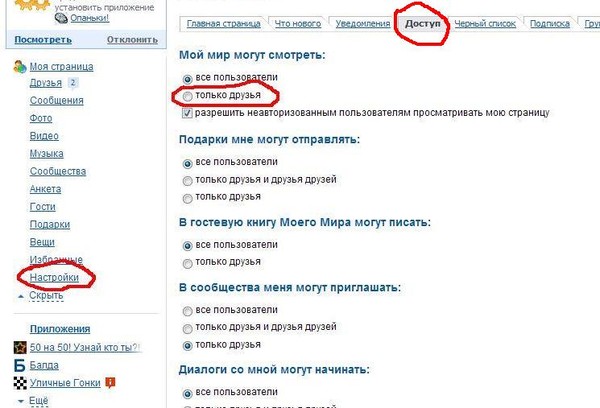

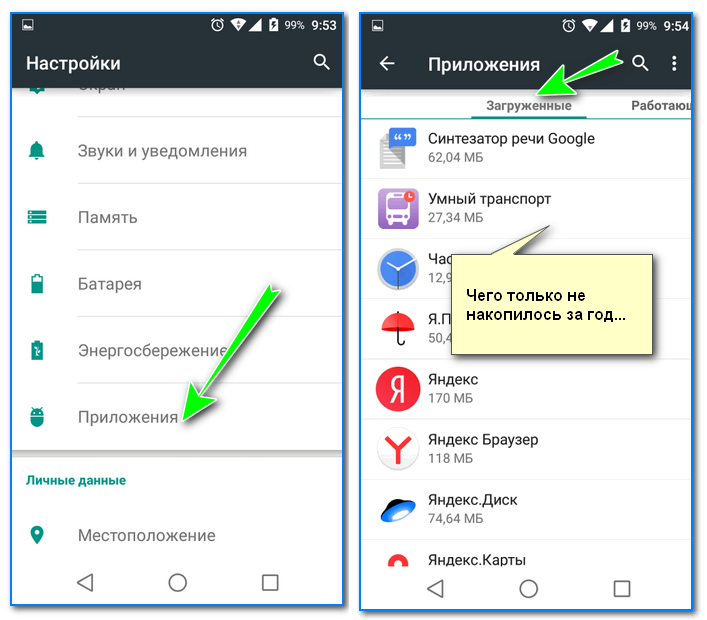

7. Уровень доступа мобильных приложений

Буквально каждое приложение в вашем смартфоне собирает какие-то данные и сразу после установки просит разрешение на доступ к геолокации, галерее и т. д. В некоторых случаях это обосновано, но зачастую приложения злоупотребляют подобными разрешениями, могут быть чрезмерно навязчивыми. Например, могут попросить доступ к вашим контактам — естественно, что раздавать подобную информацию направо и налево точно не стоит.

д. В некоторых случаях это обосновано, но зачастую приложения злоупотребляют подобными разрешениями, могут быть чрезмерно навязчивыми. Например, могут попросить доступ к вашим контактам — естественно, что раздавать подобную информацию направо и налево точно не стоит.

8. Криптовалюты

Анонимность — ключевая характеристика любой криптовалюты. Блокчейн технология фиксирует не имена отправителей, а цифровой номер кошелька. То есть, для того, чтобы совершить транзакцию, пользователю не нужно предоставлять свои персональные данные.

Как стать невидимкой в Интернете: программы и сервисы для обеспечения анонимности в Сети

Несмотря на то, что формально Интернет считается оплотом свободы слова и анонимности, мало кто продолжает верить, что онлайн мы становимся невидимками. К тому же не так давно экс-сотрудник ЦРУ Эдвард Сноуден обнародовал информацию о PRISM — программе слежения за пользователями Интернет, разработанной Агентством национальной безопасности США. Но даже без его откровений было понятно, что Всемирная паутина знает о нас больше, чем мы думаем.

Но даже без его откровений было понятно, что Всемирная паутина знает о нас больше, чем мы думаем.

Однако речь идет не только о том, что безобидные внешне игрушки вроде Angry Birds помогают спецслужбам собирать информацию о потенциальных террористах. Чаще всего желание поближе познакомиться с пользователями возникает непосредственно у сервисов, таких как Microsoft, Google, Yahoo!, Facebook, Apple и т.д. Они не упустят возможность проследить за вашим поведением в Глобальной сети и даже проанализировать вашу почту на предмет личных предпочтений, ведь коммерческий успех этих компаний напрямую зависит от качества целевой аудитории для продвижения рекламы.

В данном материале мы предложим вам ряд практических советов о том, как сохранить онлайн-анонимность. Следует сразу сказать, что ни одно решение не может гарантировать абсолютную невидимость в Сети. Однако, если вы не собираетесь обмениваться документами государственной важности, вы сможете обеспечить себе довольно высокий уровень безопасности. Наиболее действенным методом защиты своих данных в информационном пространстве является использование анонимных сетей.

Наиболее действенным методом защиты своих данных в информационном пространстве является использование анонимных сетей.

Tor

Наиболее известная анонимная сеть. По сути, Tor является системой прокси-серверов, которая позволяет устанавливать анонимное сетевое соединение, защищенное от прослушивания. Само слово Tor – акроним, который расшифровывается, как The Onion Router. Сравнение с луковицей неслучайно – доступ к системе осуществляется посредством свободного ПО, которое использует технологию «луковой маршрутизации». При использовании такого подхода сообщения защищаются несколькими «слоями» шифра и затем отсылаются через цепь сетевых узлов. Загрузить программу можно с официального сайта. Программное обеспечение Tor доступно для платформ Windows, Linux и Mac.

Участники Tor получают доступ к ресурсам Интернет через других пользователей сети. Пользователи также могут создавать и выкладывать в сеть анонимные веб-сервисы, доступ к которым будет осуществляться через специальные псевдо-домены .

Для начала необходимо установить на вашем компьютере виртуальный прокси-сервер и подключиться к нему. Такой прокси является промежуточным звеном между пользовательскими приложениями для работы в Интернет и сетью Tor. Наиболее подходящими прокси-серверами для работы с Tor являются Privoxy и Polipo. Polipo входит в состав всех последних сборок комплекта Tor. Более продвинутые пользователи, возможно, отдадут предпочтение Privoxy.

Для максимального удобства пользователей существует возможность скачать пакет Tor, в который входят Vidalia, Polipo и портативная версия Firefox с различными аддонами, повышающими безопасность работы пользователя. В частности речь идет о расширении Torbutton, которое блокирует такие плагины браузеров, как Java, Flash, ActiveX которые могут быть использованы для раскрытия вашего IP-адреса. Кроме того, с его помощью можно включать или отключать Tor в браузере.

В перечень полезных приложений для Tor входит TorChat — децентрализованная анонимная система обмена сообщениями. Для безопасного перенаправления всего TCP/IP- и DNS-трафика в сети Tor служит утилита Tortilla. Данное приложение позволяет анонимно запускать под Windows любое ПО, даже если оно не поддерживает SOCKS или HTTP-прокси.

I2P

I2P («Проект Невидимый Интернет») – открытое программное обеспечение, созданное для организации сверхустойчивой зашифрованной сети и применяемое в большей мере для и анонимного хостинга (создания сайтов, форумов, чатов, файлообменных серверов и т.

Еще одним отличием I2P от Tor является способ маршрутизации. Так, в Tor используется «луковая маршрутизация», а в I2P – «чесночная». Если в Tor создается цепочка из узлов, по которым передается трафик, то в I2P используются входные и выходные туннели. Таким образом, запросы и ответы идут через разные узлы. Каждые десять минут эти туннели реформируются. «Чесночная маршрутизация» подразумевает, что пакет данных («чеснок»), может содержать в себе множество «зубчиков», то есть зашифрованных сообщений как своих, так и чужих. Каждое с инструкцией по его доставке. Благодаря этому, сервер получателя не может точно определить отправителя, и наоборот.

Чтобы использовать I2P проверьте наличие на вашем компьютере Java. На официальном сайте проекта в разделе «Установка с нуля» необходимо выбрать операционную систему и загрузить установщик. Проинсталлировав ПО, пропишите адресной строке браузера адрес 127.0.0.1:7657 для вызова веб-интерфейса. В течение нескольких минут сеть I2P настроится и вы получите анонимный доступ ко всем ресурсам псевдо-домена .i2p. Чтобы выйти в Глобальную сеть, достаточно прописать в настройках браузера адрес прокси-сервера 127.0.0.1:4444. Поскольку выход из I2P в Интернет осуществляется через определенные шлюзы, рассчитывать на высокую скорость в таком случае не приходится.

На официальном сайте проекта в разделе «Установка с нуля» необходимо выбрать операционную систему и загрузить установщик. Проинсталлировав ПО, пропишите адресной строке браузера адрес 127.0.0.1:7657 для вызова веб-интерфейса. В течение нескольких минут сеть I2P настроится и вы получите анонимный доступ ко всем ресурсам псевдо-домена .i2p. Чтобы выйти в Глобальную сеть, достаточно прописать в настройках браузера адрес прокси-сервера 127.0.0.1:4444. Поскольку выход из I2P в Интернет осуществляется через определенные шлюзы, рассчитывать на высокую скорость в таком случае не приходится.

Freenet

Еще одна анонимная децентрализованная сеть, предназначенная для хранения данных. Freenet включает в себя группу так называемых «фрисайтов» (анонимных вебсайтов), файловый обмен и поиск. Файлы, которые пользователь хочет разместить для общего доступа, распределяются по компьютерам других участников сети в зашифрованном виде. Для загрузки файла необходимо знать ключ, который позволит собрать этот файл с компьютеров других пользователей сети.

Чтобы пользоваться Freenet загрузите установщик и запустите его. На ваш компьютер установится программа Freenet и другие требуемые компоненты. Когда процесс инсталляции будет завершен, в браузере откроется страница пользовательского интерфейса Freenet. Программа работает с большинством маршрутизаторов. Но если у вас возникнут вопросы, ответы на них можно найти в подробном FAQ. Последующий доступ к Freenet можно осуществлять через меню в системном трее, с помощью ярлыка Browse Freenet на рабочем столе или через меню «Пуск». Также можно открыть программу, введя сочетание 127.0.0.1:8888 в адресной строке вашего браузера. Для большей безопасности следует использовать отдельный браузер для Freenet, желательно в режиме конфиденциальности.

Чтобы добавить друга, вам и ему необходимо обменяться нод-ссылками. Отправить файл другому участнику сети, а также добавить свою нод-ссылку можно с помощью формы в нижней части страницы. Когда обе стороны обменяются нод-ссылками, узел вашего друга будет отображаться на вкладке «Друзья» со статусом «Подключен» или «Занят». Вы можете задать имя для вашего узла на странице конфигурации, чтобы вашим друзьям было проще понимать, что это именно вы. Рекомендуется добавлять в друзья только тех людей, которых вы действительно знаете. Если вы хотите настроить инструменты от сторонних разработчиков для использования с Freenet, для вас будет полезным данное руководство.

Когда обе стороны обменяются нод-ссылками, узел вашего друга будет отображаться на вкладке «Друзья» со статусом «Подключен» или «Занят». Вы можете задать имя для вашего узла на странице конфигурации, чтобы вашим друзьям было проще понимать, что это именно вы. Рекомендуется добавлять в друзья только тех людей, которых вы действительно знаете. Если вы хотите настроить инструменты от сторонних разработчиков для использования с Freenet, для вас будет полезным данное руководство.

RestroShare — это открытое кросс-платформенное ПО для построения децентрализованной сети по принципу F2F (Friend-To-Friend). Обмен файлами и общение здесь происходит исключительно с проверенными друзьями, а не со всей сетью. После проверки подлинности и обмена асимметричным ключом, соединение устанавливается по SSH. Для шифрования используется OpenSSL, можно открывать доступ к папкам. Друзья друзей смогут видеть друг друга, если пользователи включат такую опцию, однако возможности для соединения у них не будет. Получается своеобразный аналог социальной сети.

Получается своеобразный аналог социальной сети.

В RestroShare существует несколько сервисов для общения: приватный чат, почта, форумы, а также голосовой чат посредствам VoIP-плагина. При первом запуске предлагается создать профиль и сгенерировать PGP-ключ для аутентификации. После создания учетной записи необходимо открыть настройки, кликнув по значку с шестеренкой. В подразделе Server следует включить UPnP и выбрать режим DarkNet или Private. Аналогичную настройку надо выполнить и для другого клиента.

Теперь можно добавить новый контакт, нажав на знак плюс и выбрав Add friend. Далее необходимо обменяться с другом PGP-ключами. Через некоторое время после ввода ключа клиенты найдут друг друга, и в списках друзей появится новый аккаунт. Для обмена файлами надо сделать доступной хотя бы одну папку. Безопаснее всего разрешать просмотр только друзьям. Для скачивания файлов переходим в раздел Files, где, выбрав друга, можем загрузить доступный контент. В контекстном меню можно запустить команду на скачивание нужных данных.

Коротко о других полезных решениях, повышающих уровень вашей анонимности в Интернете:

Firewalls (брандмауэры)

Norton Internet Security, Comodo Firewall, ZoneAlarm Free Firewall 2013 и Tiny Wall – альтернативы предустановленным Windows Firewall.

Steve Gibson’s ShieldsUP! – программа, позволяющая выявить уязвимые или открытые порты в вашей системе.

Безопасный интернет-серфинг

Stay Invisible – сервис, который предоставит вам полный отчет о той информации, которую пересылает в Интернет ваш браузер.

LastPass — менеджер паролей.

Disconnect.me, DoNotTrackMe – дополнения для Firefox и Chrome, которые распознают и блокируют рекламные сети, инструменты веб-аналитики и ссылки на социальные сети, то есть всячески ограничивают наблюдение за вами.

Comodo Dragon, Comodo IceDragon и Dooble – альтернативные браузеры, которые, по заявлению разработчиков, не делятся вашими данными с Google

DuckDuckGo – поисковая система, которая по заверениям ее создателей, не распознает IP-адрес и не сохраняет cookies клиента.

Adblock Plus – расширение для браузера, позволяющее отключать рекламные объявления.

Конфиденциальность e-mail

MyKolab, HushMail – защищенные email-сервисы.

SecureGmail – аддон для Google Chrome, инструмент для шифровки онлайн-почты. Ваш адресат тоже должен будет установить эту программу, чтобы ввести ключ.

Enigmail – клиент для Thunderbird, с помощью которого можно зашифровать ваши сообщения.

Bitmessage – клиент электронной почты для Tor и I2P.

Airmail, GuerrillaMail и Mailinator – сервисы для создания временных учетных записей.

Прокси и VPN

FoxyProxy – набор инструментов, который пригодится для настройки VPN при работе с Firefox, Google Chrome и Internet Explorer.

HotspotShield, Comodo, HideMyAss Pro и SurfEasy Total – несколько неплохих VPN.

Итоги

Мы ознакомили вас с перечнем основных решений, позволяющих в той или иной степени обезопасить ваше пребывание в Сети. Гарантированно стать невидимкой в Интернете можно только одним способом – вовсе не пользоваться им, но для большинства из нас это не выход. Тем не менее, приняв достаточно простые минимально необходимые меры, мы сможем увеличить уровень своей онлайн-анонимности, защититься от навязчивой рекламы и предотвратить кражу персональных данных.

Тем не менее, приняв достаточно простые минимально необходимые меры, мы сможем увеличить уровень своей онлайн-анонимности, защититься от навязчивой рекламы и предотвратить кражу персональных данных.

Эффективны ли режим инкогнито и VPN?

Режим инкогнито и VPN – ключ к безопасности?

Используете вы интернет для работы или для себя – вам наверняка известно, что он таит массу опасностей.

Выходя в Сеть, вы и ваша организация становитесь мишенями для хакеров и воров, которые охотятся за информацией: личными сведениями, историей браузера, данными платежей.

Размышляя об онлайн-защите, вы, вероятно, обращали внимание на режим инкогнито в браузерах и сети VPN. Но какой из этих вариантов выбрать?

Что такое режим инкогнито и зачем он нужен?

w3.org/1999/xhtml»>Во многих современных браузерах (включая популярные) предусмотрен режим инкогнито. Его легко найти в меню браузера. Вот несколько примеров.- В Google Chrome есть режим инкогнито.

- В Microsoft Edge есть просмотр InPrivate.

- В Safari – режим частного доступа.

- В Firefox – приватные окна.

- В Opera – приватные вкладки.

По сути все это – режимы, в которых браузер не сохраняет историю поиска, сведения сайтов и локальные данные, такие как cookie-файлы.

Так ли приватен режим инкогнито?

Режим инкогнито не позволяет браузеру сохранять данные на локальном устройстве. Но это не значит, что они не будут переданы интернет-провайдеру.

Посторонние могут отследить действия, совершенные вами в режиме инкогнито, и использовать собранные данные, чтобы проникнуть в систему.

Насколько надежен режим инкогнито?

Многие считают, что режим инкогнито защитит их от вредоносного ПО, попыток взлома, мошенничества и кражи данных (например, платежной информации или паролей), поскольку эти сведения не сохраняются. Увы, это не так.

Дело в том, что режим инкогнито использует IP-адрес, предоставленный интернет-провайдером, а значит, кто-то все равно может обнаружить вашу активность в интернете и воспользоваться этим. Кроме того, в недавнем прошлом программные ошибки, API HTML5 и даже расширения браузера становились причиной утечек, открывая посторонним доступ к истории поиска и посещений в режиме инкогнито.

Единственный способ по-настоящему защитить ваши данные в браузере – это VPN.

Что такое VPN?

VPN – это виртуальная частная сеть (от англ. Virtual Private Network).

Virtual Private Network).

Она шифрует ваш интернет-трафик и личные онлайн-данные, чтобы злоумышленникам было сложнее их похитить.

От кого VPN скроет историю браузера?

Интернет-провайдер обеспечивает вам подключение к Сети. При этом он отслеживает вас через IP-адрес. Поскольку ваш трафик проходит через серверы интернет-провайдера, он может просмотреть все ваши действия онлайн.

Провайдер может казаться надежным. Но это не значит, что он не сообщит историю вашего поиска рекламодателям, полиции, правительству и другим посторонним лицам. Кроме того, интернет-провайдера могут взломать, и тогда ваши личные данные попадут в руки преступников.

Все это особенно актуально, если вы регулярно пользуетесь публичными сетями Wi-Fi. Вы даже не поймете, что кто-то по другую сторону сети следит за вашими действиями и хочет украсть у вас пароли, личные данные, платежную информацию – да всю вашу цифровую жизнь!

w3.org/1999/xhtml»>Как работает VPN?VPN маскирует ваш IP-адрес, перенаправляя его через специально настроенный удаленный сервер, управляемый VPN-провайдером. В результате сервер VPN, которым вы пользуетесь, становится источником ваших данных. Поэтому интернет-провайдер и другие посторонние лица не смогут отследить, какие сайты вы посещаете и какие данные вводите. VPN действует как фильтр, превращая всю отправляемую и получаемую информацию в бессмыслицу. Даже попади она в руки преступников, они не смогут ею воспользоваться.

Что должна делать VPN?

VPN может выполнять одну или несколько задач. При этом она сама должна быть защищена от взлома.

Комплексное решение такого рода должно включать следующие функции.

Шифрование IP-адресов

w3.org/1999/xhtml»>Первоочередная задача VPN – скрыть ваш IP-адрес от интернет-провайдера и других лиц. Так вы сможете отправлять и получать через интернет информацию, которую не увидит никто, кроме вас и VPN-провайдера.Шифрование журналов

С VPN вы не оставите следов своей активности (истории поиска и посещений, cookie-файлов). Шифрование cookie-файлов особенно важно для сохранности конфиденциальной информации: персональных, финансовых и прочих не предназначенных для посторонних глаз данных, которые вы указываете на сайтах.

Защита при сбоях

В случае сбоя VPN ваше интернет-подключение также должно прерваться. Хорошее VPN-решение своевременно обнаружит проблему и закроет предварительно выбранные программы, чтобы снизить риск хищения данных.

Многофакторная аутентификация

w3.org/1999/xhtml»>Надежная VPN должна проверять любую попытку входа, используя разные методы аутентификации. Например, после ввода пароля может понадобиться ввести код, отправленный вам на телефон. Это усложнит задачу желающим заполучить ваши данные.История VPN

С тех пор как появился интернет, люди стремятся защитить и зашифровать данные о своих действиях в Сети. Министерство обороны США еще в 1960-х годах работало над засекречиванием онлайн-коммуникаций.

Предшественники VPN

В результате этих усилий появилась ARPANET – сеть с коммутацией пакетов, которая в свою очередь привела к созданию протоколов TCP (Transfer Control Protocol – «протокол управления передачей») и IP (Internet Protocol – «межсетевой протокол»).

Модель TCP/IP состояла из четырех уровней: канального (link layer), межсетевого (internet layer), транспортного (transport layer) и прикладного (application layer). Межсетевой уровень предполагал подключение локальных сетей и устройств к универсальной сети – и здесь стала очевидна уязвимость пользовательских данных.

Межсетевой уровень предполагал подключение локальных сетей и устройств к универсальной сети – и здесь стала очевидна уязвимость пользовательских данных.

В 1993 году команде специалистов из Колумбийского университета и Лабораторий Белла удалось создать первую версию современной VPN под названием swIPe.

Год спустя Вэй Сюй (Wei Xu) из компании Trusted Information Systems разработал IPsec – протокол интернет-безопасности, который проверяет подлинность передаваемых информационных пакетов и шифрует их. А затем, в 1996 году, сотрудник Microsoft по имени Гурдип Сингх-Палл (Gurdeep Singh-Pall) создал туннельный протокол «точка-точка», или PPTP.

Первые VPN

Пока Сингх-Палл работал над своим протоколом, популярность интернета росла, а с ней – и потребность в готовых высокотехнологичных системах безопасности.

w3.org/1999/xhtml»>Антивирусы того времени успешно защищали компьютеры от заражения вредоносным и шпионским ПО, но людям и компаниям были нужны программы для сокрытия истории браузеров.Первые VPN были запущены в начале 2000-х годов, но, как правило, использовались только в компаниях. Однако после многочисленных масштабных киберинцидентов в начале 2010-х возник спрос на VPN для индивидуальных пользователей.

Наши дни

По данным GlobalWebIndex, в период с 2016 по 2018 гг. число пользователей VPN по всему миру выросло более чем в четыре раза. В Таиланде, Индонезии, Китае и других странах, где интернет-активность подвергается ограничениям и цензуре, почти каждый пятый использует VPN.

В США, Великобритании и Германии процент пользователей VPN ниже, но тоже немалый – около 5%.

Одна из главных причин роста популярности VPN в последние годы состоит в том, что все больше людей стремятся обойти географические ограничения на контент. Например, такие видеосервисы как Netflix, Hulu и YouTube ограничивают доступ к определенным материалам в некоторых странах. Современные VPN шифруют ваш IP-адрес так, что кажется, будто вы находитесь в другой стране. Это позволяет просматривать любой контент откуда угодно.

Например, такие видеосервисы как Netflix, Hulu и YouTube ограничивают доступ к определенным материалам в некоторых странах. Современные VPN шифруют ваш IP-адрес так, что кажется, будто вы находитесь в другой стране. Это позволяет просматривать любой контент откуда угодно.

Как обезопасить себя с помощью VPN?

VPN защищает вас, шифруя ваши онлайн-данные. Чтобы разгадать этот шифр, нужен ключ, который есть только у вашего компьютера и сети VPN. Поэтому ваш интернет-провайдер не узнает, откуда вы выходите в Сеть.

Разные VPN используют разные типы шифрования, но обычно этот процесс состоит из трех этапов.

- Входя в интернет, вы запускаете VPN. VPN работает как защищенный туннель между вами и Всемирной сетью. Он непроницаем для вашего интернет-провайдера и других лиц.

- С этого момента ваше устройство подключено к локальной сети VPN, а ваш IP-адрес может быть заменен на один из IP-адресов, предоставленных серверами VPN.

- Теперь вы можете пользоваться интернетом как угодно– все ваши персональные данные будут под защитой VPN.

Какие VPN бывают?

Есть много разных видов VPN, но вам достаточно знать три основных.

VPN удаленного доступа

Пользователь подключается к частной сети через удаленный сервер.

Большинство платных VPN работают по этому принципу. Они опираются на собственные сети удаленных серверов. У этого подхода есть ряд преимуществ: быстрые и простые установка и подключение, надежное шифрование онлайн-данных и возможность изменить свой IP-адрес для просмотра контента с географическими ограничениями.

Такие VPN идеальны для личного пользования, но не всегда отвечают потребностям крупных предприятий.

w3.org/1999/xhtml»>VPN типа «точка-точка»Такая VPN маскирует частные внутренние сети (сети интранет), обеспечивая пользователям этих сетей взаимный доступ к их ресурсам.

VPN типа «точка–точка» подходит для предприятий с несколькими офисами, каждый из которых имеет собственную локальную сеть (LAN), подключенную к глобальной сети (WAN). Или если у вас есть две отдельные сети интранет, которым нужно обмениваться данными, не открывая при этом пользователям одной сети прямой доступ к другой.

Такие VPN в основном применяются в крупных компаниях. В отличие от VPN удаленного доступа, они сложны и не могут предложить столь же гибкие возможности. Зато такие сети наиболее эффективно защищают обмен данными между крупными отделами предприятий и внутри них.

VPN типа «клиент-провайдер»

Этот тип VPN подключает пользователя к Сети не через интернет-провайдера, а напрямую через провайдера VPN.

В результате, вместо того чтобы создавать зашифрованный туннель для маскировки существующего подключения, VPN автоматически шифрует данные перед их отправкой пользователю.

Такие VPN набирают популярность, особенно среди провайдеров незащищенных публичных сетей Wi-Fi. Они шифруют данные по всей цепочке между клиентом и VPN-провайдером, не позволяя посторонним перехватывать трафик.

Они также блокируют интернет-провайдерам доступ к любым незашифрованным (по какой-то причине) данным и обходят любые наложенные на пользователя ограничения (например, если в стране в определенное время суток использование интернета запрещено).

Как установить VPN?

Перед тем как настраивать VPN, следует изучить различные виды установки виртуальных частных сетей.

Отдельный VPN-клиент

w3.org/1999/xhtml»>Фактически это самостоятельная программа, которая настраивается под требования пользователя или организации. При запуске VPN конечное устройство устанавливает через эту сеть соединение с другим устройством, при этом создается зашифрованный туннель.Этот способ чаще всего применяется на домашних компьютерах и в небольших офисах.

Расширение браузера

VPN-расширения доступны для большинства браузеров, например для Google Chrome и Firefox. Некоторые браузеры, такие как Opera, даже поставляются со встроенной VPN.

Расширение позволяет быстро настроить параметры виртуальной частной сети прямо в браузере. Однако безопасное соединение обеспечивается только для этого браузера. Обмен данными в других браузерах и прочих приложениях (например, онлайн-играх) не шифруется.

Несмотря на ограниченное действие расширений, это хороший способ для интернет-пользователей дополнительно себя защитить. Тем не менее такие VPN более подвержены взломам. Кроме того, важно осторожно выбирать расширения, поскольку охотники за чужими данными могут использовать VPN-обманки.

Тем не менее такие VPN более подвержены взломам. Кроме того, важно осторожно выбирать расширения, поскольку охотники за чужими данными могут использовать VPN-обманки.

VPN на роутере

Если у вас несколько устройств подключены к одной сети, вам проще установить VPN непосредственно на роутер, чем настраивать ее на каждом устройстве в отдельности.

Это особенно актуально для подключаемых к интернету устройств со сложной настройкой, таких как телевизоры Smart TV. С такой VPN вы даже сможете просматривать контент с ограниченным доступом в вашем домашнем кинотеатре. Она легко устанавливается, обеспечивает постоянную защиту и приватность и предотвращает компрометацию при подключении незащищенных устройств к вашей сети.

Тем не менее, если у роутера отсутствует пользовательский интерфейс, управлять VPN будет сложно, и она может блокировать входящие соединения.

Корпоративная VPN

Корпоративные VPN используются на предприятиях и требуют персонализированной настройки и поддержки IT-специалистов. Главное преимущество корпоративной VPN – полностью безопасное подключение к интранету и серверам компании, в том числе для удаленных сотрудников с собственным интернет-соединением.

Можно ли скачать VPN для iPhone/Android и других устройств?

Да, существуют VPN-решения для мобильных и прочих устройств. VPN может стать незаменимой для вашего мобильного устройства, если вы храните на нем платежные и другие личные данные, используете онлайн-приложения, например, для знакомств, игр и денежных переводов, или просто просматриваете сайты. Нередко разработчики VPN предлагают мобильные решения – многие из них доступны в Google Play или Apple App Store.

Действительно ли VPN так надежна?

w3.org/1999/xhtml»>Важно помнить, что VPN не заменяет полнофункциональное антивирусное ПО. Она маскирует ваш IP-адрес и шифрует историю браузера – и это все, что она может. VPN не защитит вас, если вы, например, попадете на фишинговый веб-сайт или скачаете зараженный файл.Даже если вы используете VPN, в вашу систему все равно могут пробраться:

- троянцы;

- боты;

- вредоносное ПО;

- шпионское ПО;

- вирусы.

Если им это удастся, они повредят ваше устройство, независимо от того, есть на нем VPN или нет. Поэтому VPN следует использовать в тандеме с комплексным антивирусным решением – это гарантирует максимальную защиту.

Выбор надежного VPN-провайдера

Важно выбрать VPN-провайдера, которому можно доверять.

Ваш интернет-провайдер не сможет отследить ваш трафик, а вот у VPN-провайдера будет доступ к нему. А значит, если VPN-провайдера взломают, пострадаете и вы.

А значит, если VPN-провайдера взломают, пострадаете и вы.

Поэтому вы должны быть уверены, что поставщик VPN-решения не только сохранит конфиденциальность ваших данных, но и обеспечит максимальную защиту со своей стороны.

Самые часто задаваемые вопросы о VPN

Замедлит ли VPN мое интернет-соединение?

Нет. VPN должна подключиться к вашей сети Wi-Fi без проблем. VPN затрагивает только подключение к виртуальной сети, а не фактическое подключение к телефонной линии / линии широкополосного доступа. Технология VPN создает иллюзию частной сети, при этом ничего не меняя в первоначальном соединении. Следовательно, скорость вашего подключения не упадет.

Сложно ли установить VPN?

Установить VPN довольно просто. Если вы выбрали VPN в виде отдельной программы, вы получите установочный файл. Если вы скачиваете VPN-расширение для браузера, вам не потребуется даже такой файл – расширение должно установиться в браузер автоматически.

Если вы скачиваете VPN-расширение для браузера, вам не потребуется даже такой файл – расширение должно установиться в браузер автоматически.

Сложность установки VPN на роутере варьируется, но масштабная дополнительная настройка обычно не требуется.

В случае с корпоративной VPN или любым другим решением, развертываемым в масштабах целого предприятия, установка может быть сложной, в зависимости от уровня сложности организации. Но не забывайте, что для личного пользования вам будет вполне достаточно отдельного VPN-клиента.

Сложно ли использовать VPN и управлять ею?

Большинство самостоятельных VPN-программ очень просты в управлении. Участие пользователя обычно требуется в двух случаях: при включении/выключении VPN и при выборе страны (вы выбираете IP-адрес той страны, которую увидят желающие отследить вас). С корпоративными VPN все сложнее, но это зависит от требований вашей организации.

Можно ли с помощью VPN пользоваться Netflix, Hulu, YouTube и прочими видеосервисами из другой страны?

В большинстве случаев – да. Видеосервисы, такие как Netflix и Hulu, ограничивают доступ к своему контенту в некоторых странах, просто блокируя используемые там IP-адреса.

Многие VPN позволяют выбрать страну, IP-адресом которой вы хотите пользоваться. Обычно для этого нужно открыть список стран в выпадающем меню и выбрать нужную.

Как понять, что VPN работает?

VPN начинает работать сразу же после установки интернет-подключения. Самостоятельные VPN-приложения проводят анализ в режиме реального времени и сообщают пользователю, активно ли VPN-соединение. Старайтесь следить за приложением, чтобы не упустить момент, когда (и если) вдруг VPN-соединение разорвется.

w3.org/1999/xhtml»>Сколько стоят VPN? Бывают ли они бесплатными?Каждый поставщик устанавливает свою цену на VPN. Обычно взимается ежемесячная плата. Есть и бесплатные VPN, но они, как правило, уступают платным по надежности или функциональности. Кроме того, стоит выбирать VPN-провайдера, которому можно доверять и который инвестирует в самые надежные технологии. Помните: если VPN-провайдера взломают, вы тоже пострадаете.

Что если во время использования VPN возникли проблемы с безопасностью или другие сложности?

Именно на такой случай важно выбрать надежного VPN-провайдера. Он должен быть готов оказывать круглосуточную поддержку онлайн или по телефону в случае сбоя VPN или других связанных с ней проблем.

Выберите Kaspersky Secure Connection в качестве своей виртуальной частной сети

org/1999/xhtml»>Kaspersky Secure Connection обеспечивает максимальную интернет-безопасность и конфиденциальность, защищая вас, вашу семью и бизнес от утечек данных и постороннего вмешательства в вашу онлайн-жизнь.Мы предлагаем защиту приватности и данных при просмотре веб-страниц, общении в социальных сетях, онлайн-шопинге и не только. Обменивайтесь любой информацией, сохраняя анонимность в Сети благодаря Kaspersky Secure Connection. Наш продукт также гарантирует безопасное подключение к публичным сетям Wi-Fi. А еще вы можете использовать его для доступа к контенту с географическими ограничениями.

Узнайте, что такое настоящая защита, – попробуйте Kaspersky Secure Connection.

Статьи по теме:

Стать интернет-невидимкой. Пять советов, как скрыть свои личные данные в сети

Как защитить телефоны от прослушки, отключить рекламу и обезопасить свои персональные данные

Смартфоны и ноутбуки со встроенными камерами и микрофонами, свободный и бесплатный доступ к интернету, аккаунты в социальных сетях свели к минимуму то, что мы привыкли называть «личной жизнью». Приватность как таковая практически исчезла — мы охотно делимся любого рода контентом, без умолку говорим о себе и довольно инициативно отправляем в интернет терабайты личных данных. «Так почему бы этим не воспользоваться?» — подумали маркетологи, политики, айтишники и с удовольствием принялись собирать всевозможную информацию о нас с вами, формируя «портрет пользователя/покупателя/избирателя» и находя возможности для манипуляций.

Приватность как таковая практически исчезла — мы охотно делимся любого рода контентом, без умолку говорим о себе и довольно инициативно отправляем в интернет терабайты личных данных. «Так почему бы этим не воспользоваться?» — подумали маркетологи, политики, айтишники и с удовольствием принялись собирать всевозможную информацию о нас с вами, формируя «портрет пользователя/покупателя/избирателя» и находя возможности для манипуляций.

ФОКУС в Google Новостях.

Подпишись — и всегда будь в курсе событий.

Поэтому мы сегодня выбираем конкретных людей в президенты, покупаем определенные товары, используем те или иные приложения и сервисы. Все для нашего с вами блага! Однако возникает вопрос: откуда Google, Facebook, Amazon и прочие BigTech-компании знают, что для нас хорошо, а что плохо?

Разберемся, как работает система защиты персональных данных, как функционирует законодательство в этой сфере и что мы с вами можем предпринять, чтобы решать самим, что покупать, чем пользоваться и кого выбирать, а не делегировать эту жизненно важную способность своему смартфону.

Перенесите данные из сервисов Google на жесткий диск. В Google Docs, к примеру, вы можете выделить все необходимые файлы, в меню «Действия» — нажать на кнопку «Загрузить», а затем перейти на вкладку «Преобразование и загрузка» и совершить бэкап. На диск файлы закачаются в виде ZIP-архива.

Сбор информации посредством cookie-файлов и использование их третьей стороной для таргетинга считаются законными

В сервисе Gmail настройте перенаправление писем на другие почтовые клиенты типа The Bat, Thunderbird, Почта Windows или любые подобные. Зайдите в «Настройки» — «Пересылка» — POP/IMAP и отметьте пункт «Включить POP для всех писем» (даже для тех, которые уже прочитаны). После этого вся корреспонденция будет автоматически поступать на указанный вами почтовый клиент.

Создайте резервную копию Google Calendar. Сделать это проще простого: «Настройки» — «Календари» — «Экспортировать календари».

Так же стоит поступить и с информацией, собранной сервисом Google Maps. Зайдите в «Настройки» и нажмите на «Удалить историю местоположений».

Зайдите в «Настройки» и нажмите на «Удалить историю местоположений».

Проверьте, не взломан ли ваш e-mail. Зайдите на haveibeenpwned.com или другой подобный ресурс, введите адрес своей электронной почты и получите ответ на волнующий вас вопрос.

«Инкогнито» жить экономнееПользуйтесь режимом «инкогнито». Однако помните, что некоторые ваши данные будут доступны поисковикам, провайдерам, администратору сети, ресурсам, которыми вы воспользовались. Например, по вашему IP-адресу можно будет вычислить геолокацию, также будет известно и о ваших действиях на сайтах.

И все же при указанном режиме в истории браузера не сохраняются данные о посещении того или иного ресурса, а также это поможет избежать такой придумки ретейлеров, как «персонализированное ценообразование», когда пользователю демонстрируется определенная цена на тот или иной товар/услугу, на основе собранных о нем данных. К примеру, для владельцев последних моделей iPhone онлайн-такси завышает прайс на стоимость поездки, а бренд Staples показывает покупателям разные цены в зависимости от их местоположения. Режим «Инкогнито» этого не допустит.

Режим «Инкогнито» этого не допустит.

Когда мы пользуемся сетью, то оставляем после себя цифровой след, даже если ничего не постили, а «просто зашли на сайт» или «просто подключились к Wi-Fi в кофейне». Производители разного рода софта, поисковые системы, соцсети тут же вычислят ваше местоположение, даже если функция GPS отключена, — они легко получат данные о геолокации Wi-Fi-точки, с которой вы законнектились. Поэтому стоит отключать и GPS, и Wi-Fi, если вы не хотите, чтобы были известны ваши маршруты и конкретные адреса.

Фото: unsplash.com

ИДЕАЛЬНЫЙ ВАРИАНТ. Чтобы избежать любой слежки, проще всего отключить гаджет от любых сетей и Wi-Fi

Бороться с навязчивой рекламой можно, установив специальное ПО. Самые распространенные программы — Adguard, AdBlock Plus, Ad Muncher, AdwCleaner, Brave Browser, uBlock, AdFender. Можете поискать аналоги.

Можете поискать аналоги.

Также в браузере стоит отключить функцию cookie, благодаря которой собираются пользовательские данные. В Chrome это делается следующим образом: в правом верхнем углу экрана нажмите на значок с тремя точками — «Настройки» — «Настройки сайтов» — «Файлы cookie», затем установите переключатель «Файлы cookie» в нужное положение.

Отключить прослушкуПрослушивать разговоры можно либо при помощи специальных устройств, либо специального ПО. И если первый способ предпочитают спецслужбы или крупные бизнесы (у них есть на это деньги, так как оборудование для таких целей стоит дорого — от нескольких сотен тысяч долларов), то вторым способом могут воспользоваться едва ли не школьники. Нужно только установить программу на телефон абонента — и все! Затем злоумышленники легко смогут отключить алгоритм шифрования, скачать любую хранящуюся на устройстве информацию, отследить геолокацию и т. д.

ВажноГлавсанврач следит за тобой. Как мир приучают к идее тотальной слежки ради общего блага

Как мир приучают к идее тотальной слежки ради общего блага

Если вы подозреваете, что кто-то вас прослушивает, скачайте и установите одну из предложенных ниже программ. Eagle Security идентифицирует вышки сотовой связи, определяет настоящие вышки и ложные и предупреждает об этом, располагает детальным списком софта, имеющего доступ к микрофону и камере, работает по принципу антивируса, пресекая доступ к камере сомнительного ПО.

Android IMSI-Catcher Detector, CatcherCatcher также идентифицируют настоящие и ложные базовые станции связи.

Darshak тоже обладает функцией идентифицирования вышек, кроме того, оценивает защищенность сети в режиме реального времени, показывает, какие алгоритмы используются для шифрования разговора.

Если вы давно не пользуетесь некоторыми программами, удалите их. Особенно те, которые имеют доступ к микрофону и камере. Часто разработчики получают данные о пользователях именно благодаря этому.

Нарушается ли конфиденциальность пользовательских данных при таргетировании рекламы? Ответить однозначно на этот вопрос сложно. А все потому, что пользовательские данные давным-давно стали обычным товаром для интернет-предпринимателей: они продаются, покупаются и перепродаются столь же легко, как одежда или бытовая техника.

Да, BigTech-компании располагают «кодексами чести»: Google — программой защиты конфиденциальности и сертификатами систем защиты, Facebook заявляет, что действует в рамках общего регламента защиты персональных данных (General Data Protection Regulation (GDPR), но все же в 2018 году Марку Цукербергу пришлось объясняться с Сенатом США в течение пяти часов, давая показания по делу о вмешательстве в президентские выборы посредством таргетирования рекламы на Facebook.

Если вы давно не пользуетесь некоторыми программами, удалите их. Особенно те, которые имеют доступ к микрофону и камере

А все потому, что у таргетинга (таргетинг — рекламный механизм, позволяющий выделить из имеющейся аудитории только ту часть, которая соответствует заданным критериям, и показать рекламу именно ей) есть большой недочет: одно дело показать товар/услугу определенной группе людей, совсем иное — навязать мнение. И последнее — это уже нарушение прав человека.

По словам юриста Лаборатории цифровой безопасности Виты Володовской, независимо от целей рекламодателей использование личных данных пользователей без их согласия — нарушение законодательства о защите персональных данных.

«Например, GDPR весьма строго регламентирует так называемый профайлинг, когда интернет-компании формируют и затем используют диджитал-досье конкретных пользователей или групп пользователей. Данный регламент дает право всем без исключения пользователям возражать против такой обработки данных и требовать их удаления», — прокомментировала она.

Что касается сбора информации посредством cookie-файлов и применения их третьей стороной для таргетинга, то такие действия считаются законными, если ресурс запросил и получил согласие от пользователей на их применение еще до запуска рекламной кампании.

«Рекламодатель должен на своем сайте однозначно и четко объяснить пользователям, какую именно информацию он о них собирает и с какой целью. А самое важное — он должен предоставить им возможность отказаться от «рекламных» cookies и в то же время разрешить и дальше пользоваться своим ресурсом. Нарушением законодательства считаются случаи, когда вам не поясняют цели сбора cookies или автоматический их сбор без всяких предупреждений», — резюмирует Володовская.

Защитит ли закон?В Европейском союзе процесс сбора персональных данных урегулирован GDPR, о котором уже упоминалось ранее. В Украине есть Закон «О защите персональных данных», действующий с 2010 года и устанавливающий исчерпывающий перечень оснований обработки персональных данных. За работу данного закона в нашей стране отвечает Уполномоченный Верховной Рады Украины по правам человека.

Как отмечает медиаюрист Максим Дворовой, в 2018 году Офисом омбудсмена был анонсирован проект новой редакции Закона «О защите персональных данных», однако над ней эксперты трудятся до сих пор. Но это не значит, что закон не работает.

«Согласно закону, если субъекты персональных данных считают, что их персональные данные были или кому-то незаконно раскрыты, или «слиты», или произошло другое нарушение при их обработке, то они должны обратиться к омбудсмену. Омбудсмен может провести проверку и наложить штраф в соответствии с требованиями Кодекса Украины об административных нарушениях», — поясняет Дворовой.

Отметим, что Офис омбудсмена — не карательный орган. То есть он может лишь проверить, нарушил ли какой-либо ресурс, оператор, провайдер, владелец базы данных конфиденциальность пользовательских данных, затем составить соответствующий протокол и наложить штраф, а решение о применении штрафа принимают суды.

Что касается штрафов, то медиаюрист считает их символическими: всего от 200 до 2 тыс. необлагаемых минимумов доходов граждан. По состоянию на 2020 год необлагаемый минимум составляет 17 грн, согласно пункту 5 Раздела XX «Переходные полoжeния» Налогового кодекса Украины. Иными словами, сумма штрафов колеблется от 3400 грн до 34 тыс. грн (согласно ст.188–39 Кодекса об административных правонарушениях). Могут ли такие штрафы служить сдерживающим фактором для крупных компаний? Конечно, нет.

«Механизм работы Офиса омбудсмена неэффективен. Все дело в том, что при Офисе уполномоченного для решения таких важных проблем есть только небольшой отдел. Жалоб много, а специалистов мало, и процесс сильно затягивается. Штрафы невысокие. Поэтому и идут разговоры о том, чтобы создать мощный и независимый регулятор, как это сделали в ЕС, где вопросами о защите конфиденциальности и безопасности пользовательских данных занимается отдельный орган, располагающий собственным аппаратом», — подытожил Дворовой.

ВажноПолигон для хакеров. Как Украине защитить свое киберпространство и данные граждан

Безопасность и основные положения по использованию банковских карт от Газпромбанка

Памятка держателю карты о мерах безопасности при использовании банкоматов

1) Старайтесь пользоваться одними и теми же банкоматами, которые Вам хорошо известны.

2) В случае необходимости использовать новый банкомат, выбирайте хорошо освещенный и установленный в удобном месте.

3) Прежде чем подойти к банкомату, осмотрите окружающее пространство. В случае нахождения поблизости подозрительных людей, воспользуйтесь другим банкоматом.

4) Перед тем как подойти к банкомату, достаньте свою карточку и держите ее в руках. Не открывайте бумажник, кошелёк, сумку, барсетку непосредственно около банкомата или в очереди к нему.

5) Перед использованием банкомата осмотрите его внешний вид. Если Вы обнаружите наличие каких–либо посторонних изделий, предметов, проводов, следов конструктивных изменений, воспользуйтесь другим банкоматом.

6) Будьте особенно осторожны, если кто-то посторонний предлагает Вам около банкомата помощь, даже если у Вас застряла карточка или возникли проблемы с проведением операции. Не набирайте ПИН-код на виду у «помощника», не позволяйте себя отвлечь, т.к. в этот момент мошенники могут забрать из банкомата Вашу карточку или выданные денежные средства.

7) Если у банкомата за Вами находиться очередь, убедитесь, что никто не может увидеть Ваш ПИН-код.

8) При вводе ПИН-кода находитесь как можно ближе к банкомату, вводите ПИН-код средним пальцем руки (при этом, ладонь руки оказывается раскрытой и злоумышленнику гораздо сложнее увидеть, какие кнопки Вы нажимаете), по-возможности, второй рукой закрывайте клавиатуру от постороннего обзора.

9) Вводите ПИН-код только после того как банкомат попросит Вас об этом.

10) Не применяйте физическую силу, чтобы вставить карточку в банкомат.

11) Всегда сохраняйте все распечатанные банкоматом квитанции.

12) Если Вам кажется, что банкомат работает неправильно, нажните кнопку «отмена», заберите свою карточку и воспользуйтесь другим банкоматом. Если проблемы возникли после момента ввода запрошенной суммы, не отходите от банкомата до тех пор, пока не убедитесь в завершении операции, отказе в выдаче или в появлении на экране приглашения провести новую операцию.

13) После получения денежных средств, положите наличность и карточку в бумажник, кошелек, сумку и т.п. и только после этого отходите от банкомата.

14) Запомните свой ПИН-код. Если Вы его запишите, всегда будет вероятность, что кто-нибудь сможет его узнать, при этом ответственность за операции с использованием ПИН-кода всегда возлагается на клиента.

15) Никогда и ни при каких-либо обстоятельствах не сообщайте никому свой ПИН-код, в том числе родственникам, знакомым, сотрудникам банка или правоохранительных органов.

16) Обратитесь в свой банк и установите ежедневный лимит снятия денежных средств. Если Вам понадобится снять сумму, превышающую разрешенную, всегда можно позвонить в банк и на время повысить или совсем снять лимит.

17) Подключитесь к системе информирования об операциях по карточке по мобильному телефону при помощи SMS-сообщений. Это позволит не только сразу же узнать о несанкционированной Вами операции по карте, но и самостоятельно ее сразу же заблокировать. Дополнительно Вы можете самостоятельно управлять лимитами снятия (п.16).

18) Ежемесячно получайте и проверяйте выписки по Вашему карточному счету.

19) Относитесь к хранению карточки также как Вы относитесь к наличным денежным средствам.

20) При пользовании карточкой в торговых предприятиях, следите, чтобы карточка не исчезала из Вашего поля зрения. При необходимости ввести ПИН-код, закройте клавиатуру рукой так, чтобы ни продавец, ни находящиеся рядом с Вами клиенты не видели введенных цифр. Если кто-то увидит Ваш ПИН-код, после этого карточку могут украсть и быстро снять все денежные средства в банкомате. Не вводите ПИН-код для выдачи наличных в местах, не обозначенных как пункт выдачи наличных какого-либо (желательно знакомого Вам по названию) банка.

21) Запишите и всегда храните с собой, но отдельно от карточки, номер Вашей карты, номер телефона Вашего банка, кодовое слово, по которому банк аутентифицирует Вас как законного держателя. Эта информация будет необходима Вам в случае возникновения каких-либо проблем с карточкой (например, в случае ее утраты).

22) Если в результате какой-либо подозрительной ситуации Вам показалось, что Ваш ПИН-код стал известен посторонним людям, обратитесь в Банк для блокировки и перевыпуска карты.

Изменение IP адреса компьютера | Как скрыть свой айпи, анонимность в сети

Изменить IP адрес компьютера бывает нужно пользователю по нескольким причинам. Смена может потребоваться для проверки доступности сайта из других стран или регионов, получения доступа к «запрещённой» в пределах государства информации, обеспечения анонимности в интернете. Предложенные в статье способы позволяют менять и статические, и динамические айпи — один или несколько раз за сессию. Эти варианты позволяют быстро и просто поменять адрес; чтобы обеспечить полную конфиденциальность, следует пользоваться комплексными технологиями — например, запускаемым с внешнего накопителя TAILS.

Изменение вручную

Инструкция, как поменять IP адрес компьютера, если вам известны данные прокси-сервера, к которому нужно подключиться:

- Запустите «Панель управления» — к примеру, вызвав этот системный инструмент при помощи поиска в меню «Пуск».

- Таким же способом откройте «Центр управления сетями и общим доступом».

- Щёлкните по ссылке «Изменение параметров адаптера».

- Перейдите к «Свойствам» используемой сетевой карты.

- Вызовите «Свойства» для пункта «IP версии 4».

- Для обоих представленных параметров переключитесь на вариант «Использовать…», после чего введите известные адреса вручную.

Сохраните изменения. После выхода запустите любой онлайн-сервис для определения айпи, например, 2ip.ru — и убедитесь, что замена IP адреса состоялась.

Нужна поменять ip-адрес?

Оставьте заявку и наши специалисты оперативно свяжуться с вами

Плагин для браузера

Настройки большинства веб-обозревателей, таких как Chrome-подобные продукты, Firefox, Opera, дают возможность устанавливать внешние расширения, или плагины, для замены текущего интернет-адреса на новый. Изменения в этом случае будут видны только локально, в пределах используемого браузера. Выполнить замену вы сможете, предварительно скачав и установив расширение — например, Browsec VPN. Обычно такие сервисы предлагают несколько серверов для бесплатного подключения — и платные высокоскоростные варианты.

Когда плагин будет установлен, откройте его из панели браузера щелчком мыши, чтобы сменить IP адрес.

Передвиньте расположенный ниже ползунок в положение On.

Начиная с этого момента, подключения в пределах браузера будут выполняться под новым IP. Выбрать другой бесплатный (или платный) сервер вы можете, кликнув по кнопке Change.

Соединение через общедоступный VPN не может быть высокоскоростным. Чтобы избежать «тормозов» во время посещения сайтов, не требующих обхода, не забывайте отключать плагин, переводя ползунок в положение Off.

VPN-клиент

Чтобы обеспечить более скоростное подключение к защищённому серверу, установите на устройство под управлением Windows программу — клиент VPN. Обычно такие приложения можно скачать бесплатно — и пользоваться ими в течение пробного срока. Инструкция, как изменить айпи адрес, на примере Freedome VPN:

- Скачайте продукт, инсталлируйте и запустите его.

- Чтобы повысить уровень конфиденциальности, включите защиту от слежения.

- На главной странице кликните по кнопке выбора региона расположения

- Щёлкните по понравившемуся варианту.

- Вернитесь на главную страницу. Чтобы сменить айпи, нажмите большую кнопку в центре окна.

Выключается защита тем же путём — снова щёлкните по кнопке и закройте приложение в панели управления.

Нужна поменять ip-адрес?

Оставьте заявку и наши специалисты оперативно свяжуться с вами

Tor Browser

Продукт для комплексной защиты конфиденциальности. Защита обеспечивается цепочечной сменой адресов: запрос, поступающий с вашего компьютера, проходит три звена с отличающимися IP. Дополнительная безопасность обеспечивается блокированием flash-роликов и прочих потенциально деанонимизирующих технологий. Скачать приложение можно по ссылке.

Смена айпи адреса проводится по инструкции:

- Скачайте, распакуйте и запустите браузер. Дождитесь загрузки сети.

- Безопасное соединение уже установлено. Чтобы сменить IP адрес, нажмите на значок «Новая личность».

- После подтверждения выхода браузер автоматически запустится заново.

Убедиться, что адрес изменился, вы сможете, посетив в самом веб-обозревателе сайт для проверки — например, 2ip.ru.

Хотите задать дополнительные вопросы или не можете выбрать лучший способ смены айпи? Обратитесь в «Службу добрых дел» — мы проведём дистанционную консультацию и расскажем, как пользоваться самыми продвинутыми технологиями поддержания анонимности в интернете!

Страница не найдена

А Армавир Амурск Ангарск

Б Бикин Благовещенск Белогорск Биробиджан

В Владивосток Ванино Вяземский Волгоград Волжский Вологда Воронеж

Д Де-Кастри

Е Екатеринбург

И Иркутск

К Казань Краснодар Красноярск Комсомольск-на-Амуре Калининград Киров

М Москва

Н Нефтекамск Новороссийск Находка Николаевск-на-Амуре Нижний Новгород Новосибирск Нижний Тагил

О Октябрьский Омск

П Петрозаводск Переяславка Пермь

Р Ростов-на-Дону Рязань

С Санкт-Петербург Стерлитамак Сегежа Сыктывкар Сочи Ставрополь Советская Гавань Солнечный Соловьевск Самара Саратов

Т Туймазы Тында Томск Тюмень

У Уфа Ухта Уссурийск

Х Хабаровск Хор

Ч Чегдомын Челябинск Чита

Ю Южно-Сахалинск

21 совет, уловка и ярлык, которые помогут вам оставаться анонимным в сети | Интернет

1. БЕЗОПАСНАЯ ВЕБ-ПОЧТА С РАСШИРЕНИЯМИ

Если вы используете популярную веб-почту, такую как Gmail или Yahoo Mail, и вы не можете или не можете переключиться на более безопасную службу, тогда подумайте об установке Mailvelope. Mailvelope — это расширение браузера для Google Chrome или Mozilla Firefox, которое обеспечивает шифрование OpenPGP для вашей службы веб-почты. Существуют аналогичные расширения, такие как SecureGmail, который шифрует и дешифрует электронные письма, отправляемые через Gmail.Использование этого расширения означает, что незашифрованный текст никогда не должен попадать на серверы Google. Получателям необходимо будет установить расширение, чтобы расшифровать и прочитать зашифрованное письмо.

2. INCOGNITO

Это, пожалуй, один из самых простых вариантов обеспечения конфиденциальности, которым может воспользоваться любой желающий. Четыре самых популярных браузера — Google Chrome, Internet Explorer, Mozilla Firefox и Safari — имеют режим приватного просмотра, который можно найти в соответствующих меню настроек.Если активирован приватный просмотр, ваш браузер не будет хранить файлы cookie или историю интернета на вашем компьютере. Это имеет очень ограниченное применение и, возможно, действительно эффективно только для сокрытия вашей истории просмотров от ваших близких, братьев, сестер или родителей. Приватный просмотр не позволяет надежно скрыть вашу личность или действия в Интернете за пределами вашего локального компьютера, поскольку ваш IP-адрес все еще можно отследить.

Фотография: Кимихиро Хосино / AFP / Getty Images3. НЕ ИСПОЛЬЗУЙТЕ СОЦИАЛЬНЫЕ МЕДИА

Количество личных данных, которые сайты социальных сетей, такие как Facebook, Google Plus и Twitter, собрали от миллиардов пользователей, шокирует.Зайдите на facebook.com/settings и нажмите «Загрузить копию своих данных Facebook», и вы можете быть удивлены, увидев, сколько информации находится в файле. Все, о том, кого вы совали, какие мероприятия вы посещали или не посещали, когда и где вы вошли в свою учетную запись, регистрируется и сохраняется. Аналогичный уровень сбора данных происходит на всех основных сайтах социальных сетей. Это цена, которую вы платите за использование «бесплатной» услуги. Единственный верный способ избежать отказа от этой информации — полностью удалить свои учетные записи.Предупреждение: «деактивировать» вашу учетную запись — это не то же самое, что удалить ее. Деактивация вашей учетной записи похожа на перевод ее в спящий режим — вся ваша информация сохраняется и может быть повторно активирована, если у вас возникнут сомнения. Всегда удаляйте, а не деактивируйте учетную запись, если вы хотите полностью стереть ее.

4. БЛОКИРОВКА И УПРАВЛЕНИЕ ТРЕКЕРАМИ

Большое количество веб-сайтов отслеживают и собирают информацию о привычках просмотра пользователей, которые их посещают. Эти трекеры невидимы, и большинство людей не знают, что за ними следят.Ghostery — это бесплатное расширение для браузера, доступное во всех основных веб-браузерах, которое выявляет эти трекеры, также известные как веб-ошибки. Затем вы можете решить, какие веб-ошибки вам удобнее отслеживать, а какие — заблокировать. Всего Ghostery отслеживает более 1900 компаний. У каждой компании есть профиль в Библиотеке знаний Ghostery, позволяющий лучше понять, кто и почему кто-то следит за вами и какие действия вы хотели бы предпринять.

5. ЗАШИФРОВАННАЯ ЭЛЕКТРОННАЯ ПОЧТА

Большинство известных и популярных почтовых сервисов — Gmail, Hotmail, Yahoo Mail, Outlook — не особо ориентированы на конфиденциальность.Для получения электронных писем с полным шифрованием Pretty Good Privacy (PGP) рассмотрите возможность регистрации у более безопасного провайдера. Hushmail в настоящее время очень популярен, он предоставляет личную учетную запись электронной почты без рекламы, встроенным шифрованием и неограниченным количеством псевдонимов электронной почты. Предлагается ограниченная бесплатная услуга с дополнительными функциями, доступными за ежемесячную абонентскую плату. Однако Hushmail не стоит выше закона, и в прошлом он был вынужден раскрывать данные пользователей властям США по решению суда. Компания также регистрирует IP-адреса пользователей.MyKolab — аналогичный сервис, который в прошлом не раскрывал никакой информации о пользователях, однако они также обязаны предоставлять доступ к законным запросам на перехват, так что это все еще остается возможностью.

6. ВРЕМЕННАЯ ПОЧТА

Одноразовые адреса электронной почты (DEA) являются анонимными и временными. Они позволяют пользователям быстро создавать новые адреса электронной почты по мере необходимости, которые затем можно утилизировать после использования. Это особенно полезно для предотвращения спама при заполнении форм на веб-сайтах, для продолжения которых требуется адрес электронной почты.Хранение вашего реального адреса электронной почты вдали от спамеров имеет решающее значение для защиты вашей личности в Интернете, и DEA — отличное решение. К популярным поставщикам этой услуги относятся Guerrilla Mail и Mailinator, хотя их сотни на выбор. Большинство DEA не особенно безопасны, поэтому не рекомендуется использовать эти службы для отправки конфиденциальной информации — скорее, используйте их как способ избежать разглашения вашей собственной информации в ситуациях, когда вы обязаны это сделать.

7. VPN

Виртуальные частные сети (VPN) — один из наиболее эффективных способов защиты вашей конфиденциальности в Интернете.VPN по сути скрывает ваш IP-адрес — ваш уникальный сетевой идентификатор — и передает все ваши онлайн-данные через безопасный и зашифрованный виртуальный туннель, который может помешать веб-сайтам отслеживать вашу онлайн-активность или даже знать, из какой страны вы просматриваете. В наши дни существует множество VPN на выбор. Hotspot Shield, TorGuard, CyberGhost и HideMyAss — одни из наиболее популярных, доступных в настоящее время. Для большинства из них требуется небольшая ежемесячная абонентская плата, и не все они предоставляют одинаковый список функций, поэтому стоит поискать VPN, которая вам подходит.

8. TOR

Первоначально разработанный для ВМС США как способ защиты правительственной связи, Tor представляет собой сеть «виртуальных туннелей, которая позволяет людям и группам улучшить свою конфиденциальность и безопасность в Интернете». Анонимная сеть Tor позволяет получить доступ к «глубокой» или «скрытой» сети, где веб-сайты могут создаваться анонимно, а отдельные лица могут общаться друг с другом конфиденциально. При использовании браузера Tor, который можно бесплатно загрузить с torproject.org, веб-сайтам или отдельным лицам очень сложно отслеживать вашу онлайн-активность и местоположение.Однако, хотя Tor достаточно эффективен для защиты вашей анонимности в Интернете, он может быть медленным, сложным и ограничивающим. Также стоит отметить, что, хотя сеть может и использовалась во благо, она также использовалась в незаконных целях, таких как продажа наркотиков и распространение изображений жестокого обращения с детьми.

9. ПРОКСИ-СЕРВЕР

Прокси-сервер — это компьютер, через который может обрабатываться ваша онлайн-активность, который по сути является посредником между вашим компьютером и Интернетом.Таким образом, это может быть отличным способом сохранить вашу онлайн-анонимность, поскольку прокси-сервер в основном маскирует ваш IP-адрес своим собственным. Если прокси-сервер находится в другой стране, чем ваша собственная, вы можете обмануть веб-сайты и трекеры, заставив думать, что вы просматриваете их с совершенно другого континента. Есть много способов использовать прокси, и есть различные бесплатные и платные услуги. HideMyAss.com/proxy предоставляет ограниченную бесплатную службу веб-прокси, которую вы можете сразу же начать использовать, если захотите попробовать ее.

10.HTTPS ВЕЗДЕ

Hypertext Transfer Protocol Secure (HTTPS) — это зашифрованная версия HTTP, технологического протокола, который определяет, как веб-серверы и браузеры реагируют на команды и как отправляются и принимаются сообщения. HTTPS Everywhere от Electronic Frontier Foundation (EFF) — это небольшое изящное расширение, доступное в Google Chrome, Mozilla Firefox и Opera, которое заставляет веб-сайты использовать HTTPS, даже если они по умолчанию используют менее безопасный и незашифрованный протокол HTTP. По собственному признанию EFF, «некоторые злоумышленники могут взломать HTTPS», но, конечно, неплохо установить их расширение, поскольку HTTPS по-прежнему намного безопаснее, чем HTTP, и, безусловно, поможет защитить вашу конфиденциальность и, следовательно, сохранить вашу анонимность.EFF — это некоммерческая организация, которая защищает гражданские свободы в цифровом мире.

11. УДАЛИТЬ ФАЙЛЫ COOKIES

Файлы cookie — это небольшие фрагменты кода, которые автоматически загружаются с веб-сайта и сохраняются в вашей системе. Файлы cookie позволяют веб-сайтам быстро и легко запоминать, были ли вы там раньше — если это было, веб-сайт может затем изменить определенные переменные на основе информации, которая была сохранена в файле cookie, чтобы предоставить вам более персонализированный и потенциально полезный опыт. .Однако некоторые файлы cookie могут быть очень навязчивыми, регистрируя такую информацию, как, например, как долго вы посещали определенный веб-сайт, сколько кликов вы сделали и какой контент вы предпочитаете читать. Тогда не помешает время от времени очищать свою систему от всех файлов cookie. По общему признанию, это не сильно поможет защитить вашу анонимность, но веб-сайтам будет сложнее изучить и понять ваши привычки просмотра. Вы можете удалить файлы cookie в своем браузере, но чтобы убедиться, что вы уничтожили все, вы можете использовать такое приложение, как CCleaner, которое является бесплатным и мощным.

12. ИСПОЛЬЗУЙТЕ АЛЬТЕРНАТИВНЫЕ ПОИСКОВЫЕ ИНСТРУМЕНТЫ

Как и большинство людей, вы, вероятно, используете Google для поиска в Интернете. Google, несомненно, точная, быстрая и эффективная поисковая система, однако этому во многом помогает его персонализированная поисковая система. Это функция, которая использует вашу прошлую историю поиска, а не просто полагается на термины, введенные вами в строку поиска, чтобы представить вам результаты, которые более соответствуют вашим личным вкусам. Для этого Google отслеживает ваши поисковые привычки различными способами, включая файлы cookie браузера.Вы можете отключить этот персонализированный поиск, щелкнув Инструменты поиска> Все результаты> Дословно. Но если вы действительно хотите убедиться, что Google не отслеживает ваши поиски, подумайте об использовании полностью другой поисковой системы, такой как DuckDuckGo, которая обещает никогда не отслеживать ваши поиски и «подчеркивает защиту конфиденциальности поисковиков и избежание пузыря фильтров в персонализированных результатах поиска. . »

13. ИСПОЛЬЗУЙТЕ АЛЬТЕРНАТИВНЫЕ БРАУЗЕРЫ

Хотя Google Chrome, Firefox и Internet Explorer популярны, они не так безопасны, как могут быть.Если вам нужен более защищенный опыт просмотра веб-страниц с более серьезным подходом к безопасному просмотру веб-страниц, подумайте о том, чтобы попробовать ориентированный на конфиденциальность браузер, такой как Dooble, Comodo Dragon или SRWare Iron. Однако имейте в виду, что дополнительные методы безопасности довольно ограничены и сами по себе мало что сделают для защиты вашей общей анонимности, скорее, их следует использовать в сочетании с другими мерами. Кроме того, вы, вероятно, можете получить сравнительно безопасную услугу, отключив сторонние файлы cookie и заблокировав все данные о местоположении в настройках вашего обычного браузера, а также установив различные расширения и плагины, ориентированные на конфиденциальность и анонимность, такие как Ghostery или Mailvelope.

«Dropbox … очень враждебен конфиденциальности»Эдвард Сноуден

14. DITCH DROPBOX

Эдвард Сноуден назвал Dropbox — службу облачного хранения — «враждебной конфиденциальности». Это ужасно. Если вы беспокоитесь о том, чтобы делиться своими файлами через эту систему, есть несколько хороших альтернатив, которые обеспечивают лучшую конфиденциальность. Сам Сноуден рекомендует Spideroak, который описывает себя как службу резервного копирования, обмена, синхронизации, доступа и хранения зашифрованных данных с нулевым разглашением.Вы можете использовать ограниченную версию в рамках их бесплатной пробной версии, которую можно найти на их веб-сайте. Полнофункциональная подписка доступна за 12 долларов в месяц. Однако, если вы просто хотите быстро и бесплатно анонимно поделиться маленькими или большими файлами, попробуйте OnionShare. У него не так много функций, как у Spideroak, но он выполняет свою работу.

15. ИЗМЕНИТЕ ТЕЛЕФОН

Сохранение анонимности при использовании смартфона может быть непростым делом. Многим приложениям по умолчанию потребуется доступ ко всем видам настроек на вашем устройстве, о которых вы можете не знать и которыми вам придется вручную управлять при каждой установке и обновлении нового приложения.Кроме того, подключение к общедоступным сетям на ходу также является отличным способом потенциально раскрыть ваши данные гнусным шпионам. Хотя и iOS 8 от Apple, и Lollipop от Android теперь по умолчанию имеют хорошие меры шифрования, есть еще один более экстремальный вариант — Blackphone. Этот смартфон «защищен от АНБ» и утверждает, что обеспечивает функции конфиденциальности для текстовых сообщений, электронной почты, просмотра веб-страниц и телефонных звонков. Пока что отзывы в основном положительные, но стоит около 400 фунтов стерлингов, это недешево.

16.ИСПОЛЬЗУЙТЕ ДИСПЕТЧЕР ПАРОЛЕЙ

Если у вас есть пароль, который можно легко угадать, взломать или украсть, потому что у вас плохая память на подобные вещи, то вы можете попрощаться со своей анонимностью. Это особенно верно, если вы используете один и тот же пароль для всего или для нескольких веб-сайтов и / или служб. Отличный способ повысить безопасность паролей — использовать диспетчер паролей, например LastPass. LastPass сохраняет все ваши пароли и требует, чтобы вы запомнили только один главный пароль, что делает управление несколькими разными паролями намного менее головной болью, что, в свою очередь, повышает вашу онлайн-безопасность и защищает вашу анонимность.

17. ОПЕРАЦИОННЫЕ СИСТЕМЫ, ОСНОВАННЫЕ НА БЕЗОПАСНОСТИ

Существуют поставщики услуг электронной почты, ориентированные на безопасность, смартфоны, ориентированные на безопасность, и веб-браузеры, ориентированные на безопасность, но рассматривали ли вы возможность использования операционной системы, ориентированной на безопасность? Whonix — это ОС с открытым исходным кодом, ориентированная на анонимность, конфиденциальность и безопасность. Основываясь на сети Tor, Whonix настолько анонимен, насколько может быть ОС, прежде чем все это станет слишком неудобным для нормального использования. Whonix состоит из двух частей: «одна работает исключительно с Tor и действует как шлюз… другая… находится в полностью изолированной сети.Возможны только соединения через Tor ». Вы можете бесплатно скачать его с сайта whonix.org.

18. АНОНИМНАЯ ВАЛЮТА

Darkcoin — это цифровая криптографическая валюта с открытым исходным кодом, основанная на программном коде Биткойн. Он задуман как более закрытая версия Биткойна (который обычно гордится своей прозрачностью) и претендует на звание первой в мире анонимной криптовалюты. Найти продавцов, которые принимают Darkcoin, может быть сложно (у Darkcoin есть собственный каталог продавцов, который вы можете просмотреть здесь http: // tinyurl.com / qzo398u), но когда вы это сделаете, ваши финансовые транзакции хорошо скрыты и, теоретически, полностью анонимны.

19. ВИРТУАЛЬНЫЕ МАШИНЫ

Использование виртуальной машины — отличный способ работать с конфиденциальными файлами (или открывать сомнительные), не опасаясь онлайн-слежки или потенциального заражения вашей основной системы. Виртуальная машина — это, по сути, второй «виртуальный» компьютер, который вы размещаете в своей основной операционной системе в качестве приложения. Допустим, вы хотите загрузить JPG-файл из вложения электронной почты, но беспокоитесь, что он заражен кейлоггером или какой-либо другой формой вируса, которая может поставить под угрозу вашу анонимность.Во-первых, если вы подозреваете, что это так, вам не следует загружать его вообще. Но один из способов более безопасного изучения файла, если это абсолютно необходимо, — это использовать программное обеспечение виртуализации, такое как VirtualBox, для установки виртуальной машины в вашу систему. Лучше всего использовать для этого безопасную ОС, так что что-нибудь на базе Linux — неплохая идея. Затем вы можете загрузить файл на виртуальную машину, прежде чем отключать Интернет на виртуальной машине и открывать JPG. Как только вы закончите работу с файлом, вы можете удалить его вместе с вашей виртуальной системой, не оставив никаких следов и потенциальных проблем с безопасностью.

20. ИЗБЕГАЙТЕ JAVASCRIPT

JavaScript используется во всем Интернете и может предоставить подробную информацию о вашей системе любому веб-сайту, который его использует. Это почти всегда используется совершенно безвредно и часто используется для улучшения вашего опыта просмотра или воронки более персонализированной и релевантной рекламы. Однако некоторая часть этой личной или системной информации могла и была утечкой в прошлом. Полное отключение JavaScript не является жизнеспособным решением, поскольку большое количество веб-сайтов требует, чтобы вы принимали JavaScript, чтобы они отображались правильно.Однако вы можете установить в свой браузер расширение, которое позволит вам занести в черный или белый список активность JavaScript, что даст вам больше контроля над тем, как и где используется ваша информация. NoScript и ScriptSafe являются популярными и очень простыми в использовании.

21. УНИЧТОЖАЙТЕ ВСЕ ТЕХНОЛОГИИ И ЖИТЬ В ПЕЩЕРЕ

В конечном счете, единственный способ оставаться анонимным в сети — это вообще никогда не выходить в сеть. Если вы уже пользовались Интернетом, удалите все созданные вами учетные записи, выключите компьютер и разнесите его вдребезги.Вы по-прежнему будете оставлять какой-то цифровой след, но, надеюсь, это не особенно важно. Если вы используете этот экстремальный метод, вам также следует разбить свой смартфон, планшет и смарт-телевизор (сейчас они нас слушают). Теперь, когда вы удалили из своей жизни все подключенные технологии, вы можете захотеть жить в добровольном изгнании, возможно, в пещере, чтобы у вас не возникло соблазна снова войти в онлайн-мир. Не говорите об этом никому, и вы добьетесь полной анонимности.Наверное.

Человек эпохи неолита устанавливает Wi-Fi роутер. Изображение: PoodlesRock / Corbis Фотография: PoodlesRock / CorbisЭта статья содержит партнерские ссылки, что означает, что мы можем заработать небольшую комиссию, если читатель перейдет по ссылке и совершает покупку. Вся наша журналистика независима и никоим образом не зависит от рекламодателей или коммерческих инициатив. Нажимая на партнерскую ссылку, вы соглашаетесь с установкой сторонних файлов cookie. Больше информации.

7 способов скрыть свою личность в Интернете

Проверяли ли вы в последнее время свою личность в Интернете? Насколько он точен или полон несоответствий, которые могут иметь разрушительные последствия? Точная информация может быть использована сталкерами и киберпреступниками, в то время как неверные данные, которые выставляют вас в плохом свете, могут стоить вам повышения по службе, работы или даже вашего бизнеса.

Такие компании, как Intelius, Spokeo, MyLife, PeekYou, BeenVerified, PeopleFinder и Radaris (и это лишь некоторые из них) собирают вашу личную информацию, продают ее, а затем затрудняют, если не делают невозможным, ее удаление.Но есть способы скрыть свою цифровую идентичность.

[Предотвратите утечку корпоративных данных с помощью экспертного руководства в формате PDF «Data Loss Prevention Deep Dive» Роджера Граймса, только от InfoWorld. ]

№ 1: Совершить самоубийство в социальных сетях

Невозможно удалить публичные записи из Интернета, такие как телефонные справочники или записи о собственности. Но если вам до смерти надоели Facebook, LinkedIn, MySpace и Twitter, Web 2.0 Suicide Machine удалит из друзей, отменит подписку, отключится и иным образом удалит всю информацию в ваших социальных сетях.

№ 2. Остановите майнеров данных на своем пути

Все мы знакомы со списками «не звонить». У компании под названием Abine есть бесплатное программное обеспечение, которое позволит вам увидеть, кто отслеживает вас в Интернете, и заблокирует им доступ к данным с вашего компьютера. Конечно, это ничего не делает с информацией, которая уже есть, но поможет предотвратить дальнейшее наблюдение и распространение.

№ 3: Используйте службу удаления данных

Если ваша цель — удаление данных, у Abine есть еще один продукт / услуга под названием DeleteMe.За 99 долларов в год компания удалит вашу личную информацию из компаний, которые собирают и продают эту информацию. Некоторые предостережения — DeleteMe входит и удаляет информацию только на определенных сайтах-агрегаторах, а не в Интернете в целом. И вам нужно сообщить DeleteMe, что вы хотите удалить. Другими словами, вы не можете сказать: «Удалите все мои адреса». Вы должны заполнить форму и ввести конкретные адреса, которые вы хотите удалить. Компания также возвращается каждый квартал и проводит еще одну проверку одних и тех же сайтов, если вы платите 99 долларов в год.Предполагается, что информация может быстро появиться снова.

№ 4: Скрыть свой IP-адрес

Существует ряд программ шифрования IP, в том числе Cocoon Virtual World Computing, которая раскрывает вас как общего «пользователя Cocoon» для всех, кто ищет. «Cocoon действует как умный прокси», — говорит Брайан Фокс, соучредитель и технический директор. «Когда пользователь входит в Cocoon, можно увидеть только IP-адрес Cocoon, а не пользователей, и файлы cookie можно легко полностью заблокировать или просто сохранить в вашей учетной записи Cocoon.Согласно Fox, Cocoon защищает вас от кражи личных данных в общедоступной сети Wi-Fi, предоставляя вам безопасный, зашифрованный способ подключения к Интернету ».

№ 5: Дон ‘ t слепо согласен с« условиями service «

Информация, которую получают брокеры данных, должна откуда-то поступать, и во многих случаях пользователь Интернета неосознанно соглашается с Условиями обслуживания, которые позволяют продавать их данные третьей стороне. То же самое касается фотографий .Если вы на самом деле потратили время на то, чтобы прочитать Условия использования, прежде чем нажать «Я принимаю», вы, вероятно, не согласитесь с ними ». Приложения для смартфонов Facebook предоставляют функцию «синхронизации», с помощью которой вы можете синхронизировать свой список контактов с телефона и Facebook. Если вы выберете «Синхронизировать контакты», вы просто представите аналитику Facebook всем своим друзьям.

№ 6: Создайте несколько удостоверений