Как школьники обходят интернет-фильтры SkyDNS

Для доступа к запрещённым сайтам учащиеся используют специальные программы и несовершенства контент-фильтров. Мы рассмотрим девять способов обхода блокировок в школьной сети и дадим советы, как их предотвратить.

Учебные учреждения законодательно обязаны фильтровать интернет-трафик. Так, для соответствия 436-ФЗ и 114-ФЗ школы устанавливают контент-фильтры. С одной стороны они позволяют оградить учащихся от опасного контента, с другой — помогают проходить прокурорские проверки и избегать штрафов.

Однако наличие в школе сервиса интернет-фильтрации — не панацея. Школьники используют различные лазейки для обхода контент-фильтров. Это позволяет учащимся заходить на сайты с порнографией, наркотиками и прочим запрещённым контентом.

Рассмотрим способы обхода блокировок и методы противодействия им.

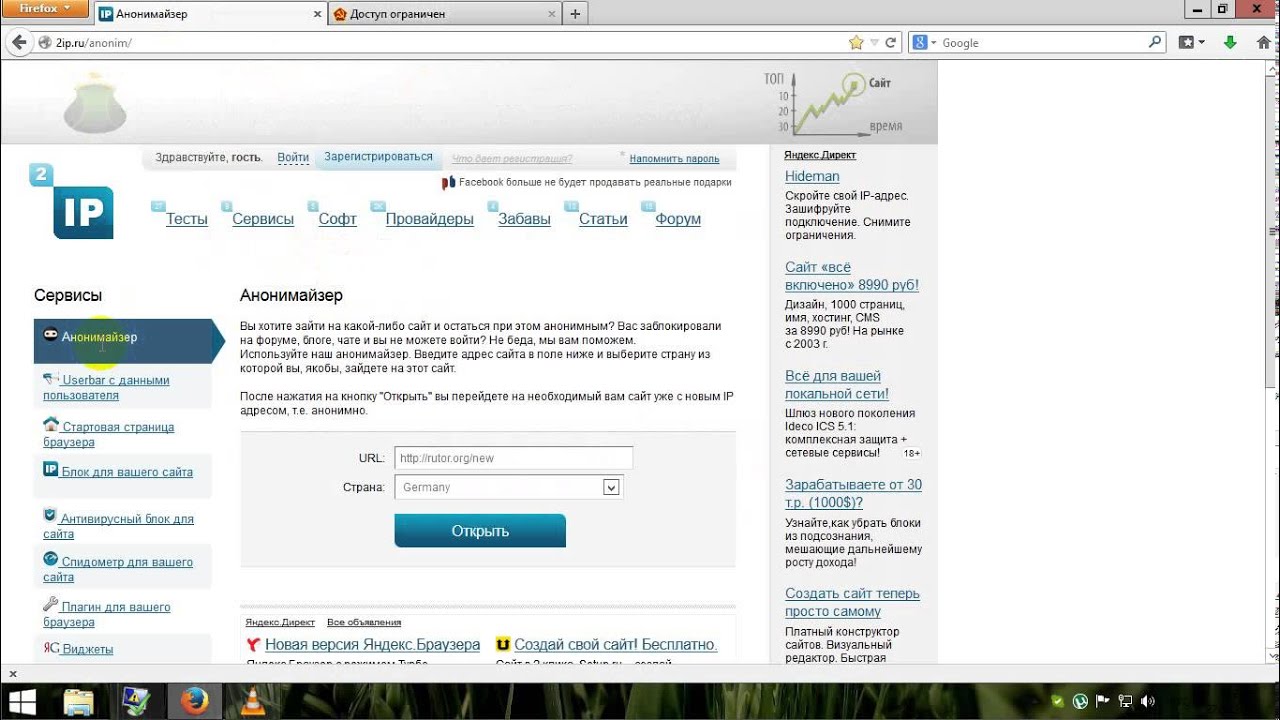

1. Обход блокировки сайтов через прокси-сервер

Прокси-сервер — это посредник между компьютером пользователя, откуда поступает запрос и системой интернет-серверов.

Настроить работу через прокси можно с помощью одного браузера. К примеру, CGI прокси сделаны в виде простых сайтов, где можно ввести URL-адрес заблокированных ресурсов. Другие прокси-сервера обладают расширенным функционалом. Они позволяют выбрать страну из которой будет осуществляться доступ, указать тип прокси и уровень анонимности.

Также задать работу через прокси-сервер можно в настройках компьютера. Для этого в операционной системе Windows надо изменить настройки сети. Для автоматической настройки указывается адрес сценария, а для ручной — адрес и порт.

Большинство контент-фильтров блокируют работу анонимайзеров и прокси. Но под запрет часто попадают только самые популярные. К примеру, прокси из азиатского региона помогают обходить не только «Великий китайский фаерволл», но и ограничения по всему миру.

Решение

- Работа контент-фильтра только по «белому» списку предотвратит обход блокировки через CGI прокси и аналоги.

Учащиеся попросту не смогут зайти на сайты, которые находятся вне «белого» списка.

Учащиеся попросту не смогут зайти на сайты, которые находятся вне «белого» списка. - Чтобы исключить изменения настроек сети надо ограничить права для учётных записей пользователей. Без прав администратора учащиеся не смогут изменить настройки сети.

2. Смена DNS-сервера

DNS расшифровывается как Domain Name System. В переводе — система доменных имён. В этой системе каждому доменному имени соответствует IP адрес сайта. В основном провайдеры блокируют сайты на уровне запроса к доменному имени.

Смена DNS-сервера помогает обойти блокировку. Для этого вместо DNS-сервера провайдера в сетевых настройках выставляют публичный DNS-сервер. После этого можно свободно заходить на заблокированные ранее сайты.

Решение

- Чтобы предотвратить смену DNS-сервера нужно ограничить права для учётных записей пользователей. Отсутствие прав администратора не позволит учащимся изменить настройки сети.

3. Редактирование файла hosts

hosts — это файл, который отвечает за преобразование символьных имен доменов в соответствующие им IP-адреса и наоборот. Так, к примеру, перед открытием сайта комьютер преобразует буквенное название google.com в соответствующие ему числа 173.194.112.98.

Так, к примеру, перед открытием сайта комьютер преобразует буквенное название google.com в соответствующие ему числа 173.194.112.98.

Текстовый документ hosts располагается в стандартных системных папках. Конкретное местоположение зависит от используемой операционной системы. К примеру, в Windows hosts находится в подпапках system32.

Содержимое файла hosts может быть отредактировано блокнотом или любым другим текстовым редактором. Это позволяет прописать там строку IP адреса и адреса запрещённого сайта. Компьютер будет брать информацию из отредактированного файла, в обход DNS-сервера.

Решение

- Учётные записи учеников не должны обладать правами администратора. Это позволит предотвратить редактуру файла hosts.

4. Обход блокировки через браузеры

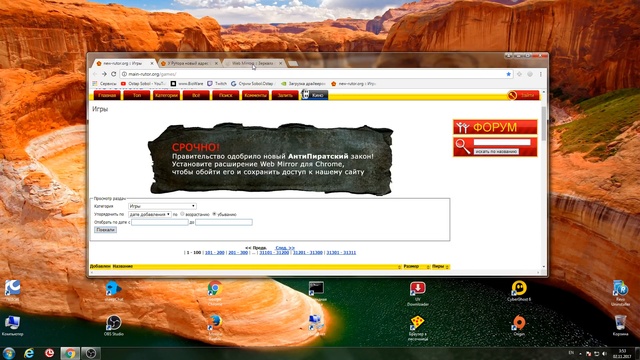

Для обхода блокировок учащиеся используют браузеры со специальным функционалом.

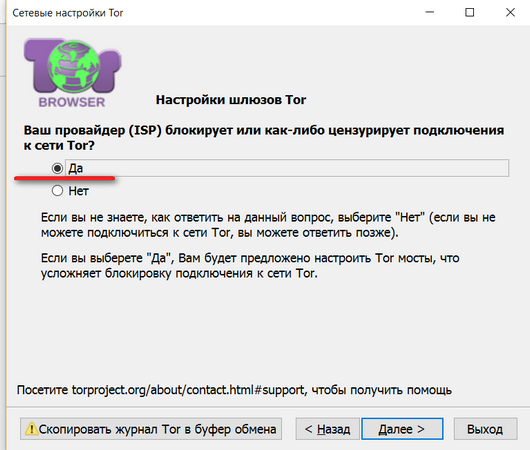

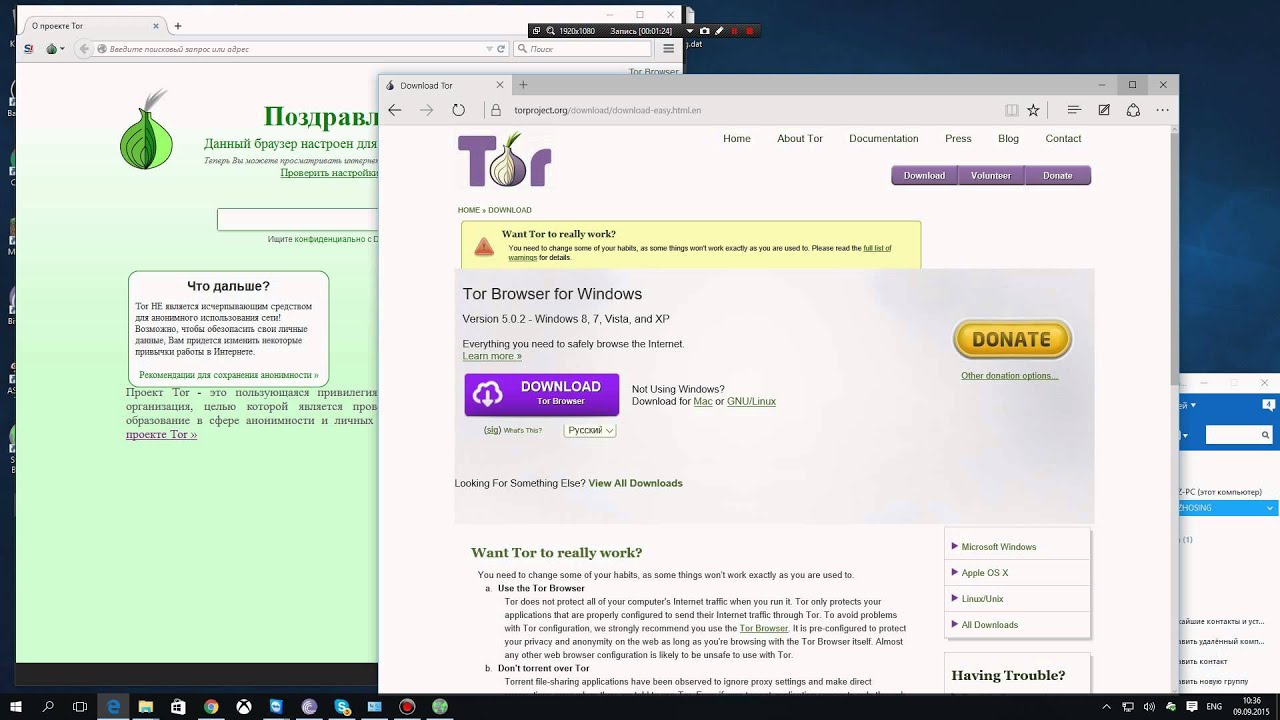

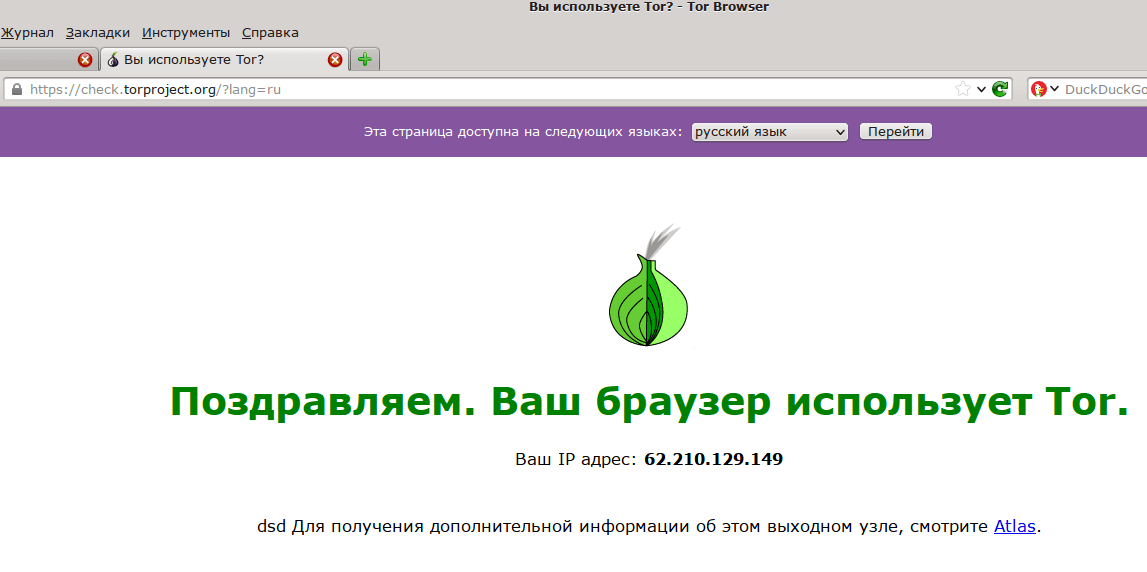

- Tor Browser — приложение для одноименной анонимной сети. Сеть Tor скрывает данные пользователя, а также шифрует и передаёт трафик на разные серверы Tor.

- Яндекс.Браузер позволяет включать турбо-режим. При его активации содержимое страницы, включая видео, отправляется на сервера Яндекса, где сжимается и затем передается в браузер на компьютере пользователя. Такая схема работы помогает турбо-режиму обходить некоторые контент-фильтры. Подобной функцией обладали браузеры Chrome и Opera, но с недавнего времени они от нее отказались.

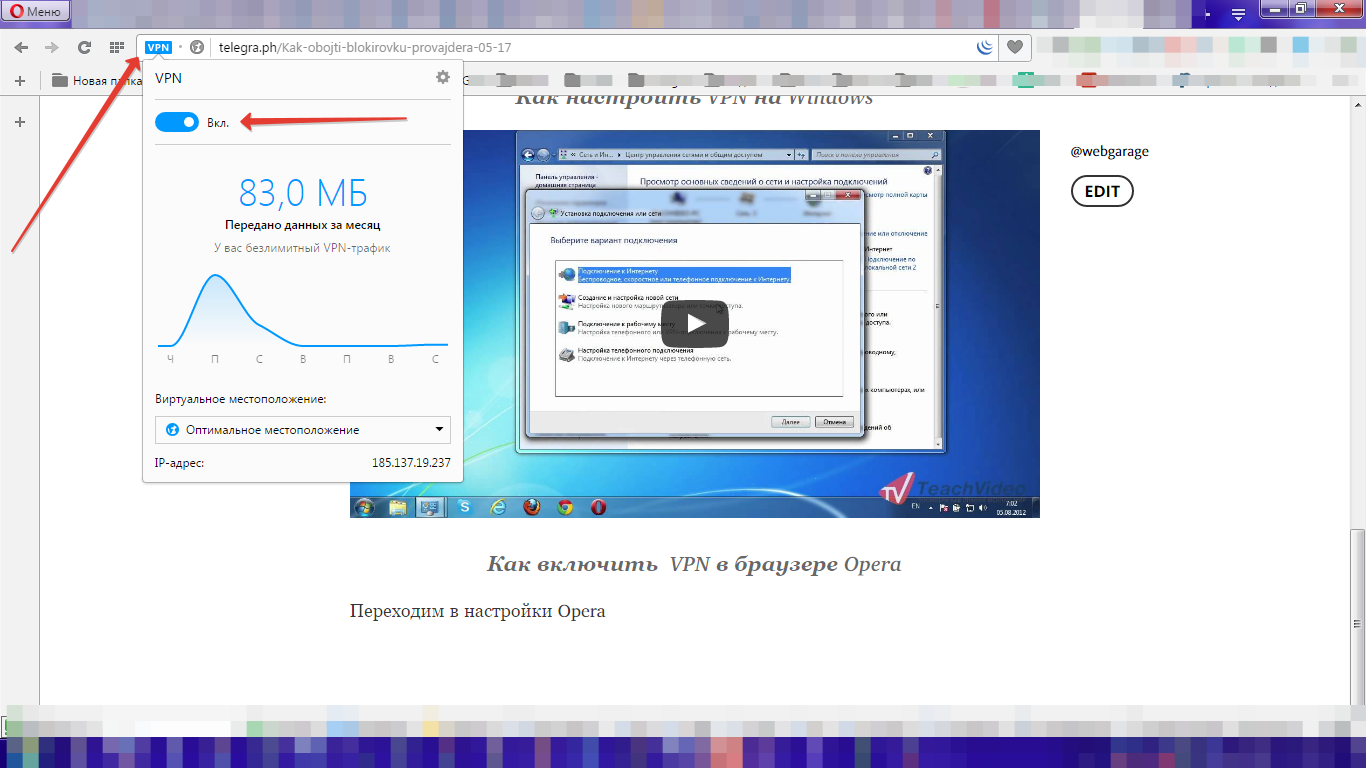

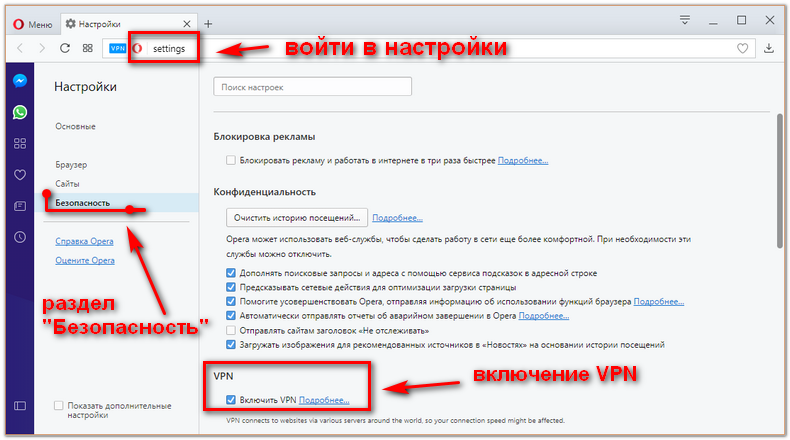

- Opera оснащена функцией встроенного VPN. При активации VPN Opera заменяет реальный IP-адрес пользователя виртуальным.

Решение

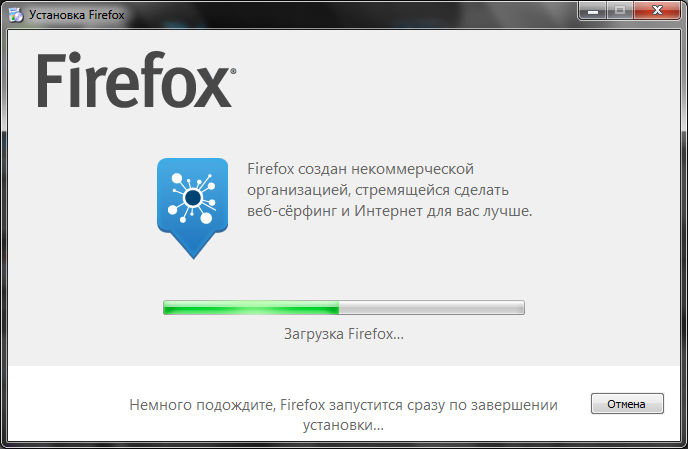

- Используйте для работы браузеры без перечисленного выше функционала: Internet Explorer, Mozilla Firefox или Microsoft Edge. Дополнительно ограничьте права для учётных записей пользователей. Без прав администратора учащиеся не смогут установить новые браузеры.

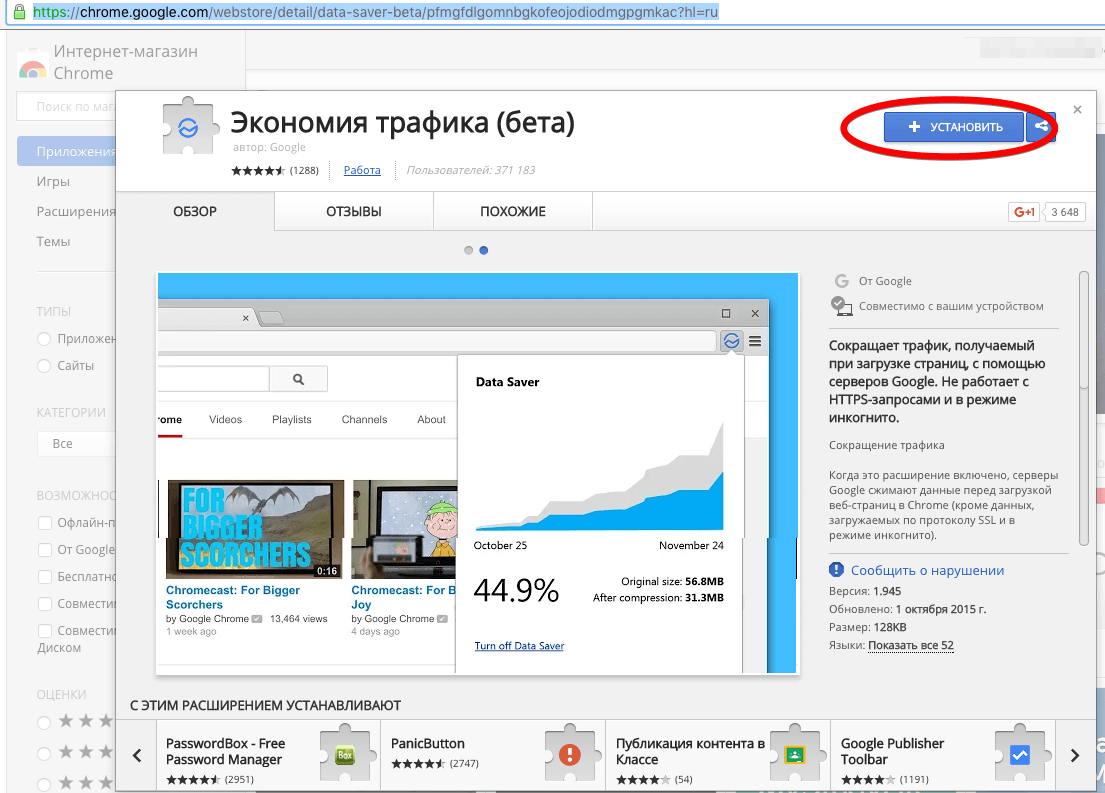

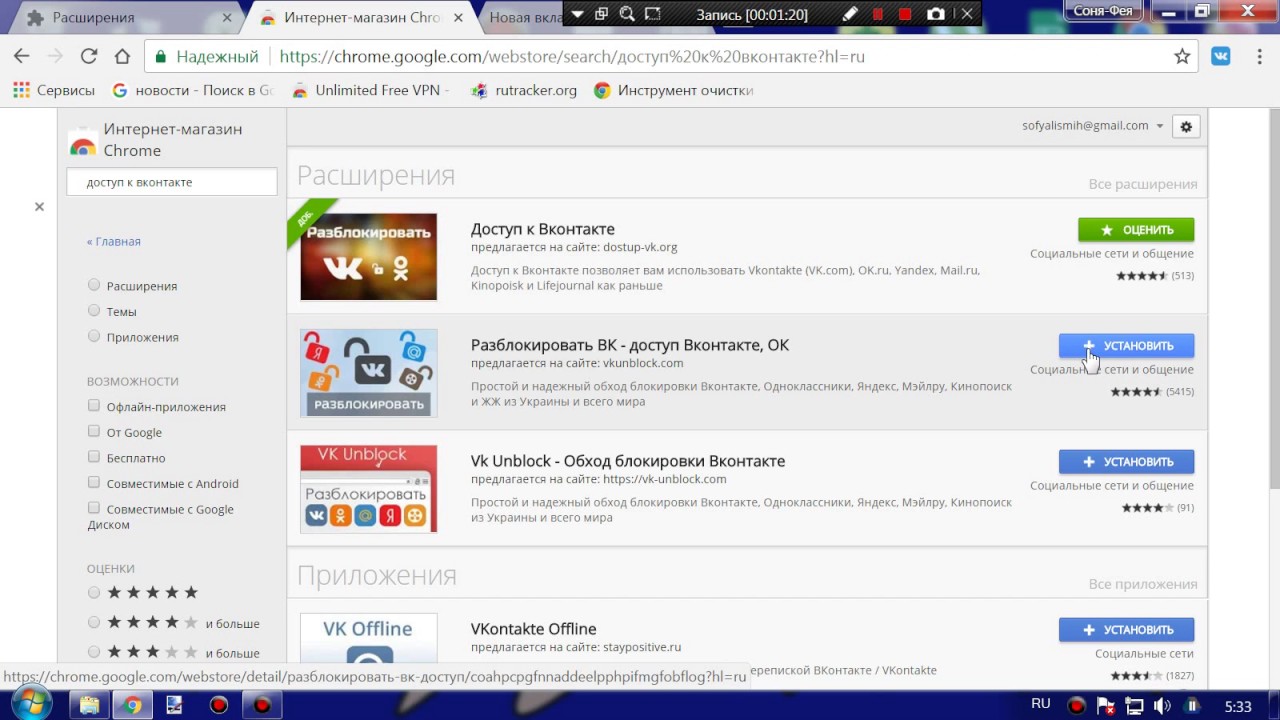

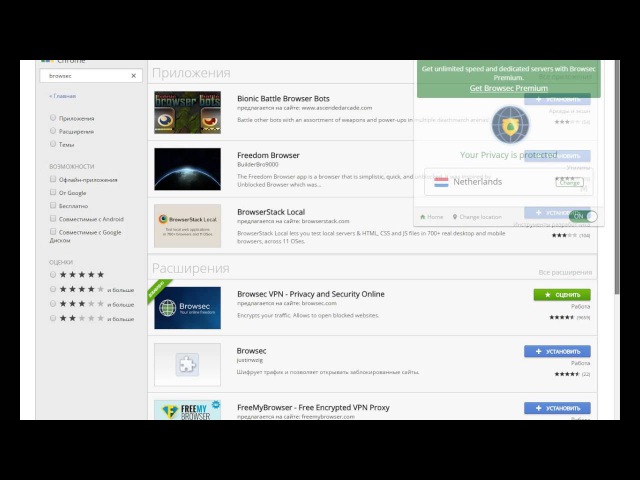

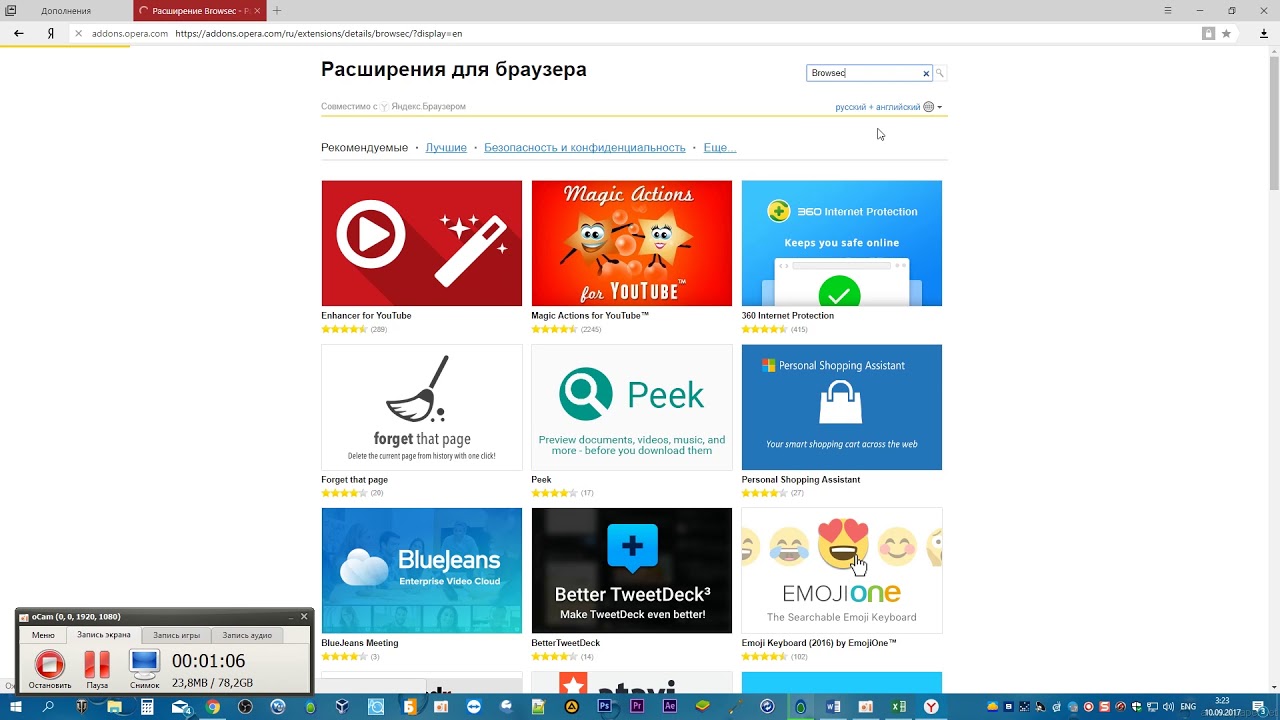

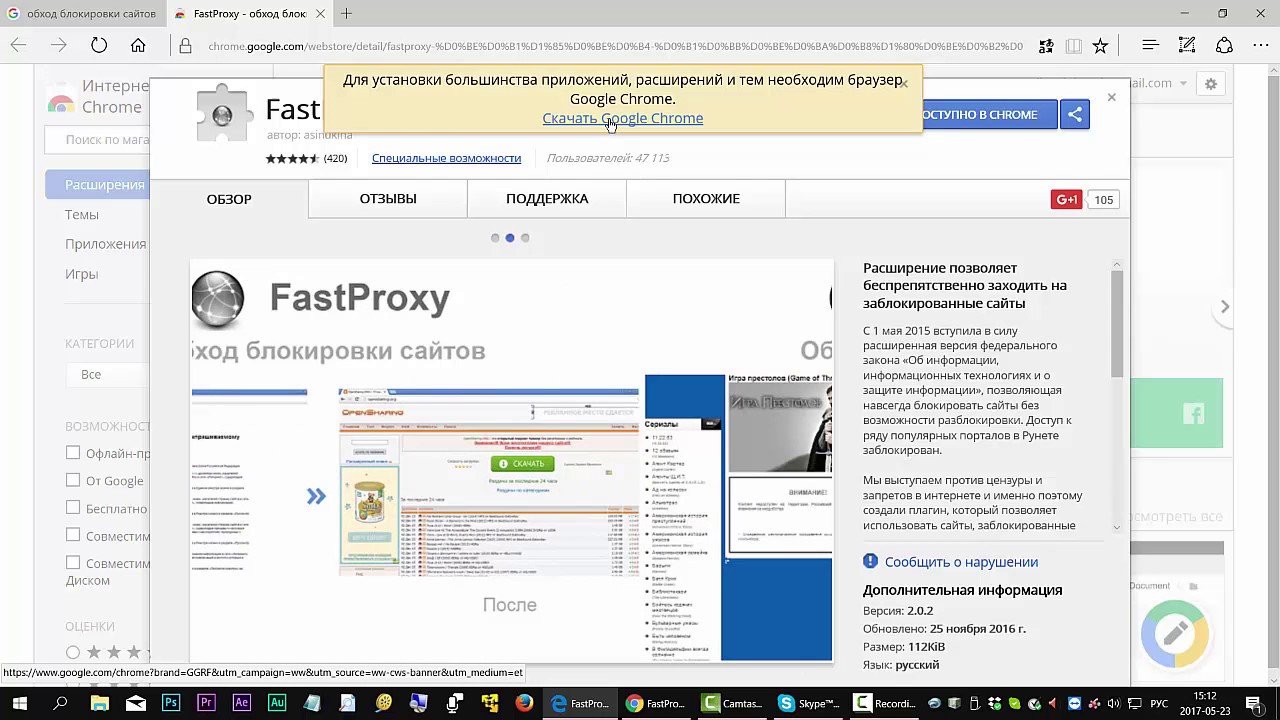

5. Расширения для обхода блокировки сайтов

Плагины — это расширения для браузеров. Они бесплатны и устанавливаются практически на любой веб-обозреватель: Google Chrome, Яндекс. Браузер, Opera, Mozilla Firefox, Internet Explorer, Microsoft Edge.

Браузер, Opera, Mozilla Firefox, Internet Explorer, Microsoft Edge.

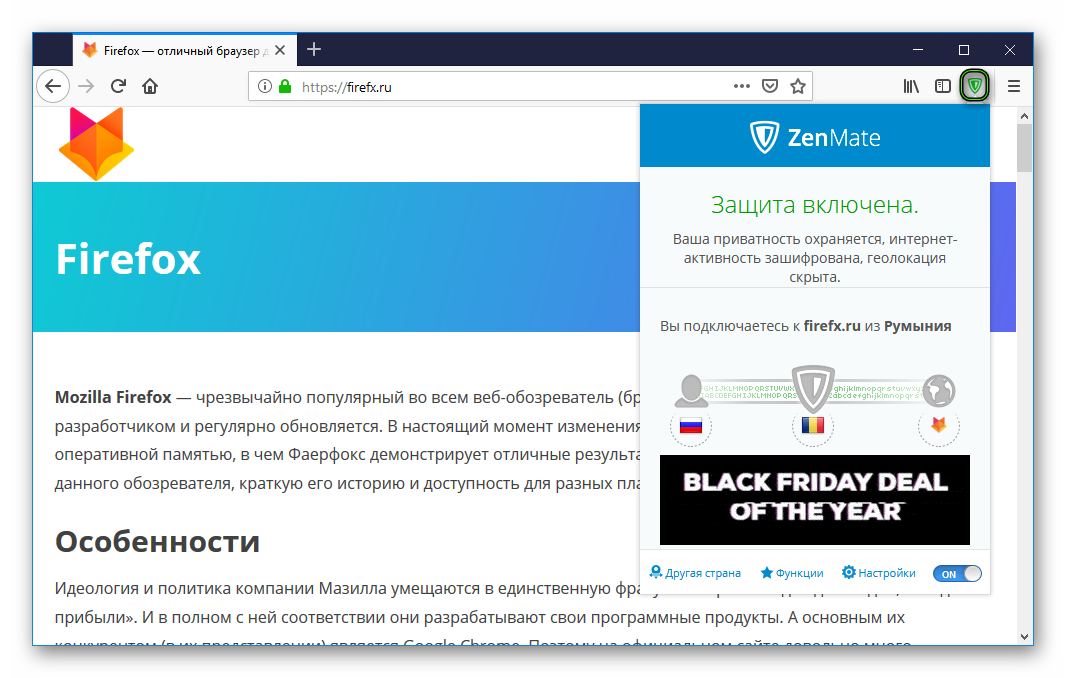

Существуют различные плагины для обхода блокировок: RusVPN, iNinja Proxy, ZenMate VPN, Hotspot Shield, TunnelBear VPN и так далее. По аналогии с прокси-серверами они маскируют настоящие IP-адреса пользователей. После установки подобного расширения браузер открывает ранее недоступные сайты.

Решение

- Если в школе используется браузер Chrome, можно установить сервис Chrome Enterprise. Это облачное решение для управления доступом пользователей к данным, приложениям и расширениям.

- Работать только по «белому» списку. В этом случае ученики не смогут поставить плагины на браузер через специализированные магазины.

6. Эвфемизмы, жаргонизмы, сленг, подмена букв в словах и обобщённые наименования

Эвфемизмы позволяют обходить фильтрацию. Нейтральные по смыслу слова и словосочетания порой описывают неприличные действия и вещи. Например, выражение «потёк чердак» означает не только плохое состояние комнаты под крышей здания, но и нестабильное психическое/эмоциональное состояние у человека.

Также могут помочь жаргонизмы. Они позволяют находить сайты по лексике, не напрямую называющие объект поиска. К примеру, слово «собака» можно найти по слову «шавка». По аналогии поступают и при поиске запрещённых сайтов.

Некоторые фильтры пропускают сленг. В каждой из запрещённых категорий сайтов есть понятия, расхожие внутри группы. Так в среде наркоманов свои выражения, в порноиндустрии — свои, и так далее.

Может сработать подмена букв. К примеру, вместо ввода в поисковой строке слова «пёс» можно ввести «пьос». Аналогично словесное жонглирование помогает при поиске и доступе к сайтам из запретных категорий.

Обобщённые наименования также находятся в группе риска. Так достаточно прописать термин не напрямую, а обобщённо, как группу. Как правило, в поисковой выдаче присутствуют справочники и форумы, которые содержат ссылки на интересующую тематику.

Решение

- Во всех случаях поможет работа только по «белому» списку. Безопасный поиск будет работать с переменным успехом. Предусмотреть все возможные вариации слов и словосочетаний — нереально. А с сознательными искажениями и подавно.

7. Программы удалённого доступа

Школьники используют программы удалённого доступа. Они позволяют управлять одним устройством, при помощи другого. При этом сами устройства могут находиться на большом расстоянии друг от друга.

В качестве программы используют TeamViewer или её аналоги. Программы ставят на учебный и домашний компьютер. В удобное время ученики устанавливают связь с домашним устройством. С него можно зайти на заблокированные сайты.

Решение

- В этом случае поможет ограничение прав для учётных записей пользователей. Без прав администратора учащиеся не смогут устанавливать стороннее программное обеспечение.

8. Переводчики сайтов

Некоторые поисковики позволяют обойти интернет-фильтры при помощи систем перевода текста. Автоматический перевод меняет язык страницы, к примеру, английский на русский. Также перевод позволяет открывать заблокированные сайты.

Автоматический перевод меняет язык страницы, к примеру, английский на русский. Также перевод позволяет открывать заблокированные сайты.

Поисковики Google и Яндекс оснащены функцией перевода текста. Чтобы зайти на иностранный заблокированный сайт, достаточно нажать в поисковой выдаче кнопку «Перевести эту страницу» или «Перевести» напротив нужной строки.

Решение

- Есть несколько решений. Первое — работать только по «белому» списку. Второе — настроить работу безопасного поиска и не использовать поисковики Google и Яндекс.

9. Кэшированные страницы

Кэшированная страница — страница, которая попала в память поисковых систем. Некоторые контент-фильтры позволяют открыть подобные страницы. Причём в одних браузерах они могут быть заблокированы, а в других — открыты.

На кэшированные страницы можно попасть через поисковую выдачу. Достаточно открыть сохранённые копии напротив искомых сайтов. Страницы могут быть несколько устаревшими. Но они могут быть открыты.

Страницы могут быть несколько устаревшими. Но они могут быть открыты.

Решение

- Открыть кэшированную страницу не получится, если работать по безопасному поиску или только по «белому» списку.

Вывод

Школьники используют различные способы обхода блокировок. С большей частью из них справятся ограничение прав для учётной записи пользователя, работа только по «белому» списку, а также безопасный поиск.

Способы борьбы с обходами блокировок могут помочь во время прокурорских проверок. Никто специально не будет ставить программы, менять DNS-сервера и пытаться зайти на запрещённый сайт через прокси-сервер. Помощник прокурора может просто допустить ошибку при написании слова. Результат поисковой выдачи может неприятно удивить.

Шпаргалка

- Учащиеся не должны обладать правами администратора. Это исключит работу через прокси-серверы, предотвратит смену DNS-сервера, а также редактуру файла hosts. Кроме того, школьники не смогут устанавливать новые браузеры и программы удаленного доступа.

- Для борьбы с плагаинами браузеров можно работать только по белому списку. Если в школе используется браузер Chrome, можно поставить сервис Chrome Enterprise.

- Работа только по белому списку позволит отсечь жаргонизмы, сленг, подмену букв в словах и обобщенные наименования в поисковой выдаче.

- Чтобы предотвратить открытие кэшированных страниц необходимо работать только по белому списку или через безопасный поиск.

- Автоперевод страниц поможет открыть запрещенный сайт. Первое решение — работать по белому списку. Второе — использовать поисковик/браузер без системы перевода текста. Третье — настроить работу безопасного поиска.

Похожие публикации

Ботнеты или бойтесь цифровых мертвецов

Как убрать рекламу в интернете

Интернет Цензор. Обзор программы

Фишинг. Или как не попасть на удочку мошенников

Как заблокировать ВК на компьютере

Безопасность обозревателя и смешанное содержимое

В обозревателях Google Chrome и Mozilla Firefox реализованы процессы блокировки смешанного содержимого для защиты компьютеров от атак на систему безопасности со стороны незащищенного содержимого, ссылки на которое содержат защищенные страницы.

Что такое смешанное содержимое и почему это имеет значение?

Веб-сайты, которые запрашивают конфиденциальную информацию, такую как имена пользователей и пароли, часто используют безопасные соединения (https) для обмена содержимым с используемым компьютером. Если посещение сайта осуществляется через безопасное соединение, и Google Chrome, и Firefox проверяют безопасность передачи содержимого на веб-страницу. Если на странице, поступившей через незащищенные каналы (http), какой-либо обозреватель находит определенные типы содержимого, он автоматически предотвратит загрузку содержимого и в адресной строке отобразится значок щита.

Блокируя содержимое и возможные бреши в системе безопасности, браузеры Chrome и Firefox предотвращают попадание информации к злоумышленникам.

Типы смешанного содержимого

Существует два типа содержимого, которые влияют на работу пользователя при просмотре веб-страницы. В контексте смешанного содержимого каждый из них имеет различные уровни риска.

- Смешанное пассивное содержимое или содержимое отображения

- Смешанное активное содержимое или содержимое сценария

Смешанное пассивное содержимое или содержимое отображения

Смешанное пассивное содержимое — это HTTP-содержимое на веб-сайте HTTPS, которое не может изменить модель DOM веб-страницы. Проще говоря, пассивное содержимое HTTP оказывает ограниченное воздействие на HTTPS-сайт. Например, злоумышленник мог бы заменить изображение, предоставляемое через HTTP, недопустимым изображением или сообщением, вводящим пользователя в заблуждение. Однако у злоумышленника нет возможности воздействовать на остальную часть веб-страницы, за исключением той части, на которую загружено изображение.

Злоумышленник может делать выводы о посещениях пользователем веб-страниц, наблюдая, какие изображения предоставляются пользователю, и извлекая таким образом просмотренные страницы. Кроме того, наблюдая за заголовками HTTP, переданными для извлечения и отправки изображения, злоумышленник может просматривать строку агента пользователя и все файлы cookie, связанные с доменом, с которого запрашивается изображение. Если содержимое предоставлено с домена, совпадающего с доменом основной веб-страницы, то сведения о сеансе потенциально могут быть раскрыты в результате обхода защиты, которую HTTPS предоставляет учетной записи пользователя.

Если содержимое предоставлено с домена, совпадающего с доменом основной веб-страницы, то сведения о сеансе потенциально могут быть раскрыты в результате обхода защиты, которую HTTPS предоставляет учетной записи пользователя.

К примерам пассивного содержимого относятся изображения и загрузки аудио- и видеозаписей.

Смешанное активное содержимое или содержимое сценария

Активное содержимое — это содержимое, которое имеет доступ ко всей модели DOM страницы HTTPS или ее частям и может влиять на них. Этот тип смешанного содержимого может изменять поведение страницы HTTPS и потенциально способствовать похищению конфиденциальных данных пользователя. Помимо рисков, уже описанных выше для смешанного пассивного содержимого, смешанное активное содержимое также подвергается воздействию ряда потенциальных направлений атак.

Пример. Злоумышленник может перехватить запросы на активное содержимое HTTP. После чего он может перезаписать ответ, включив в него вредоносный код JavaScript. Вредоносный сценарий может похитить учетные данные пользователя, получить его конфиденциальные данные или совершить попытку установить вредоносную программу в системе пользователя (например, путем использования уязвимых подключаемых модулей, установленных пользователем).

Вредоносный сценарий может похитить учетные данные пользователя, получить его конфиденциальные данные или совершить попытку установить вредоносную программу в системе пользователя (например, путем использования уязвимых подключаемых модулей, установленных пользователем).

К примерам активного содержимого относятся JavaScript, каскадные таблицы стилей (CSS), объекты, запросы XHR, элементы IFrame и шрифты.

Устранение необходимости в элементах управления браузера

Все содержимое должно предоставляться через HTTPS — так пользователям удобнее работать и не нужно настраивать браузер самостоятельно.

Управление смешанным содержимым с помощью браузера

Если вы посмотрите примеры смешанного содержимого на веб-сайте Mozilla, то увидите, как оно влияет на просмотр веб-страниц, и поймете, как настройки браузера меняют их отображение.

Обратите внимание, что концепции блокирования смешанного содержимого схожи для всех браузеров и что основные различия между браузерами с поддержкой блокирования смешанного содержимого заключаются в управлении доступом к информации и уровнем сведений.

Безопасные веб-страницы, предоставляемые через HTTPS, могут включать небезопасные элементы, которые могут привести к атакам на вашу информацию. Страница, которая содержит как безопасные, так и небезопасные элементы, называется смешанным содержимым.

Чтобы защитить вас от рисков, связанных со смешанным содержимым, Mozilla Firefox блокирует отображение небезопасного содержимого или защищает страницы другим образом. Если вы не боитесь перейти на страницу с небезопасными элементами, можно просмотреть это содержимое, выполнив несколько шагов. В этой статье описаны способы управления доступом к смешанному содержимому в Mozilla Firefox 23 и более поздних версий.

Управление настройками блокировки содержимого

Если в Firefox открыть страницу со смешанным содержимым, в адресной строке отобразится значок щита. Это значит, что некоторое содержимое заблокировано. Выберите значок, чтобы временно отключить эту функцию безопасности и просмотреть небезопасное содержимое.

Выберите Пока отключить защиту, чтобы просмотреть это содержимое. Страница перезагрузится, а в адресной строке отобразятся два значка: щит, перечеркнутый красной линией, и желтый треугольник с восклицательным знаком. Эти значки напоминают вам, что некоторое содержимое на странице ставит под угрозу вашу информацию.

Firefox: блокировка смешанного содержимого

Функция блокировки смешанного содержимого используется в Mozilla Firefox для защиты вашей информации, но при этом вы можете выбрать, просматривать ли смешанное активное содержимое. Содержимое этого типа может повлиять на поведение всей страницы и привести к потенциальной краже конфиденциальных данных пользователя. Однако смешанное пассивное содержимое неспособно изменить поведение всей страницы, а повлияет только на фрагмент содержимого в формате HTTP (незащищенного).

Смешанное пассивное содержимое часто встречается в Интернете и включает элементы веб-страниц, такие как изображения, аудио и видео. Firefox не поддерживает автоматическую блокировку содержимого этого типа, так как это приведет к повреждению многих веб-страниц и ухудшению впечатлений от использования. Однако существует возможность блокировать смешанное пассивное содержимое, внеся изменения в конфигурацию обозревателя.

Firefox не поддерживает автоматическую блокировку содержимого этого типа, так как это приведет к повреждению многих веб-страниц и ухудшению впечатлений от использования. Однако существует возможность блокировать смешанное пассивное содержимое, внеся изменения в конфигурацию обозревателя.

Подробнее

Дополнительные сведения о смешанном содержимом см. в приведенных ниже статьях на веб-сайте Mozilla.

Роскомнадзор легализует борьбу с обходом блокировок – Бизнес – Коммерсантъ

Роскомнадзор опубликовал новую версию подзаконного акта, регулирующего борьбу с обходом блокировок, в том числе через VPN и анонимайзеры. В нем появилось новое основание для внесения сайта в черный список — решение суда по делу об административном правонарушении. Это нужно, чтобы легализовать блокировку миллионов IP-адресов в рамках борьбы с мессенджером Telegram, уверены эксперты.

На правительственном портале Regulation.gov.ru появилась новая версия проекта приказа Роскомнадзора «Порядок идентификации информационных ресурсов в целях принятия мер по ограничению доступа к информационным ресурсам». Обновленный документ отличается от предыдущей версии тем, что у Роскомнадзора появляется новое основание для внесения сайтов в реестр запрещенных ресурсов для блокировки: «судебные решения и постановления по делам об административных правонарушениях, вступившие в законную силу».

Обновленный документ отличается от предыдущей версии тем, что у Роскомнадзора появляется новое основание для внесения сайтов в реестр запрещенных ресурсов для блокировки: «судебные решения и постановления по делам об административных правонарушениях, вступившие в законную силу».

Опрошенные “Ъ” эксперты сходятся во мнении: это сделано для того, чтобы ввести в легальное поле действия Роскомнадзора по блокировке мессенджера Telegram. По сути, все, что предпринимала надзорная служба на протяжении прошлой недели, внося в реестр все новые и новые IP-адреса, используемые Telegram, было неоднозначно с правовой точки зрения, говорят они. «После серии блокировок подсетей многие отраслевые юристы обращали внимание на то, правовая база для таких действий Роскомнадзора отсутствует,— рассуждает директор по стратегическим проектам Института исследований интернета Ирина Левова.—

Вероятно, в надзорном ведомстве поняли, что блокировка всех IP-адресов происходит на весьма сомнительных основаниях, и решили оперативно и непублично устранить этот пробел и таким образом подвести правовую базу под свои действия».

«Безотносительно текущей ситуации с массовыми блокировками — то, что надзорный орган неожиданно обнаруживает, что в его собственном регламенте не предусмотрены варианты, связанные с ограничением доступа к сайтам по делам об административных нарушениях, показывает, в какой бардак превратился весь блок законодательства, посвященный ограничению доступа»,— добавляет глава аналитического отдела Российской ассоциации электронных коммуникаций Карен Казарян. По его мнению, если уж государство не собирается отказываться от текущего подхода, то «как минимум необходима серьезная переработка целого ряда законов и подзаконных актов».

Роскомнадзор 23 апреля заявил, что с жалобами о нарушениях в работе интернет-сервисов можно обращаться в Региональный общественный центр интернет-технологий (РОЦИТ), который должен выступить посредником между ведомством и интернет-сообществом. Для этого на базе РОЦИТ открыта «горячая линия».

Роман Рожков

Почему не получается заблокировать мессенджер и кто от этого страдает

Читать далее

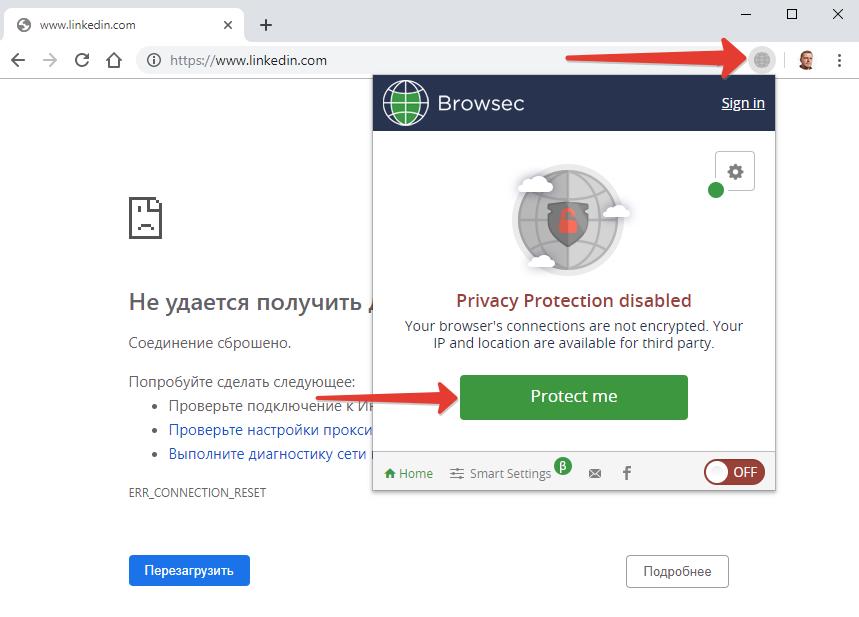

4 способа обойти блокировку LinkedIn

Мы же обещали что-нибудь придумать! Не переживайте, все ваши контакты останутся с вами и вы сможете продолжать использовать свою базу даже после того, как беспощадно будет заблокирован LinkedIn. Собрали 7 инструментов, которые помогут вам всегда быть на связи со своим кругом знакомств.

Собрали 7 инструментов, которые помогут вам всегда быть на связи со своим кругом знакомств.

Расширение, которое разблокирует LinkedIn для российских пользователей

Нашли ещё одно расширение, которое позволит и дальше работать с Linkedin. Его создали сразу после того, как было принято решение о блокировке социальной сети в России. То есть вы можете смело его использовать. Его нужно один раз установить, включить. И всё, больше ничего устанавливать или настраивать не придётся.

Чем оно лучше? Мы заметили следующие преимущества:

— бесплатность (и нет вообще никаких платных функций),

— безопасность (некоторые расширения грешат сливом данных),

— остальные сайты будут открываться также — скорость работы не изменится

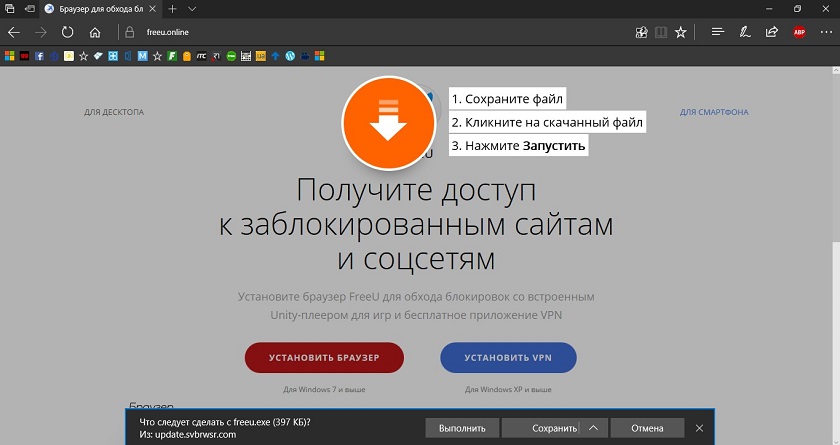

Установка браузера

У некоторых браузеров в настройках уже есть возможность изменения VPN, то есть «виртуальной частной сети». Знать в подробностях, что это и как оно работает, вовсе не обязательно. Просто знайте, что такого рода подключение позволяет вам обходить блокировку ресурсов. Серьёзно, не нужно ломать голову. Мы постарались собрать наиболее безопасные способы, чтобы ваши данные не были использованы против вас.

Знать в подробностях, что это и как оно работает, вовсе не обязательно. Просто знайте, что такого рода подключение позволяет вам обходить блокировку ресурсов. Серьёзно, не нужно ломать голову. Мы постарались собрать наиболее безопасные способы, чтобы ваши данные не были использованы против вас.

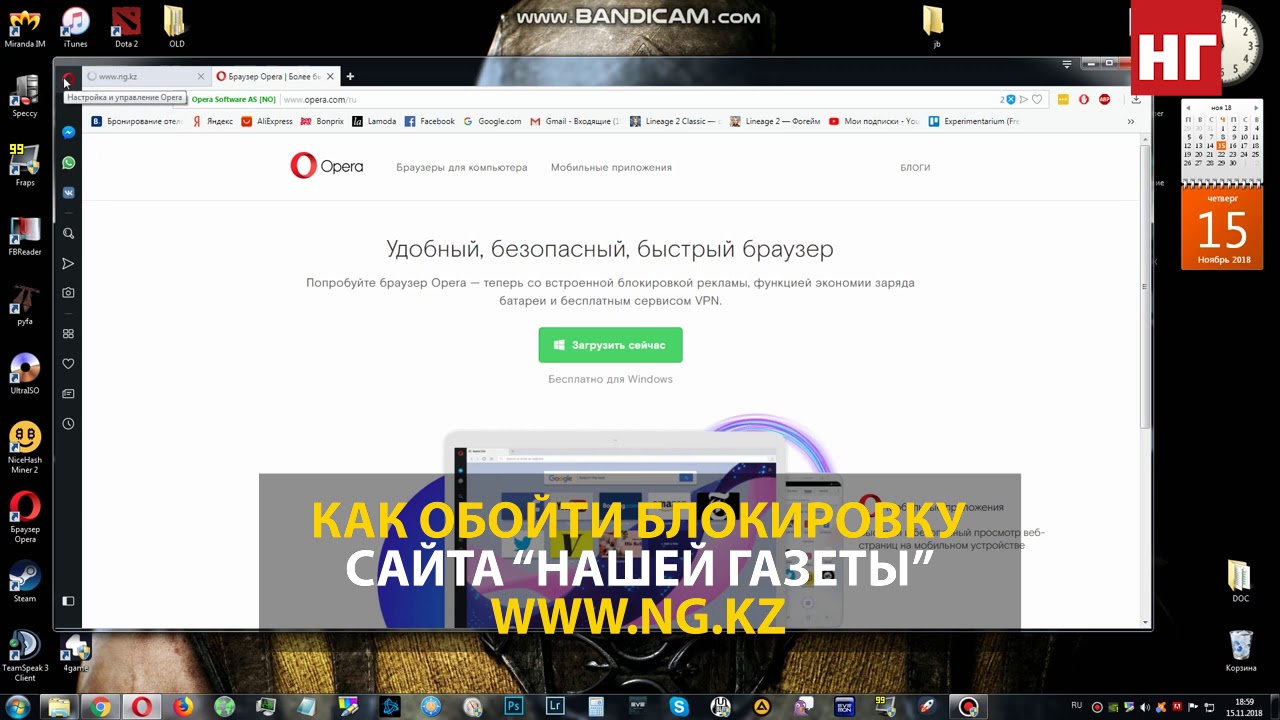

Если вы уже пользуетесь Opera, просто обновите её. Далее всё просто. Открываем настройки браузера, включаем «Opera turbo», ставим галочку напротив «Enable VPN»:

Теперь прямо при открытии ссылки сможете включать VPN и безболезненно использовать LinkedIn:

Скрины мы взяли из блога Opera. Там же вы можете подробнее прочитать про то, как работать с переключением VPN.

Tor BrowserЕщё один бесплатный браузер, который обеспечивает «абсолютную анонимность в сети за счет использования распределенной сети серверов, которая организована добровольцами со всего мира».

После установки вы сможете сразу начинать использовать браузер. Настройки менять не советуем.

Настройки менять не советуем.

hr

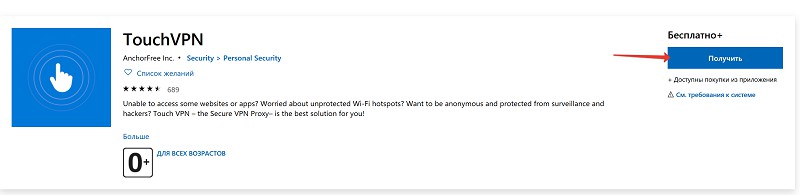

Способ 3Установка расширения на браузер

*вновь посоветуем вам использовать Google Chrome — для него доступно огромное количество расширений, он удобен и прост.

HolaУстановить плагин можно буквально в два шага:

1/ Находим версию для своего браузера.

Версии: для Google Chrome, для Firefox, для Safari, для Internet Explorer (да, даже так).

2/ Скачиваем / заходим в интернет-магазин, устанавливаем расширение.

Иконка появляется в правом верхнем углу. Кликните, выберите страну, через которую вы бы хотели просматривать LinkedIn. Например, через США или Великобританию, да или просто через Белоруссию.

ZenmateВсё совершенно идентично, но у этого расширения нет версии для Internet Explorer. Найти нужную версию можно прямо на сайте Zendesk.

TunnelBearЕщё одно расширение, которое, правда, в какой-то момент потребует от вас оплатить дальнейшее пользование — количество пропускаемого трафика ограничено. Но оно точно на 100% безопасно. (есть слухи, что Hola грешит сливом данных)

Но оно точно на 100% безопасно. (есть слухи, что Hola грешит сливом данных)

hr

Способ 4Простейшие способы обхода блокировки Hidemyass / Hideme

Заходите на один из вышеупомянутых ресурсов, вводите адрес страницы, которую хотите посетить (linkedin.com) и просматриваете всё, что вам интересно. Также можно настроить страну, через которую будет вестись показ страницы.

hr

Способ 5Просмотр с мобильного устройства

И вновь вам в помощь приходят Hola и Zendesk. Можете поставить и на ios, и на Android. Бесплатно. И через них уже просматривать спосокойно LinkedIn в любое удобное вам время.

Лучшие бесплатные анонимайзеры для обхода блокировки сайтов в республике Крым и Севастополе

Анонимайзеры — средства для обеспечения анонимности веб-серфинга, для обхода брокировки веб-фильтров и локальных законодательных ограничений посещения веб-сайтов (например, на территории Республики Крым и Севастополя). В статье речь о пойдет о том, как применяются анонимайзеры, каких они бывают типов, а самые популярные из них рассматриваются подробно.

В статье речь о пойдет о том, как применяются анонимайзеры, каких они бывают типов, а самые популярные из них рассматриваются подробно.

1. Введение

2. Сферы применения анонимайзеров

3. Типы анонимайзеров

4. Обзор анонимайзеров

5. Выводы

Введение

В последнее время веб стал основной частью интернета, а браузер открыт на компьютерах пользователей большую часть времени. Сервисы, которые изначально работали через специальные программы и протоколы, сегодня представлены в веб-версиях: это и электронная почта, и системы обмена сообщениями, и конференции, и видеочаты, и многое-многое другое. Вместе с этим пользователи всё чаще сталкиваются с проблемами блокировки доступа к веб-сайтам. Ограничений много: работодатели блокируют доступ к сайтам с компьютеров пользователей, провайдеры и операторы связи запрещают доступ к ресурсам по распоряжению государственных органов, владельцы сайтов и хостеры блокируют доступ для отдельных стран и регионов и так далее. Все это приводит к ограничениям в свободном использовании веб-ресурсов для обычных пользователей. Недавним глобальным примером такой проблемы явились международные санкции против жителей Крымского федерального округа России, по распоряжению правительства США доступ к сервисам американских компаний для граждан и организаций полуострова был закрыт. Ограничения в отношении россиян были вынуждены ввести многие известные интернет-компании и их сервисы — Google, Microsoft, Apple.

Все это приводит к ограничениям в свободном использовании веб-ресурсов для обычных пользователей. Недавним глобальным примером такой проблемы явились международные санкции против жителей Крымского федерального округа России, по распоряжению правительства США доступ к сервисам американских компаний для граждан и организаций полуострова был закрыт. Ограничения в отношении россиян были вынуждены ввести многие известные интернет-компании и их сервисы — Google, Microsoft, Apple.

Есть и другая проблема — сайты собирают много информации о посетителях, и практически везде требуется регистрация, включающая в себя передачу персональных данных пользователя. Сайты устанавливают специальные cookie-файлы для отслеживания перемещения пользователей по сайтам, рекламные сети следят за всеми действиями, социальные сети передают всю доверенную им информацию третьим лицам — рекламодателям и государственным органам. В условиях тотального контроля за всемирной паутиной, простым пользователям все чаще хочется сохранить приватность и анонимность.

У всех этих проблем есть одно решение — анонимайзеры. Это специальные сервисы или службы, перенаправляющие веб-трафик пользователя через свои сервера и позволяющие обеспечить анонимность путем сокрытия реального IP-адреса пользователя и удалением специальных cookie-файлов, а также обход различных фильтров, как региональных, так и установленных местным провайдером или работодателем.

Сферы применения анонимайзеров

Использование анонимайзеров решает две основные проблемы, которые были обозначены во введении — обход рблокировки доступа к сайтам и сохранение анонимности при использовании веба.

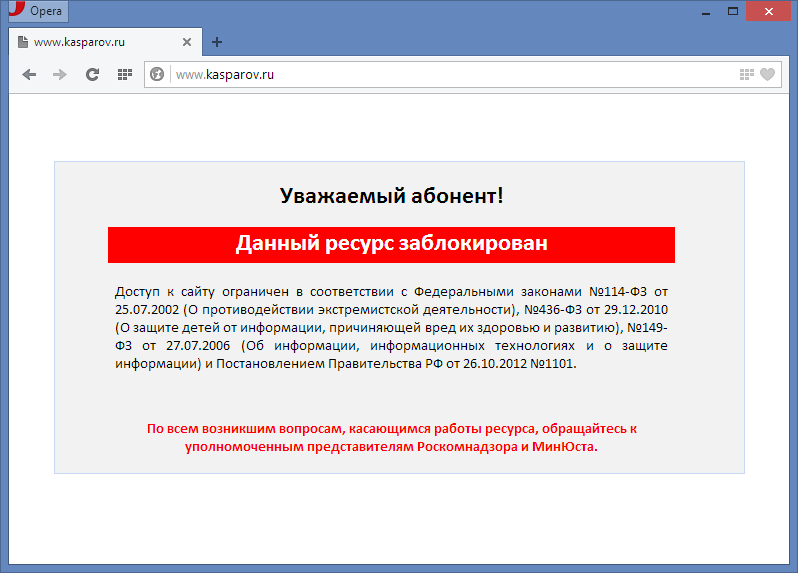

Разберемся, как обычно происходит доступ к сайтам: пользователь вводит адрес сайта в веб-браузере, формируется HTTP-запрос и отправляется к серверу сайта. На маршруте до целевого веб-сервера трафик пользователя может проходить один или несколько фильтров — это может быть прозрачный прокси-сервер у работодателя, призванный контролировать использование интернета на рабочем месте, фильтр у провайдера, предназначенный для исполнения федерального законодательства и блокировки доступа к запрещенным сайтам, и фильтр у оператора связи, выполняющий аналогичные функции. В результате работы фильтров запрос может быть отклонен и вам будет возвращена страница-заглушка, уведомляющая о запрете доступа. При этом целевой веб-сервер даже не получит ваш запрос.

В результате работы фильтров запрос может быть отклонен и вам будет возвращена страница-заглушка, уведомляющая о запрете доступа. При этом целевой веб-сервер даже не получит ваш запрос.

Рисунок 1. Пример действия фильтра провайдера

Бывает так, что запрет доступа реализует удаленный веб-сервер (так называемый «бан», запрет от администрации). В таком случае ваш запрос успешно дойдет до сервера или веб-фаервола. Сервере определит ваш IP-адрес и после проверки по своим базам может запретить доступ, также вернув вам сообщение об ошибке. Причины запрета могут быть самыми разнообразными — от запрета доступа лично для вас за какие-либо нарушения правил сайта до региональных блокировок, если сайт не предназначен для просмотра из вашей страны. Также случается, что региональные блокировки вводятся магистральными операторами страны, в которой находится веб-сервер. Такие блокировки вводятся для стран и отдельных регионов, находящихся под санкциями. Например, аналогичным образом происходит блокировка на многих веб-серверах, находящихся в США, при попытке получения доступа с IP-адресов, зарегистрированных на территории Крыма.

Например, аналогичным образом происходит блокировка на многих веб-серверах, находящихся в США, при попытке получения доступа с IP-адресов, зарегистрированных на территории Крыма.

Рисунок 2. Пример действия блокировки для жителей Крыма

Анонимайзер всегда разрывает прямую цепочку связи и становится посредником между вашим веб-браузером и нужным веб-сервером. Ваш запрос отправляется на сервер анонимайзера, так как его нет в списке запрещенных, и блокировки с его стороны не делаются, запрос всегда успешно доходит. В свою очередь, сервер анонимайзера создает новый запрос с вашими данными к целевому веб-серверу и полученный ответ перенаправляет на ваш компьютер.

Рисунок 3. Схема прямой работы с веб-серверами и работы через анонимайзер

При этом многие анонимайзеры предоставляют дополнительную защиту пользователя, обеспечивая не только сокрытие информации о реальном IP-адресе удаленного компьютера, но и подменяя информацию о браузере, параметрах компьютера и очищая запросы и ответы веб-сервера от служебных cookie-файлов, используемых для слежения за пользователями. Таким образом, анонимайзеры позволяют обойти блокировку сайтов и обеспечить анонимность их посещений.

Таким образом, анонимайзеры позволяют обойти блокировку сайтов и обеспечить анонимность их посещений.

Типы анонимайзеров

Существует множество разных типов анонимайзеров, отличающихся используемыми технологиями и способами обхода блокировок. Кроме того, анонимайзеры бывают бесплатными, условно бесплатными, с рекламой на посещаемых сайтах или с ограничением объема проходящего трафика, и полностью платными.

Для начала определим типы анонимайзеров:

- Веб-анонимайзеры — выполняются в виде сайтов и обеспечивают работу пользователя без необходимости установки дополнительного программного обеспечения. Достаточно просто зайти на веб-анонимайзер, ввести адрес сайта, доступ к которому необходимо получить, и все содержимое сайта будет вам доступно. Этот тип анонимайзеров имеет ряд технических ограничений — многие сложные сайты не могут быть перенаправлены таким образом из-за большого количества сложных ссылок, скриптов JavaScript, использования технологии AJAX и так далее; соответственно, большинство интерактивных сайтов не будут полноценно функционировать.

Кроме того, веб-анонимайзеры обычно не справляются с перенаправлением мультимедийной информации — музыки, видеороликов и так далее. Веб-анонимайзеры идеально подходят для быстрого доступа к простым сайтам.

Кроме того, веб-анонимайзеры обычно не справляются с перенаправлением мультимедийной информации — музыки, видеороликов и так далее. Веб-анонимайзеры идеально подходят для быстрого доступа к простым сайтам. - Прокси-сервера — технология прокси-серверов активно используется в отрыве от сферы анонимайзеров, однако прокси-сервера идеально подходят и для выполнения данных функций. Плюс такой технологии в том, что не нужно устанавливать дополнительные программы, достаточно только указать адрес прокси-сервера в настройках браузера и возможность работы с любым контентом — прокси-сервер осуществляет полную трансляцию всей информации, поэтому с ними будут работать любые интерактивные сайты и все типы мультимедиа. Однако есть и минусы — прокси-сервер будет работать для всех сайтов сразу, а не только для требуемых, он не сможет работать в цепочке, а это значит, что если в вашей сети для доступа в интернет уже применяется прокси, данный способ не может быть использован.

- VPN— технология VPN, как и технология прокси-серверов, активно используется для другой задачи — обеспечивает удаленный доступ во внутреннюю сеть.

Однако технологии VPN успешно применяются и для анонимизации. К плюсам VPN можно отнести возможность полного перенаправления трафика — не только веб, но и любые другие службы. Минусы у технологии тоже есть — необходимость настройки VPN-доступа или установки дополнительных программ и невозможность работы через корпоративный прокси-сервер. Подробный каталог по выбору VPN.

Однако технологии VPN успешно применяются и для анонимизации. К плюсам VPN можно отнести возможность полного перенаправления трафика — не только веб, но и любые другие службы. Минусы у технологии тоже есть — необходимость настройки VPN-доступа или установки дополнительных программ и невозможность работы через корпоративный прокси-сервер. Подробный каталог по выбору VPN. - Расширения для браузеров — этот тип анонимайзеров требует установки, после чего он может включаться на определенных сайтах и активировать перенаправление трафика через свой сервер. Качество работы данного типа анонимайзеров напрямую зависит от разработчика расширения и работы сервера — некоторые из них корректно функционируют с любыми сайтами и медиаконтентом, другие же выдают результаты хуже, чем веб-анонимайзеры. Аналогичным образом осуществляется и работа с корпоративными прокси-серверами, какие-то расширения работают через них без проблем, другие же полностью не функционируют.

- Специальные браузеры — этот тип анонимизации значительно отличается от остальных и представляет собой специальные сборки популярных браузеров (обычно Chromium или FireFox) со встроенными средствами анонимизации — через простые расширения, описанные в предыдущем пункте, или через анонимные сети, например TOR.

Данный тип анонимизации не требует дополнительных настроек, но для него нужно установить специальный браузер, что усложняет работу пользователя: необходимо помнить, какие сайты лучше просматривать в специальном браузере, и пользоваться двумя аналогичными программами одновременно.

Данный тип анонимизации не требует дополнительных настроек, но для него нужно установить специальный браузер, что усложняет работу пользователя: необходимо помнить, какие сайты лучше просматривать в специальном браузере, и пользоваться двумя аналогичными программами одновременно.

Практически все указанные типы анонимайзеров бывают и платными, и бесплатными, но есть и общая тенденция: первый тип чаще всего условно бесплатный и отображает рекламу на посещаемых сайтах, при этом у большинства из них нет платной подписки. Третий тип — почти всегда платный, но иногда сервисы предлагают ограниченные по трафику пробные аккаунты. Последний пятый тип представлен только бесплатными решениями.

Обзор анонимайзеров

HideME.ru

HideME.ru является веб-анонимайзером с расширенным функционалом: пользователю предлагается выбрать сервер, через который будет осуществляться перенаправление — доступны сервера в Румынии, Германии и США, а также дополнительные параметры — шифрование адресов доменов, HTML-оптимизация, блокировка рекламы и cookie-файлов для отслеживания. Отдельно следует отметить функцию шифрования адресов доменов — она позволяет обойти сложные фильтры, проверяющие не только адрес веб-сервера, но и осуществляющие поиск URL-адресов в параметрах запросов в другие серверам. Такие фильтры специально предназначены для блокировки доступа к сайтам через веб-анонимайзеры, но могут быть успешно пройдены с помощью HideME.ru.

Отдельно следует отметить функцию шифрования адресов доменов — она позволяет обойти сложные фильтры, проверяющие не только адрес веб-сервера, но и осуществляющие поиск URL-адресов в параметрах запросов в другие серверам. Такие фильтры специально предназначены для блокировки доступа к сайтам через веб-анонимайзеры, но могут быть успешно пройдены с помощью HideME.ru.

Рисунок 4. Веб-анонимайзер HideME.ru

HideME.ru успешно обрабатывает множество сложных сайтов, включая социальные сети, позволяет перенаправлять видео с Youtube и других веб-сервисов, не определяется сайтами как прокси-сервер и в целом полностью справляется со своей задачей. В ходе проверки не удалось найти достаточно сложного веб-сайта, на котором бы обнаружились проблемы в работе. Из минусов стоит отметить доступность основных настроек только в платной премиум-версии, встраивание в страницы собственной рекламы и периодические падения серверов HideME. ru во время тестирования.

ru во время тестирования.

Anonymizer.ru

Anonymizer является еще одним представителем класса веб-анонимайзеров, его сервера размещены в России, Германии и США. Anonymizer.ru предоставляет больше возможностей по настройке — доступна подделка информации о браузере (User-Agent), информации о странице, с которой на сайт перешли (Refer page), управление cookie-файлами, веб-скриптами, Java-объектами и параметрами загрузки файлов.

Рисунок 5. Веб-анонимайзер Anonymizer.ru

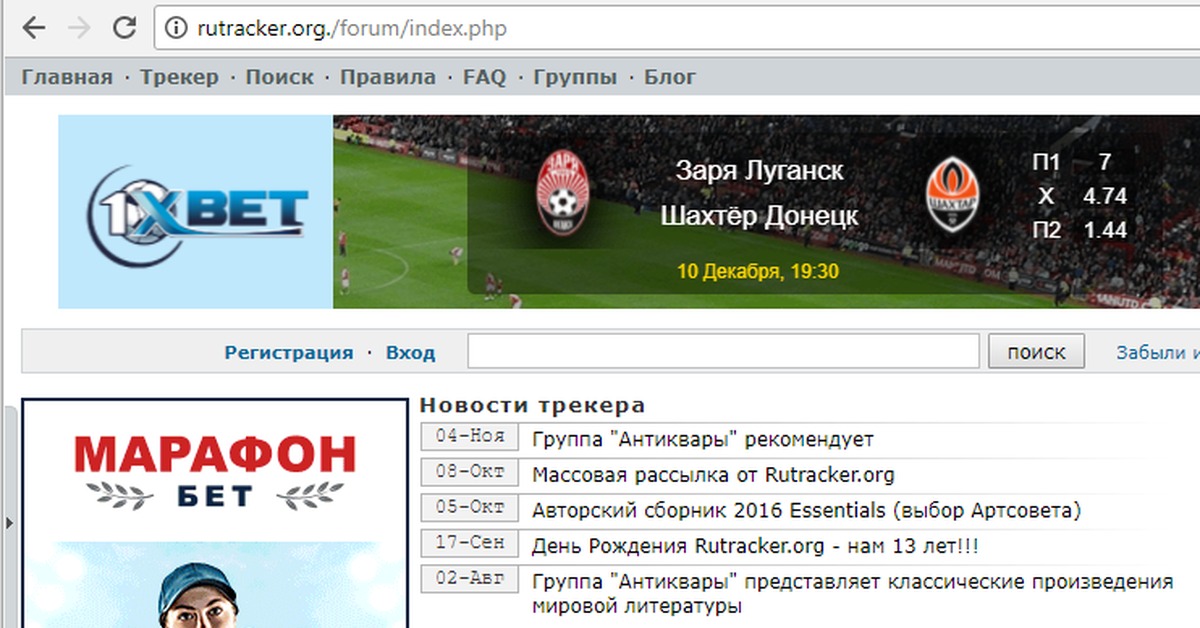

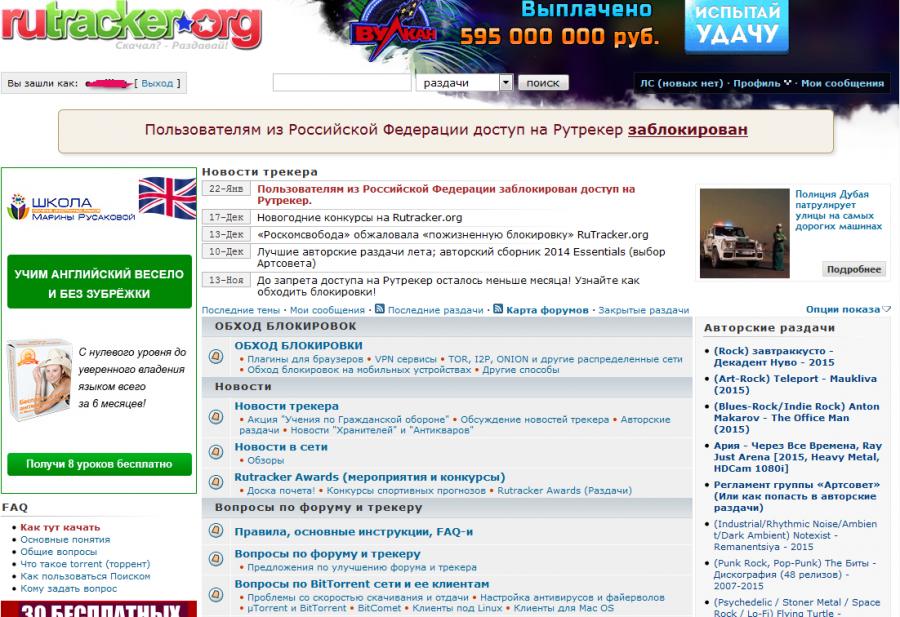

Поддерживается работа с некоторыми мультимедийными материалами и сложными сайтами (например, социальными сетями), но проблемы все же наблюдаются — с загрузкой YouTube анонимайзер не справился совсем, на RuTube загружаются страницы, но не проигрывается видео. Из недостатков также стоит отметить необходимость прохождения регистрации для получения доступа к сайту и встраивание в некоторые сайты собственной рекламы.

VPNBOOK

VPNBOOK завершает тройку лидеров среди веб-анонимайзеров. Данный веб-прокси не имеет дополнительных настроек, кроме выбора сервера — доступны сервера в США, Великобритании и Канаде, однако у него есть одно очень важное преимущество —взаимодействие с веб-анонимайзером происходит по защищенному протоколу HTTPS и веб-трафик не смогут перехватить злоумышленники, ИТ-служба работодателя или работники провайдера. Данный веб-анонимайзер можно использовать не только с целью обхода блокировок и сохранения анонимности, но и для безопасного серфинга в незащищенных сетях — например, при доступе через открытые точки доступа Wi-Fi.

Рисунок 6. Веб-анонимайзер VPNBOOK.com

URL-адреса шифруются таким образом даже при использовании веб-фильтров с подменой HTTPS-сертификатов; блокировки целевых сайтов не будут задействованы при доступе через данный сервис. Этот анонимайзер отлично работает с большинством сложных веб-сайтов и медиаконтентом, однако некоторые сайты не заработали — например, данные на RuTube не были загружены. Из дополнительных плюсов — VPNBOOK не вставляет в посещаемые сайты собственную рекламу.

Из дополнительных плюсов — VPNBOOK не вставляет в посещаемые сайты собственную рекламу.

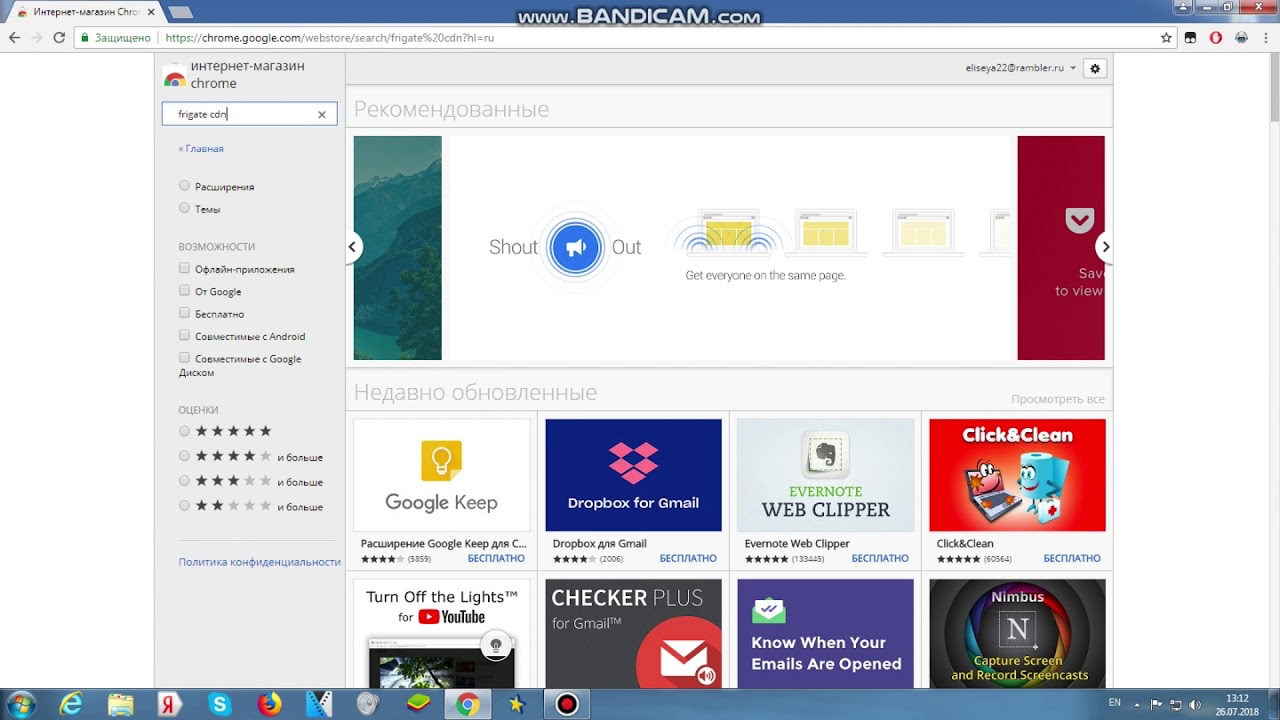

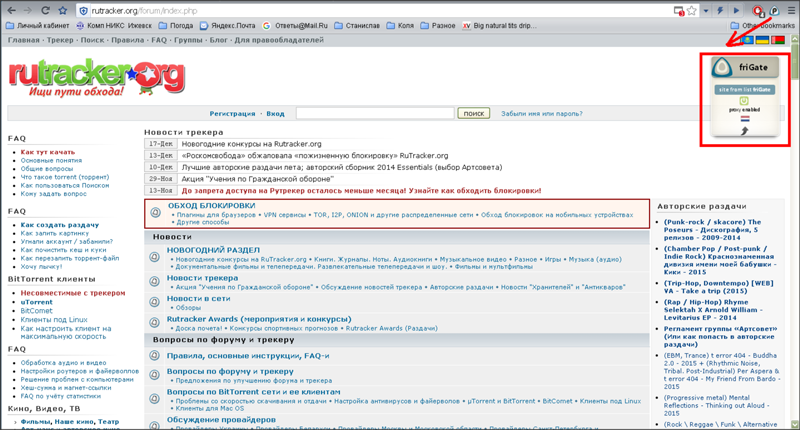

friGate CDN

friGate CDN — расширение для браузеров Google Chrome, Mozilla Firefox и Opera. Оно позволяет гранулярно обеспечить прозрачное проксирование отдельных сайтов. friGate CDN имеет встроенную базу веб-сайтов, заблокированных по решению государственных органов разных стран и может автоматически включаться только для этих сайтов. Также friGate CDN может быть включен вручную для любого сайта. Работа friGate CDN выполняется через различные прокси-сервера, находящиеся во многих странах мира, адрес сервера можно изменить в любой момент, используя окно в верхнем правом углу поверх проксируемого сайта. Дополнительно может быть включен режим повышенной анонимности и ускорение страниц с использованием технологии Google PageSpeed. friGate CDN по умолчанию показывает рекламу на посещаемых сайтах, но она может быть бесплатно отключена в настройках расширения.

Рисунок 7. Работа анонимайзера-расширения friGateCDN

Работа анонимайзера-расширения friGateCDN

Качество обработки трафика находится на высоком уровне, при использовании friGate CDN работают любые сайты и корректно отображается любой медиаконтент.

anonymoX

anonymoX — простое расширение для браузеров Google Chrome и Mozilla Firefox, которое позволяет включить или выключить перенаправление трафика для всех сайтов без возможности единичного включения, но обладает большой базой серверов, расположенных в Нидерландах, Великобритании и США. Дополнительно позволяет подделывать идентификатор браузера и очищать отслеживающие cookie-файлы.

Рисунок 8. Работа анонимайзера-расширения anonymoX

В бесплатной версии расширение отображает свою рекламу на посещаемых сайтах, в платной версии реклама удаляется и добавляются дополнительные сервера из разных стран. Корректно обрабатывает любые сайты и медиаконтент, но некоторые из предлагаемых серверов заметно замедляют работу с сайтами.

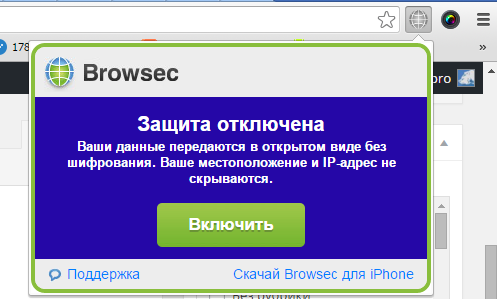

Browsec

Browsec — расширение для Google Chrome, Mozilla Firefox и мобильных устройств с операционной системой iOS. Позволяет перенаправлять веб-трафик через сервера в Великобритании, Нидерландах, Сингапуре и США, не имеет ограничений по объему трафика и не вставляет свою рекламу на сайты.

Рисунок 9. Работа анонимайзера-расширения Browsec

Имеет платную версию, отличие которой — только в перечне прокси-серверов, за небольшую плату доступны отдельные сервера с высокой скоростью работы. При этом даже бесплатная версия показывает незначительное замедление в скорости открытия сайтов, небольшие «подтормаживания» заметны только при просмотре видео. Сложные сайты и медиаконтент Browsec обрабатывает без затруднений и искажений.

Hola

Hola — анонимайзер, доступный практически для всех браузеров и платформ, имеет расширения для браузеров Google Chrome, Mozilla Firefox, Internet Explorer, клиенты для Windows и MacOS, приложения для Android и iOS и даже веб-версию анонимайзера.

Рисунок 10. Анонимайзер Hola в виде расширения для браузера

Предоставляет на выбор огромное количество прокси-серверов практически в любой стране мира. При этом полностью отсутствуют дополнительные функции и настройки. Не встраивает собственную рекламу в веб-сайты, но в бесплатной версии использует компьютер пользователя как прокси-сервер для других пользователей, то есть основной механизм работы Hola — использование чужих компьютеров с этим же приложением для проксирования трафика.

PrivateTunnel

PrivateTunnel реализует VPN-туннель и обеспечивает беспроблемную работу любых веб-сайтов и интернет-служб, перенаправляя трафик через собственные сервера. Выполнен в виде отдельного приложения и работает под операционными системами Windows и MacOS, а также на мобильных устройствах с Android и iOS.

Рисунок 11. Внешний вид приложения PrivateTunnelдля Windows

В бесплатной версии объем трафика ограничен 500 Мб, существуют платные тарифы от 50 до 500 Гб.![]() PrivateTunnel поддерживает быстрое включение и выключение VPN-канала, позволяя снизить объем потребляемого с тарифа трафика в моменты, когда анонимный доступ не требуется. Дополнительно за счет шифрования всего трафика PrivateTunnel может быть использован для доступа в интернет из незащищенных сетей и публичных точек доступа Wi-Fi.

PrivateTunnel поддерживает быстрое включение и выключение VPN-канала, позволяя снизить объем потребляемого с тарифа трафика в моменты, когда анонимный доступ не требуется. Дополнительно за счет шифрования всего трафика PrivateTunnel может быть использован для доступа в интернет из незащищенных сетей и публичных точек доступа Wi-Fi.

TunnelBear

TunnelBear — аналог PrivateTunnel, такое же VPN-решение с собственным приложением для Windows, MacOS и мобильных устройств с Android и iOS. Трафик в бесплатной версии TunnelBear также ограничен объемом в 500 Мб, однако в платной версии ограничение отсутствует вовсе.

Рисунок 12. Внешний вид приложения TunnelBearдля Windows

Приложение TunnelBear еще более лаконичное, чем у Private Tunnel, здесь представлена только одна опция выбора страны размещения сервера и переключатель VPN. Следует отметить, что в TunnelBear скорость включения и выключения защищенного соединения довольно медленная, поэтому быстрого переключения режима ожидать не стоит, в остальном же скорость работы через данный VPN-сервис высока.

CyberGhost

CyberGhost — сервис VPN-подключений, отличающийся наличием клиентов для большого числа операционных систем: он работает в Windows, MacOS, GNU/Linux, ChromeOS и на мобильных устройствах под управлением Android, iOS и Windows Phone.

Рисунок 13. Внешний вид приложения CyberGhostдля Windows

В отличие от приведенных выше решений, CyberGhost не ограничивает объемы передаваемого трафика даже на бесплатном тарифе, но при этом разработчики обещают наличие рекламы, однако при тестировании на посещаемых сайтах дополнительная реклама не появилась. Кроме того, у бесплатной версии есть ограничение по платформам — она работает только под Windows, MacOS и Android, остальные версии доступны по подписке. Дополнительно в платной версии предоставляется доступ к более быстрым серверам, но при тестировании и бесплатные сервера выдают скорость, достаточную для комфортной работы и просмотра потокового видео.

Avast! SecureLine VPN

Avast! SecureLine VPN, как понятно из названия, решение для VPN-подключения от известного антивирусного вендора. Подробный обзор данного сервиса представлен на нашем сайте, поэтому в рамках данной статьи отметим только основные характеристики. Приложение Avast! SecureLine VPN доступно для компьютеров под управлением Windows и мобильных устройств Android и iOS. Бесплатная версия отсутствует, подписка осуществляется на один год и приобретается отдельно для разных устройств, ограничения по трафику отсутствуют.

Рисунок 14. Внешний вид приложения Avast! SecureLineVPN для Windows

HideMyAss

HideMyAss — последнее решение в нашем обзоре, принадлежащее к типу VPN-подключений. HideMyAss очень популярен среди пользователей и имеет только платную версию, приобретаемую помесячно или сразу на год. Подписка действует на все поддерживаемые операционные системы — iOS, MacOS, Android и Windows. Приложение HideMyAss, в отличие от конкурентов, имеет множество настроек и дополнительных функций. Например, с помощью сервиса Secure IP Binding можно ограничить работу любого приложения на компьютере до установления VPN-подключения.

Приложение HideMyAss, в отличие от конкурентов, имеет множество настроек и дополнительных функций. Например, с помощью сервиса Secure IP Binding можно ограничить работу любого приложения на компьютере до установления VPN-подключения.

Рисунок 15. Внешний вид приложения HideMyAssVPN для Windows

Кроме VPN-решения у HideMyAss есть расширение для различных браузеров, которое добавляет отдельную кнопку: нажав на нее, можно ввести адрес сайта и открыть его через анонимный сервер. По сравнению с другими расширениями, сервис HideMyAss менее удобен, так как требует ручного ввода адреса сайта и показывает множество собственной рекламы, но при этом он не уступает по качеству проксирования, поддержке сложных сайтов и медиаресурсов.

Рисунок 16. Расширение HideMyAssдля браузера

TOR Browser

TOR Browser — специальная сборка браузера Mozilla Firefox, совмещенная с программным обеспечением для выхода в анонимную сеть TOR. TOR является распределенной сетью внутри интернета. Каждый компьютер, подключенный к TOR, является одновременно и узлом сети, и маршрутизатором, через который проходит трафик к другим пользователям. Анонимность в сети TOR реализуется с помощью разбиения каждого сетевого запроса на множество небольших фрагментов и их пересылку от отправителя к получателю через разные маршрутизаторы. По этой причине ни один из участников анонимной сети не может осуществить перехват трафика или определить реального отправителя и получателя пакета. Каждый компьютер в сети имеет специальный адрес, некоторые компьютеры работают как веб-сервера, доступ к которым можно получить только внутри TOR.

TOR является распределенной сетью внутри интернета. Каждый компьютер, подключенный к TOR, является одновременно и узлом сети, и маршрутизатором, через который проходит трафик к другим пользователям. Анонимность в сети TOR реализуется с помощью разбиения каждого сетевого запроса на множество небольших фрагментов и их пересылку от отправителя к получателю через разные маршрутизаторы. По этой причине ни один из участников анонимной сети не может осуществить перехват трафика или определить реального отправителя и получателя пакета. Каждый компьютер в сети имеет специальный адрес, некоторые компьютеры работают как веб-сервера, доступ к которым можно получить только внутри TOR.

Чтобы использовать TOR для анонимного доступа в интернет, существуют специальные сервера-шлюзы. Они перенаправляют запросы, полученные через сеть TOR, к веб-серверам в интернете и возвращают ответ. Таким образом, для конечного пользователя связь с «внешним миром» мало чем отличается от работы через прокси-сервер, за исключением полной анонимности.

Подключение к сети TOR через обычное приложение требует серьезных навыков и долгой настройки. Чтобы открыть сеть для простых пользователей, был выпущен специальный браузер TOR Browser. Доступны для загрузки версии для Windows, GNU/Linux и MacOS. Использование браузера и сети TOR является полностью бесплатным.

Рисунок 17. Внешний вид TORBrowser под Windows

У TOR Browser три недостатка. Первый — необходимость использования отдельного непривычного браузера и, соответственно, работа в двух браузерах одновременно — для сайтов, требующих анонимизации, и для остальных. Второй — медленная скорость работы как внутри сети, так и при доступе к сайтам в интернете. Скорость обусловлена принципом работы и низкой скоростью интернет-подключений других пользователей. И, наконец, третий недостаток — нестабильная работа серверов-шлюзов в интернете.

Выводы

Проблемы блокировки доступа к веб-сайтам со стороны работодателя, местных и магистральных провайдеров беспокоят многих пользователей и мешают свободному доступу к информации в интернете. Также многие владельцы веб-сайтов и операторов связи устанавливают ограничения по доступу к информации на основании принадлежности IP-адреса клиента к определенному географическому положению. Блокировки вводят для стран и отдельных регионов, находящихся под санкциями: так, например, многие веб-сервера в США «заворачивают» попытки получения доступа к своим ресурсам пользователям с IP-адресов Крыма. Подобные проблемы, а также проблемы обеспечения анонимности в интернете успешно решают анонимайзеры.

Также многие владельцы веб-сайтов и операторов связи устанавливают ограничения по доступу к информации на основании принадлежности IP-адреса клиента к определенному географическому положению. Блокировки вводят для стран и отдельных регионов, находящихся под санкциями: так, например, многие веб-сервера в США «заворачивают» попытки получения доступа к своим ресурсам пользователям с IP-адресов Крыма. Подобные проблемы, а также проблемы обеспечения анонимности в интернете успешно решают анонимайзеры.

В данном обзоре приведены примеры лучших анонимайзеров в трех классах — веб-анонимайзеры, анонимайзеры в виде расширений для браузеров и VPN-анонимайзеры, устанавливающиеся как приложения.

Лучшим веб-анонимайзером стоит считать сервис HideME.ru: только этот сервис корректно работает с любыми ресурсами, предоставляет множество настроек и обеспечивает работу сайтов без дополнительных задержек. Единственным минусом является встроенная в посещаемые сайты реклама, но от нее можно избавиться с помощью платной подписки.

Лучшим анонимайзером, выполненным в виде расширения для браузера, является friGate CDN. Это единственное расширение, которое обладает встроенной, автоматически обновляемой базой блокируемых сайтов и наполняется в том числе по спискам блокировок российских государственных органов. Этот плагин не встраивает собственную рекламу, не включается для сайтов, доступ к которым не требует проксирования, работает быстро и содержит большую базу серверов перенаправлений.

VPN-анонимайзеры, представленные в обзоре, практически идентичны по функциональности, но только CyberGhost поддерживает действительно все популярные платформы и операционные системы и единственный из всех не накладывает ограничений на объемы проходящего трафика.

И наконец, TOR Browser — хорошее средство для сохранения инкогнито, правда, со множеством недостатков, критичных для обычных пользователей. TOR Browser нельзя рекомендовать для простого обхода веб-фильтров и санкционных блокировок, но в случаях, когда нужна действительно максимальная анонимность, комфорт работы отступает на второй план.

сравнительный обзор четырёх российских браузеров / Программное обеспечение

Перед тем как перейти непосредственно к знакомству с героями материала, позволим себе сделать небольшое лирическое отступление и вкратце рассказать о критериях оценки отечественных браузеров, которыми мы руководствовались в процессе подготовки обзора. Прежде всего, во главу угла ставилась совместимость веб-обозревателей с различными программными платформами. Второй важный момент, на который мы обращали внимание, — функциональность. Приложения должны в полной степени обеспечивать потребности рядовых интернет-пользователей и при этом не затуманивать мозг бессмысленными опциями. Ещё один плюс в копилку того или иного решения начислялся за скорость работы, удобство интерфейса и грамотное расположение элементов управления программой. Также акцент делался на наличии средств обеспечения безопасности при работе в Сети, поддержке современных веб-технологий и количестве пользователей по данным статистического сервиса LiveInternet. ru, позволившего нам сделать выбор в пользу четырёх основных браузеров с шильдиком «Сделано в России».

ru, позволившего нам сделать выбор в пользу четырёх основных браузеров с шильдиком «Сделано в России».

⇡#

«Спутник»Разработчик: «Ростелеком»

Сайт продукта: browser.sputnik.ru

Детище разработчиков одноименной сервисно-поисковой платформы, не так давно получивших, вопреки смутным прогнозам СМИ, дополнительное финансирование от «Ростелекома»на развитие проекта, в том числе браузера.

Впервые интернет-обозреватель был представлен широкой аудитории в сентябре 2015 года. Особенностями программы являются тесная интеграция с поисковиком и онлайновыми сервисами «Спутника», система защиты от вредоносного контента «Сталкер», построенный на базе Adblock Plus блокировщик навязчивой и агрессивной рекламы «Рекламоотвод», поддержка многопользовательского режима работы и наличие собственного каталога расширений для браузера (благодаря единой кодовой базе допускается также использование плагинов из интернет-магазина Google Chrome).

По заверениям разработчиков, «Спутник» — интересный, удобный и дружелюбный браузер

Интерфейсных изменений в «Спутнике» по сравнению с Chromium и Google Chrome минимум. Отличия кроются только в несколько ином оформлении вкладок и стартовой (домашней) страницы с информационными виджетами и возможностью настройки нескучных обоев — куда же без них!

Отличия кроются только в несколько ином оформлении вкладок и стартовой (домашней) страницы с информационными виджетами и возможностью настройки нескучных обоев — куда же без них!

Стартовая страница браузера интегрирована с сервисно-поисковой платформой «Спутник»

«Рекламоотвод» активируется по умолчанию и мастерски режет любые типы баннеров. Предусмотрена возможность ручной блокировки веб-элементов и настройки фильтров для конкретных сайтов

«Спутник» представлен в версиях для личного и корпоративного использования и доступен для платформ Windows, Linux, Android, iOS. Браузер включён в реестр отечественного программного обеспечения и имеет сертификаты соответствия ФСБ России (для корпоративных сборок). В дальнейшем планируется сертификация браузера во ФСТЭК и Министерстве обороны РФ. Это позволит пользователям «Спутника» работать с информацией ограниченного доступа вплоть до степени секретности «совершенно секретно». Также в скором времени ожидается релиз продукта для платформы macOS, выпуск которого был запланирован на конец 2016 года, но так и не состоялся.

Список рекомендованных расширений для «Спутника» от российских разработчиков

«Яндекс.Браузер»

Разработчик: «Яндекс»

Сайт продукта: browser.yandex.ru

Самый популярный в нашем квартете веб-обозреватель, по данным LiveInternet.ru занимающий третье место на российском рынке браузеров с долей 7,9% (для справки: лидирующую позицию удерживает Google Chrome c 56,9% аудитории Рунета). Впервые был представлен на суд сетевой общественности осенью 2012 года и в настоящий момент доступен для платформ Windows, Linux, macOS, Android и iOS.

У «Яндекс.Браузера» тоже есть свой слоган

Популярность «Яндекс.Браузера» обусловлена широкими функциональными возможностями веб-обозревателя, включающими интеграцию с онлайновыми сервисами «Яндекса», персональную ленту рекомендаций «Яндекс.Дзен», блокировщик рекламы, «умную» поисковую строку, поддержку управления жестами мыши, ускоряющий загрузку сайтов и экономящий трафик режим «Турбо», переводчик веб-страниц, средства синхронизации пользовательских данных между различными устройствами и прочий упрощающий работу в глобальной сети инструментарий. Отличительной особенностью браузера является возможность просмотра документов в форматах Microsoft Office и электронных книг, а также установки дополнений как из собственного каталога расширений, так и из магазинов Chrome Web Store и Opera Addons.

Отличительной особенностью браузера является возможность просмотра документов в форматах Microsoft Office и электронных книг, а также установки дополнений как из собственного каталога расширений, так и из магазинов Chrome Web Store и Opera Addons.

В основу «Яндекс.Браузера» положены наработки не только сообщества Open Source, но и норвежской компании Opera Software, с которой «Яндекс» связывает давнее технологическое сотрудничество

Предусмотрена возможность просмотра и редактирования документов в окне браузера

Сильной стороной «Яндекс.Браузера» являются развитые средства обеспечения безопасности. Задействованная в программе технология Protect обеспечивает защиту от кражи паролей, безопасность при работе в общественных сетях Wi-Fi, блокировку опасных и мошеннических сайтов, а также осуществляет проверку загружаемых файлов на предмет наличия вредоносного кода. По словам разработчиков «Яндекса», Protect — это первая комплексная технология защиты браузера, которая оберегает от большинства неприятностей: потери пользовательских аккаунтов из-за украденного пароля, заражения компьютера на вредоносной странице, вмешательства посторонних при работе в беспроводной сети.

В браузер встроена технология активной защиты Protect

По части пользовательского интерфейса «Яндекс.Браузер» — всё тот же Google Chrome, но с некоторыми косметическими изменениями, затронувшими главное меню и панель настроек программы. Как и в «Спутнике», в нём предусмотрена возможность персонализации и смены фоновых изображений, а также панель с виджетами и плитками избранных сайтов.

Инструмент «Табло» для быстрого доступа к любимым и часто посещаемым сайтам

«Яндекс.Браузер» включён в реестр российского ПО и представляет собой решение, рекомендованное для использования в российских компаниях и государственных структурах. Для таких организаций «Яндекс» предлагает корпоративную сборку своего веб-обозревателя с поддержкой доменных групповых политик и возможностью конфигурирования в соответствии с требованиями и задачами предприятия.

⇡#

«Амиго»Разработчик: Mail.Ru Group

Сайт продукта: amigo.mail.ru

Пожалуй, самый критикуемый интернет-обозреватель в Рунете, который заслужил нелюбовь пользователей из-за агрессивной политики компании Mail. Ru Group в борьбе за долю на браузерном рынке, не чурающейся «грязных» способов распространения своего софта посредством партнёрских программ и прочих каналов.

Ru Group в борьбе за долю на браузерном рынке, не чурающейся «грязных» способов распространения своего софта посредством партнёрских программ и прочих каналов.

Mail.Ru Group позиционирует свой браузер как лучшее программное решение для развлечений и общения

В активе «Амиго» всего две версии — для операционных систем Windows и Android. Сам браузер тесно интегрирован с онлайновыми сервисами Mail.Ru Group и является единственным в нашем обзоре веб-обозревателем, в котором напрочь отсутствует возможность выбора поиска по умолчанию, — только Mail.ru, и никаких гвоздей! Это первая любопытная особенность программы. Второй важный момент заключается в том, что установщик «Амиго» тайком от пользователя прописывает свой исполняемый файл amigo.exe в автозагрузку Windows. Такое поведение ничуть не красит браузер и заставляет с настороженностью относиться к продукции Mail.Ru Group.

После установки «Амиго» не лишним будет открыть диспетчер задач Windows и исключить исполняемый файл браузера из автозагрузки

По функциональной начинке «Амиго» практически точная копия Chromium. Из особенностей браузера отметим настраиваемую панель для быстрого доступа к социальным сетям «ВКонтакте», «Одноклассники», «Мой мир» и Twitter, встроенный Unity-плеер, ночной режим, стартовую страницу с информационными виджетами и «умную» ленту, которая показывает новости с учётом интересов пользователя. Добрых слов заслуживает менеджер вкладок, позволяющий просмотреть список открытых страниц и мгновенно вернуться к недавно закрытым вкладкам. В остальном же — ничего примечательного.

Из особенностей браузера отметим настраиваемую панель для быстрого доступа к социальным сетям «ВКонтакте», «Одноклассники», «Мой мир» и Twitter, встроенный Unity-плеер, ночной режим, стартовую страницу с информационными виджетами и «умную» ленту, которая показывает новости с учётом интересов пользователя. Добрых слов заслуживает менеджер вкладок, позволяющий просмотреть список открытых страниц и мгновенно вернуться к недавно закрытым вкладкам. В остальном же — ничего примечательного.

Панель быстрого доступа к избранным сайтам и виджетам

⇡#

«Рамблер/Браузер»Разработчик: «Рамблер»

Сайт продукта: soft.rambler.ru/browser

Браузер для платформы Windows, «разрабатываемый» компанией «Рамблер» с 2011 года и в девичестве носивший имя «Нихром». Слово «разрабатываемый» мы взяли в кавычки потому, что за 7 лет своего существования этот веб-обозреватель ничуть не изменился и, судя по копирайтам, нынешний «Рамблер/Браузер» представляет собой сборку Chromium 30. 0 от — внимание! — 27 июня 2013 года. Представляете, сколько в ней «дыр» и уязвимостей? Это при всём том, что компания «Рамблер» позиционирует свой продукт как «быстрый и безопасный».

0 от — внимание! — 27 июня 2013 года. Представляете, сколько в ней «дыр» и уязвимостей? Это при всём том, что компания «Рамблер» позиционирует свой продукт как «быстрый и безопасный».

«Рамблер/Браузер» можно смело назвать раритетным интернет-обозревателем

Можно, конечно, предположить, что в «Рамблер/Браузере» реализованы какие-то уникальные технологии и замечательные функции. Но ничего этого нет: есть только напичканная ссылками на сервисы «Рамблера» панель закладок и преднастроенная адресная строка, перенаправляющая поисковые запросы пользователя на курируемый компанией поисковик Rambler. Всё это свидетельствует о том, что браузер скомпилирован из исходников Chromium на скорую руку исключительно для того, «чтобы было». С такой философией разрабатывать программные продукты никак нельзя.

Инсталлятор «Рамблер/Браузера» путается в показаниях и при установке выдаёт себя за установщик Google Chrome

⇡#

Сравнительное тестирование производительности браузеров и поддержки современных веб-стандартовДля проверки скоростных характеристик интернет-обозревателей мы воспользовались загрузочным флеш-накопителем Windows To Go с 64-битной сборкой Windows 10 Fall Creators Update и оценили производительность последних на момент подготовки материала версий браузеров на двух ноутбуках — Lenovo IdeaPad G50-70 (процессор Intel Core i7 с тактовой частотой до 2,8 ГГц, 8 Гбайт оперативной памяти, HDD, видеокарта AMD Radeon R5 M330) и Sony VAIO VPC-Y11M1R/S (1,3-ГГц процессор Intel SU4100, 8 Гбайт ОЗУ, SSD, интегрированное видео Intel GMA X4500MHD). Для оценки производительности использовались бенчмарки Futuremark Peacekeeper, Octane 2.0, MotionMark, JetStream, Basemark и Speedometer 2.0, измеряющие быстродействие интерпретатора JavaScript, скорость обработки графики и время выполнения типичных для большей части пользователей Интернета задач. Для проведения сравнительных тестов, помимо «Спутника», «Яндекс.Браузера», «Амиго» и «Рамблер/Браузера», был использован построенный на базе Chromium обозреватель Chrome 64. Для чистоты эксперимента все браузеры тестировались по отдельности, остальные запущенные в системе приложения при выполнении бенчмарков выгружались из памяти компьютера. О результатах проведённого нами тестирования можно судить по приведённым ниже графикам.

Для оценки производительности использовались бенчмарки Futuremark Peacekeeper, Octane 2.0, MotionMark, JetStream, Basemark и Speedometer 2.0, измеряющие быстродействие интерпретатора JavaScript, скорость обработки графики и время выполнения типичных для большей части пользователей Интернета задач. Для проведения сравнительных тестов, помимо «Спутника», «Яндекс.Браузера», «Амиго» и «Рамблер/Браузера», был использован построенный на базе Chromium обозреватель Chrome 64. Для чистоты эксперимента все браузеры тестировались по отдельности, остальные запущенные в системе приложения при выполнении бенчмарков выгружались из памяти компьютера. О результатах проведённого нами тестирования можно судить по приведённым ниже графикам.

Результаты сравнительного тестирования производительности браузеров (кликните мышью для просмотра полноразмерных изображений) | ||

Результаты теста HTML5test. com

com

Как можно заметить, несмотря на единую технологическую платформу, в сравнительных тестах браузеры выступили по-разному, и по совокупности всех измерений лучшими стали Google Chrome и «Яндекс.Браузер», скорость работы которых благодаря оптимизированному программному коду особенно ярко проявляется на старых ПК. Неплохо в отдельных дисциплинах выступили «Спутник» и «Амиго». Что же касается «Рамблер/Браузера», то он сумел отметиться лишь в бенчмарке Futuremark Peacekeeper и с треском провалил все остальные — виной всему устаревший движок веб-обозревателя. Не всё гладко у разработки «Рамблера» и с полноценной поддержкой HTML5: в тесте HTML5test.com обозреватель набрал только 394 балла из 555 возможных (для сравнения: Google Chrome и «Яндекс.Браузер» проходят данный тест с результатом 520 очков).

⇡#

В качестве заключенияМожно долго и увлечённо спорить о различных подходах к созданию софта, практикуемых как российскими, так и зарубежными компаниями-разработчиками. Одни занимаются написанием программных продуктов с нуля, другие — доработкой заимствованных исходных кодов, используемых в качестве «трамплина» и позволяющих не изобретать велосипед. И тот и другой подходы имеют право на жизнь, только одно дело — банально переклеивать шильдики и выдавать чужой продукт за свой (как в случае с «Рамблер/Браузером»), и совсем другое — технологически развивать готовое решение и постоянно привносить в него что-то новое и оригинальное, чем, собственно, и занимается команда «Яндекс.Браузера». Именно по этой причине мы, как и миллионы других пользователей, отдаём свой голос в пользу этого браузера. «Спутник» больше ориентирован на государственные организации и корпоративный сектор, «Амиго» может приглянуться лишь ярым почитателям онлайновых сервисов Mail.Ru Group, готовым мириться с посредственной производительностью веб-обозревателя. А вот «Рамблер/Браузер» мы советуем обходить за версту — это не тот продукт, ради которого стоит рисковать информационной безопасностью компьютера.

Одни занимаются написанием программных продуктов с нуля, другие — доработкой заимствованных исходных кодов, используемых в качестве «трамплина» и позволяющих не изобретать велосипед. И тот и другой подходы имеют право на жизнь, только одно дело — банально переклеивать шильдики и выдавать чужой продукт за свой (как в случае с «Рамблер/Браузером»), и совсем другое — технологически развивать готовое решение и постоянно привносить в него что-то новое и оригинальное, чем, собственно, и занимается команда «Яндекс.Браузера». Именно по этой причине мы, как и миллионы других пользователей, отдаём свой голос в пользу этого браузера. «Спутник» больше ориентирован на государственные организации и корпоративный сектор, «Амиго» может приглянуться лишь ярым почитателям онлайновых сервисов Mail.Ru Group, готовым мириться с посредственной производительностью веб-обозревателя. А вот «Рамблер/Браузер» мы советуем обходить за версту — это не тот продукт, ради которого стоит рисковать информационной безопасностью компьютера.

Если Вы заметили ошибку — выделите ее мышью и нажмите CTRL+ENTER.

Прозрачный обход блокировок через Tor — руководство

Home FAQ Прозрачный обход блокировок через TorИнтернет-обозреватель Тор чрезвычайно полюбился огромному количеству пользователей из-за продвигаемой концепции «свободного интернета». А один из ее ключевых постулатов – возможность посещения любых веб-ресурсов без ограничений. А ограничения эти, к сожалению, нередко накладываются, например, государственными органами. Поэтому особенно актуальной становиться настройка браузера Tor для обхода блокировки. Разберем данную процедуру более детально.

Подробности

Если интернет-обозреватель у вас уже запущен, то посещение ранее заблокированных ресурсов должно происходить без каких-либо проблем. Просто скопируйте ссылку на нужную веб-страницу, вставьте ее в адресную строку и нажмите Enter. Она должна загрузиться, хоть и не сразу же.

Но иногда пользователи сталкиваются с ситуацией, что недоступен сам Тор. Вернее, не удается установить соединение с защищенными серверами проекта, например, из-за локального закрытия к ним доступа или же по другим причинам. Но и на этот случай разработчики проекта предусмотрели отличное решение. Связано оно с использованием мостов.

Активация функции

Предлагаем вашему вниманию пошаговую инструкцию для обхода блокировки самого Тора:

- Запустите анонимный браузер у себя на компьютере/ноутбуке.

- В нем откройте веб-сайт https://bridges.torproject.org/options (проблем с его загрузкой возникнуть не должно).

- Кликните по кнопке «Just give me bridges!» (на русском – «Просто дайте мне адреса мостов!»).

- На новой странице введите каптчу – символы с картинки. Они не слишком хорошо заметны, так что может потребоваться несколько попыток.

- На сером фоне отобразится три строчки символов, которые нужно выделить и скопировать.

Это и есть нужные в данном случае мосты.

Это и есть нужные в данном случае мосты. - Теперь щелкните ЛКМ на иконку в виде луковицы, что находится левее адресной строки.

- В появившемся меню выберите опцию «Tor Network Settings…» («Настройки сети Tor»).

- В новом окне отметьте первый пункт и нажмите на OK.

- В раскрывшемся списке выберите третий пункт, а затем в поле ниже вставьте скопированный ранее текст.

- Завершите настройку, кликнув по кнопке подтверждения.

- Затем перезагрузите программу.

Теперь браузер должен работать корректно на любых интернет-ресурсах. Это относится даже к изначально скрытым сайтам.

Рады были помочь в решении вашей проблемы и желаем удачного и безопасного веб-серфинга!

Читайте так же:

Как разблокировать веб-сайты и доступ к контенту с ограниченным доступом

1.

Разблокируйте веб-сайты с помощью VPN

Разблокируйте веб-сайты с помощью VPNИспользование VPN — это самый простой и надежный способ обойти блоки контента и разблокировать нужный URL. VPN (виртуальная частная сеть) направляет ваш интернет-трафик через удаленный сервер, позволяя вам выбрать свое виртуальное местоположение.

Затем, когда вы подключаетесь к веб-сайту, веб-сайт думает, что виртуальное местоположение , предоставленное вашим VPN, является вашим фактическим местоположением , что означает, что ваше реальное местоположение замаскировано, и вы можете разблокировать контент.VPN также шифрует ваше соединение, делая вас таким же скрытым, как Гарри Поттер в его мантии-невидимке.

Наш любимый VPN — это AVG Secure VPN. Но независимо от того, какого провайдера вы используете, процесс настройки и использования VPN очень похож. Вот как разблокировать веб-сайты с помощью VPN как на компьютере, так и на мобильном устройстве:

Загрузите предпочитаемый вами VPN.

Вы можете получить бесплатную пробную версию прямо здесь:

Вы можете получить бесплатную пробную версию прямо здесь:Подключите ваше устройство к Интернету.

Включите VPN и выберите расположение сервера для просмотра. Если контент, к которому вы хотите получить доступ, зависит от местоположения, обязательно выберите место, из которого он доступен. Если вы просто хотите защитить свой трафик и скрыть свой IP-адрес, вы можете выбрать Оптимальное местоположение для максимальной скорости.

Теперь вы просматриваете страницы анонимно и безопасно из скрытого места. Ура!

VPN также обеспечивает конфиденциальность в Интернете и обеспечивает безопасность в общедоступных сетях Wi-Fi.

VPN — это самый простой и всесторонний инструмент, позволяющий снова и снова обходить блоки контента. Но если вы используете общественный компьютер в школе или библиотеке, это может быть не лучшим вариантом (для этого мы рекомендуем использовать веб-прокси).

Но если вы используете общественный компьютер в школе или библиотеке, это может быть не лучшим вариантом (для этого мы рекомендуем использовать веб-прокси).

Также обратите внимание, что некоторые поставщики контента начали блокировать известные IP-адреса VPN (Интернет-протокол), поэтому ваша VPN может не работать 100% времени с каждым сайтом или сервисом, который вы хотите использовать. К счастью, когда провайдеры VPN понимают, что один из их IP-адресов заблокирован, они обычно открывают новые адреса, чтобы предоставить больше возможностей.

2. Разблокируйте сайты с помощью Tor

Другой вариант для обхода блоков контента — Tor, который поможет вам обойти ограничения, как чемпион-маг. Tor, или луковый маршрутизатор, направляет ваш онлайн-трафик через множество уровней шифрования, отсюда и его название. Это позволяет вам получить доступ к сети анонимно и обойти большинство ограничений контента.

Хотя Tor обеспечивает надежную онлайн-конфиденциальность, его недостатком являются низкие скорости. Это потому, что сеть и браузер Tor — это проект с открытым исходным кодом, который поддерживается в основном добровольцами.Вам также может быть отказано в установке браузера Tor на школьном, рабочем или общественном компьютере, но вы можете попробовать.

Это потому, что сеть и браузер Tor — это проект с открытым исходным кодом, который поддерживается в основном добровольцами.Вам также может быть отказано в установке браузера Tor на школьном, рабочем или общественном компьютере, но вы можете попробовать.

Вот как разблокировать веб-сайты с помощью Tor:

Перейдите на сайт Tor.

Выберите свою платформу (Windows, Mac, Android или iOS) и следуйте инструкциям по установке браузера Tor.

Запустите Tor и настройте его (при необходимости). Тогда вы можете подключиться.

Теперь вы в луке! Наслаждайтесь анонимным доступом к любым нужным вам сайтам.

3. Разблокировать веб-сайты с помощью веб-прокси

Вы используете рабочий или школьный компьютер, который не позволяет вам загрузить VPN или Tor? Веб-прокси хорошо подходит для быстрой разблокировки контента на общедоступных компьютерах. Сначала вы подключитесь к прокси-серверу, а затем к желаемому месту назначения, замаскируя в результате свое исходное местоположение.

Если это звучит сложно, не волнуйтесь, это просто означает, что для использования прокси-сервера все, что вам нужно сделать, это просто перейти на определенный веб-сайт (называемый прокси-сайтом), ввести URL-адрес фактического веб-сайта, который вы ‘ хочу посетить, и нажмите кнопку, чтобы получить к нему доступ).