Разблокировать gelbooru – Telegraph

Разблокировать gelbooruРазблокировать gelbooru

Рады представить вашему вниманию магазин, который уже удивил своим качеством!

И продолжаем радовать всех!)

Мы — это надежное качество клада, это товар высшей пробы, это дружелюбный оператор!

Такого как у нас не найдете нигде!

Наш оператор всегда на связи, заходите к нам и убедитесь в этом сами!

Наши контакты:

Telegram:

https://t.me/stuff_men

ВНИМАНИЕ!!! В Телеграмм переходить только по ссылке, в поиске много фейков!

Unblock Sites позволяет обойти большинство блокировок сайтов без установки дополнительного ПО или изменения настроек браузера. Просто нажмите ‘Разблокировать’ ниже чтобы открыть gelbooru. Наша технология ‘прокси прямо в браузере’ — самая продвинутая в своём роде, но она имеет фундаментальные ограничения. Если вы не смогли отрыть gelbooru. Пожалуйста обратите внимание, что эти методы требуют наличия у вас прав администратора на вашем компьютере. Если вы пользуетесь компьютером с ограниченными правами доступа, вы скорее всего не сможете ими воспользоваться. VPN — это самый эффективный и надёжный способ обхода блокировок, но он также может потребовать чуть больше усилий для настройки и стоить некоторого количества денег в случае премиум-сервиса. Однако, если вам часто приходится выходить в сеть через фильтрующий шлюз и вас беспокоит защита вашей личной информации, это более чем стоит времени и денег. Мы ZenVPN who offer easy to install client software, quality connectivity worldwide and strong privacy guarantees. Компьютеры в Сети обмениваются информацией при помощи цифровых идентификаторов, называемых IP-адресами. Прежде чем ваш компьютер сможет соединиться с сервером gelbooru. Многие интернет-фильтры вмешиваются именно в этот процесс и сообщают вашему компьютеру ложный IP-адрес вместо настоящего адреса gelbooru. Для обхода блокировки этого типа, вы можете настроить свой компьютер всегда использовать предопределённый IP-адрес для связи c gelbooru.

Если вы пользуетесь компьютером с ограниченными правами доступа, вы скорее всего не сможете ими воспользоваться. VPN — это самый эффективный и надёжный способ обхода блокировок, но он также может потребовать чуть больше усилий для настройки и стоить некоторого количества денег в случае премиум-сервиса. Однако, если вам часто приходится выходить в сеть через фильтрующий шлюз и вас беспокоит защита вашей личной информации, это более чем стоит времени и денег. Мы ZenVPN who offer easy to install client software, quality connectivity worldwide and strong privacy guarantees. Компьютеры в Сети обмениваются информацией при помощи цифровых идентификаторов, называемых IP-адресами. Прежде чем ваш компьютер сможет соединиться с сервером gelbooru. Многие интернет-фильтры вмешиваются именно в этот процесс и сообщают вашему компьютеру ложный IP-адрес вместо настоящего адреса gelbooru. Для обхода блокировки этого типа, вы можете настроить свой компьютер всегда использовать предопределённый IP-адрес для связи c gelbooru. Чтобы это сделать, вам необходимо отредактировать так называемый hosts-файл. В ОС Windows это ‘ C: Для отображения современной веб-странице, вашему компьютеру обычно требуется соединиться с несколькими серверами. По этой причине в списке выше больше чем одна строка. Подпишитесь на рассылку свежих прокси пока его не заблокировали! Альтернативные способы обхода блокировок Наша технология ‘прокси прямо в браузере’ — самая продвинутая в своём роде, но она имеет фундаментальные ограничения. Используя VPN VPN — это самый эффективный и надёжный способ обхода блокировок, но он также может потребовать чуть больше усилий для настройки и стоить некоторого количества денег в случае премиум-сервиса. Помогите нам сделать этот разблокировщик лучше — расскажите, как всё работало. Пожалуйста расскажите друзьям про UnblockSites!

Чтобы это сделать, вам необходимо отредактировать так называемый hosts-файл. В ОС Windows это ‘ C: Для отображения современной веб-странице, вашему компьютеру обычно требуется соединиться с несколькими серверами. По этой причине в списке выше больше чем одна строка. Подпишитесь на рассылку свежих прокси пока его не заблокировали! Альтернативные способы обхода блокировок Наша технология ‘прокси прямо в браузере’ — самая продвинутая в своём роде, но она имеет фундаментальные ограничения. Используя VPN VPN — это самый эффективный и надёжный способ обхода блокировок, но он также может потребовать чуть больше усилий для настройки и стоить некоторого количества денег в случае премиум-сервиса. Помогите нам сделать этот разблокировщик лучше — расскажите, как всё работало. Пожалуйста расскажите друзьям про UnblockSites!

Бошки в Нягани

Unblock gelbooru.com

Закладки россыпь в Первоуральске

VK Unblock

Закладки наркотики в Балабанове

Unblock Gelbooru.com

Купить HOMER Чудово

Как обойти блокировку сайтов и трекеров

Купить закладки спайс россыпь в Гусь-хрустальном

Как обойти блокировку сайтов: быстро, просто, бесплатно

Реагент в Дмитре

Тофф плюс трип

Как обойти блокировку сайтов и трекеров

Об исключении из ГНК сведений о границах земельного участка

Unblock Gelbooru.

com

comКупитьСпайс россыпь в Мезени

VK Unblock

Купить Мефедрон Кашира

Unblock Gelbooru.com

Мефедрон эффект и последствия форум

Как обойти блокировку сайтов: быстро, просто, бесплатно

Таблы купить в москве

Разблокировать gelbooru – Telegraph

Разблокировать gelbooruРазблокировать gelbooru

Купить Здесь

Простой и надежный обход блокировки Вконтакте, Одноклассники, Яндекс, Мэйлру, Кинопоиск из Украины и всего мира Просто установи дополнение в браузер и получи доступ ко всем заблокированным сайтам! Получите доступ ко всем заблокированным сервисам, таким как: Вконтакте, Одноклассники, Яндекс, Кинопоиск и др. Простая процедура установки с официального магазина Google Chrome в один клик. Установить Плюшки Faq Оставьте отзыв. VK Unblock Простой и надежный обход блокировки Вконтакте, Одноклассники, Яндекс, Мэйлру, Кинопоиск из Украины и всего мира Просто установи дополнение в браузер и получи доступ ко всем заблокированным сайтам! Доступ Получите доступ ко всем заблокированным сервисам, таким как: Просто и удобно Простая процедура установки с официального магазина Google Chrome в один клик. Скорость Расширение не влияет на скорость загрузки сайтов. Музыка Музыка на месте. Слушайте свои любимые композиции как и ранее. Любимые сайты без ограничений. Музыка снова с Вами! Общайся с друзьями как и прежде. VK Unblock абсолютно бесплатное решение для доступа к заблокированным сайтам с территории Украины. Мы постоянно работаем над улучшением продукта, чтобы предоставлять только качественные услуги. Пожалуйста, помогите проекту развиваться более стремительно своим отзывом — это дает нам дополнительные мотивации. Оставить отзыв на Chrome Market. Разкажите друзьям о нас!

Скорость Расширение не влияет на скорость загрузки сайтов. Музыка Музыка на месте. Слушайте свои любимые композиции как и ранее. Любимые сайты без ограничений. Музыка снова с Вами! Общайся с друзьями как и прежде. VK Unblock абсолютно бесплатное решение для доступа к заблокированным сайтам с территории Украины. Мы постоянно работаем над улучшением продукта, чтобы предоставлять только качественные услуги. Пожалуйста, помогите проекту развиваться более стремительно своим отзывом — это дает нам дополнительные мотивации. Оставить отзыв на Chrome Market. Разкажите друзьям о нас!

Разблокировать gelbooru

VK Unblock

Респиратор уфа купить

Гоа микс

Unblock Gelbooru.com

Памперс премиум кеа 2 80 шт цена

Разблокировать gelbooru

Klad ch обход

Как обойти блокировку сайтов и трекеров

Разблокировать gelbooru

Трамадол смоленск

Разблокировать gelbooru

Таблетки митсубиси желтые

Unblock gelbooru.com

Unblock Sites позволяет обойти большинство блокировок сайтов без установки дополнительного ПО или изменения настроек браузера. Просто нажмите ‘Разблокировать’ ниже чтобы открыть gelbooru. Наша технология ‘прокси прямо в браузере’ — самая продвинутая в своём роде, но она имеет фундаментальные ограничения. Если вы не смогли отрыть gelbooru. Пожалуйста обратите внимание, что эти методы требуют наличия у вас прав администратора на вашем компьютере. Если вы пользуетесь компьютером с ограниченными правами доступа, вы скорее всего не сможете ими воспользоваться. VPN — это самый эффективный и надёжный способ обхода блокировок, но он также может потребовать чуть больше усилий для настройки и стоить некоторого количества денег в случае премиум-сервиса. Однако, если вам часто приходится выходить в сеть через фильтрующий шлюз и вас беспокоит защита вашей личной информации, это более чем стоит времени и денег. Мы ZenVPN who offer easy to install client software, quality connectivity worldwide and strong privacy guarantees. Компьютеры в Сети обмениваются информацией при помощи цифровых идентификаторов, называемых IP-адресами.

Просто нажмите ‘Разблокировать’ ниже чтобы открыть gelbooru. Наша технология ‘прокси прямо в браузере’ — самая продвинутая в своём роде, но она имеет фундаментальные ограничения. Если вы не смогли отрыть gelbooru. Пожалуйста обратите внимание, что эти методы требуют наличия у вас прав администратора на вашем компьютере. Если вы пользуетесь компьютером с ограниченными правами доступа, вы скорее всего не сможете ими воспользоваться. VPN — это самый эффективный и надёжный способ обхода блокировок, но он также может потребовать чуть больше усилий для настройки и стоить некоторого количества денег в случае премиум-сервиса. Однако, если вам часто приходится выходить в сеть через фильтрующий шлюз и вас беспокоит защита вашей личной информации, это более чем стоит времени и денег. Мы ZenVPN who offer easy to install client software, quality connectivity worldwide and strong privacy guarantees. Компьютеры в Сети обмениваются информацией при помощи цифровых идентификаторов, называемых IP-адресами. Прежде чем ваш компьютер сможет соединиться с сервером gelbooru. Многие интернет-фильтры вмешиваются именно в этот процесс и сообщают вашему компьютеру ложный IP-адрес вместо настоящего адреса gelbooru. Для обхода блокировки этого типа, вы можете настроить свой компьютер всегда использовать предопределённый IP-адрес для связи c gelbooru. Чтобы это сделать, вам необходимо отредактировать так называемый hosts-файл. В ОС Windows это ‘ C: Для отображения современной веб-странице, вашему компьютеру обычно требуется соединиться с несколькими серверами. По этой причине в списке выше больше чем одна строка. Подпишитесь на рассылку свежих прокси пока его не заблокировали! Альтернативные способы обхода блокировок Наша технология ‘прокси прямо в браузере’ — самая продвинутая в своём роде, но она имеет фундаментальные ограничения. Используя VPN VPN — это самый эффективный и надёжный способ обхода блокировок, но он также может потребовать чуть больше усилий для настройки и стоить некоторого количества денег в случае премиум-сервиса.

Прежде чем ваш компьютер сможет соединиться с сервером gelbooru. Многие интернет-фильтры вмешиваются именно в этот процесс и сообщают вашему компьютеру ложный IP-адрес вместо настоящего адреса gelbooru. Для обхода блокировки этого типа, вы можете настроить свой компьютер всегда использовать предопределённый IP-адрес для связи c gelbooru. Чтобы это сделать, вам необходимо отредактировать так называемый hosts-файл. В ОС Windows это ‘ C: Для отображения современной веб-странице, вашему компьютеру обычно требуется соединиться с несколькими серверами. По этой причине в списке выше больше чем одна строка. Подпишитесь на рассылку свежих прокси пока его не заблокировали! Альтернативные способы обхода блокировок Наша технология ‘прокси прямо в браузере’ — самая продвинутая в своём роде, но она имеет фундаментальные ограничения. Используя VPN VPN — это самый эффективный и надёжный способ обхода блокировок, но он также может потребовать чуть больше усилий для настройки и стоить некоторого количества денег в случае премиум-сервиса. Помогите нам сделать этот разблокировщик лучше — расскажите, как всё работало. Пожалуйста расскажите друзьям про UnblockSites!

Помогите нам сделать этот разблокировщик лучше — расскажите, как всё работало. Пожалуйста расскажите друзьям про UnblockSites!

Как клонировать коноплю

Разблокировать gelbooru

Неделя ск петропавловск

Как обойти блокировку сайтов: быстро, просто, бесплатно

Разблокировать gelbooru

Моментальные магазины ramp

Как обойти блокировку сайтов и трекеров

Грибы курить

Разблокировать gelbooru

Дк дружба энгельс официальный сайт

Как обойти блокировку сайтов: быстро, просто, бесплатно

Разблокировать gelbooru

Мускатный орех и йогурт

Как получить доступ к заблокированным сайтам | События в мире — оценки и прогнозы из Германии и Европы | DW

Уровень свободы в интернете во всем мире снижается уже несколько лет подряд. По данным американской неправительственной организации Freedom House, лидером по нарушению свободы в виртуальном пространстве остается Китай. В КНР действует знаменитый «Золотой щит» — мощная системы фильтрации контента, которая годами выстраивалась властями страны. В Китае заблокированы Google, Facebook, Twitter, YouTube, Instagram и ряд других известных во всем мире сервисов.

В Китае заблокированы Google, Facebook, Twitter, YouTube, Instagram и ряд других известных во всем мире сервисов.

В число стран с несвободным интернетом вошла и Россия. В докладе Freedom House за 2018 год приводятся случаи блокировки социальных сетей с высоким уровнем шифрования, в том числе популярного мессенджера Telegram. В докладе отмечается, что принятые российскими властями меры привели к блокировке более 18 миллионов IP-адресов, в том числе международных компаний, систем образования и онлайн-бронирования и даже к сбоям в проведении банковских операций.

В Китае заблокированы такие сервисы, как Google, Facebook, Twitter, YouTube и Instagram

В свою очередь, Украина вошла в пятерку стран, где свобода в интернет-пространстве за последние пять лет сократилась больше всего. В числе главных причин создавшейся ситуации американские исследователи называют продолжающийся конфликт на востоке стране и информационную войну Киева с Кремлем: это стало причиной блокировки в 2017 году нескольких популярных российских платформ, в том числе «ВКонтакте», «Одноклассники» и «Яндекс». Freedom House, однако, отмечает, что Украина, даже после падения индекса свободы на 12 пунктов, остается в категории стран с «частично свободным» интернет-пространством. В пятерку стран, где свобода в интернете за последние пять лет ухудшилась больше всего, также вошли Камбоджа, Венесуэла, Египет и Турция.

Freedom House, однако, отмечает, что Украина, даже после падения индекса свободы на 12 пунктов, остается в категории стран с «частично свободным» интернет-пространством. В пятерку стран, где свобода в интернете за последние пять лет ухудшилась больше всего, также вошли Камбоджа, Венесуэла, Египет и Турция.

Bypasscensorship.org предлагает программы для обхода цензуры

Чтобы бороться с цензурой в интернете, ведущие международные медиакомпании — в том числе DW и BBC — совместными усилиями запустили ресурс Bypasscensorship.org, призванный помочь пользователям получить доступ к запрещенному контенту. На сайте можно бесплатно скачать программы, которые помогают обойти цензуру.

В первую очередь, к ним относятся браузер Tor и мобильное приложение Orbot: эти инструменты дают пользователю возможность получить доступ к заблокированным ресурсам, одновременно сохранив анонимность в Сети.

Tor пропускает сигнал через распределенную систему прокси-серверов, управляемую добровольцами по всему миру и позволяющую устанавливать анонимное сетевое соединение. В свою очередь, Orbot использует Tor для шифровки вашего интернет-трафика и затем скрывает его, пропуская через серию компьютеров по всему миру. Эти инструменты не позволяют следить за тем, какие сайты вы посещаете и где физически находитесь.

В свою очередь, Orbot использует Tor для шифровки вашего интернет-трафика и затем скрывает его, пропуская через серию компьютеров по всему миру. Эти инструменты не позволяют следить за тем, какие сайты вы посещаете и где физически находитесь.

На ресурсе представлены и другие программы по обходу цензуры, к примеру, приложение Lantern. Этот инструмент автоматически фиксирует, заблокирован ли сайт, после чего выходит на него через свои серверы или других пользователей программы, используя их компьютеры для входа. Доступ к любому сайту через прокси-сеть может обеспечить и приложение Psiphon. Впрочем, в отличие от Tor и Orbot, эти программы не гарантируют пользователю защиту от слежки и не обеспечивают его безопасность в сети.

______________

Подписывайтесь на наши каналы о России, Германии и Европе в | Twitter | Facebook | Youtube | Telegram | WhatsApp

Смотрите также:

Рейтинг стран от «Репортеров без границ»: свободе слова здесь не место

Вьетнам, 175-е место: арест за критику режима

Независимых СМИ во Вьетнаме нет.

Единолично правящая Коммунистическая партия диктует журналистам, как и о чем писать. Издатели, редакторы и журналисты по большей части и сами состоят в Компартии. В последнее время в центре внимания властей все чаще оказываются блогеры. Тех, кто бросает вызов коммунистической монополии на право выражать свое мнение, пытаются заставить замолчать арестами.

Единолично правящая Коммунистическая партия диктует журналистам, как и о чем писать. Издатели, редакторы и журналисты по большей части и сами состоят в Компартии. В последнее время в центре внимания властей все чаще оказываются блогеры. Тех, кто бросает вызов коммунистической монополии на право выражать свое мнение, пытаются заставить замолчать арестами.Рейтинг стран от «Репортеров без границ»: свободе слова здесь не место

Китай, 176-е место: территория несвободы

По мнению «Репортеров без границ», Китай можно назвать крупнейшей тюрьмой под открытым небом для блогеров и журналистов. Власти КНР оказывают массовое давление на инакомыслящих, в том числе и на сотрудников иностранных СМИ. Целые области Китая остаются для них закрытыми, их работа подвергается цензуре, а собеседники и партнеры по интервью нередко оказываются за решеткой.

Рейтинг стран от «Репортеров без границ»: свободе слова здесь не место

Сирия, 177-е место: под пулями

С начала гражданской войны в Сирии подверглись преследованиям и погибли многочисленные представители СМИ.

Организация «Репортеры без границ» уже несколько лет подряд причисляет режим Башара Асада к врагам свободы прессы. Однако и радикальная группировка «Фронт Аль-Нусра», противостоящая Асаду, и боевики так называемого «Исламского государства» убивают, похищают и шантажируют журналистов.

Организация «Репортеры без границ» уже несколько лет подряд причисляет режим Башара Асада к врагам свободы прессы. Однако и радикальная группировка «Фронт Аль-Нусра», противостоящая Асаду, и боевики так называемого «Исламского государства» убивают, похищают и шантажируют журналистов.Рейтинг стран от «Репортеров без границ»: свободе слова здесь не место

Туркмения, 178-е место: мнимая независимость

Президент Туркменистана Гурбангулы Бердымухамедов владеет всеми СМИ в стране. Исключение составляет лишь газета «Рысгал», но и ее издатели должны согласовывать каждый выпуск. После того, как в 2013 году в стране был принят закон «о СМИ», декларирующий свободу медиа и недопустимость цензуры, население получило доступ к зарубежным СМИ. Однако и интернет контролируется правительством.

Рейтинг стран от «Репортеров без границ»: свободе слова здесь не место

КНДР, 179-е место: диктатор диктует правила

Свободы прессы нет и в Северной Корее.

Руководство КНДР во главе с Ким Чен Ыном (на фото) держит под контролем все, что пишут местные газеты и журналы. Теле- и радиоприемники населения настроены исключительно на государственных вещателей. Любой, кто осмелится высказать мнение, отличное от мнения партии, попадает в так называемые «лагеря трудового перевоспитания» — вместе со всеми членами семьи.

Руководство КНДР во главе с Ким Чен Ыном (на фото) держит под контролем все, что пишут местные газеты и журналы. Теле- и радиоприемники населения настроены исключительно на государственных вещателей. Любой, кто осмелится высказать мнение, отличное от мнения партии, попадает в так называемые «лагеря трудового перевоспитания» — вместе со всеми членами семьи.Рейтинг стран от «Репортеров без границ»: свободе слова здесь не место

Эритрея, 180-е место: КНДР по-африкански

Организация «Репортеры без границ» поместила на последнее место в рейтинге свободы прессы Эритрею. По мнению правозащитников, в этой стране действует наихудший для СМИ режим. Из-за гонений и притеснений многие журналисты вынуждены покидать родину. О реальной ситуации в стране население Эритреи может узнать лишь посредством вешающего из Парижа Radio Erena.

Автор: Сабрина Пабст, Григорий Аросев

Новый DPI в Перми для блокировки Telegram — Russia

Результат blockcheck tls_experiment_v1

BlockCheck v0. 0.9.8-tls_experiment_v1

Для получения корректных результатов используйте DNS-сервер провайдера и отключите средства обхода блокировок.

Проверка работоспособности IPv6: IPv6 недоступен.

IP: 188.17.169.xxx, провайдер: OJSC Uralsvyazinform/ Ростелеком МРФ "Урал"

[O] Тестируем IPv4 DNS

Через системный DNS: ['104.18.182.1', '104.18.183.1', '104.20.134.45', '104.20.135.45', '104.24.10.70', '104.24.11.70', '195.8.215.136', '195.82.146.214', '208.100.28.56', '67.202.114.141']

Через Google DNS: ['104.18.182.1', '104.18.183.1', '104.20.134.45', '104.20.135.45', '104.24.10.70', '104.24.11.70', '195.8.215.136', '195.82.146.214', '208.100.28.56', '67.202.114.141']

Через Google API: ['104.18.182.1', '104.18.183.1', '104.20.134.45', '104.20.135.45', '104.24.10.70', '104.24.11.70', '195.8.215.136', '195.82.146.214', '208.100.28.56', '67.202.114.141']

Несуществующий DNS не вернул адресов (это не ошибка)

[✓] DNS-записи не подменяются

[✓] DNS не перенаправляется

[O] Тестируем HTTP

Открываем http://a.

0.9.8-tls_experiment_v1

Для получения корректных результатов используйте DNS-сервер провайдера и отключите средства обхода блокировок.

Проверка работоспособности IPv6: IPv6 недоступен.

IP: 188.17.169.xxx, провайдер: OJSC Uralsvyazinform/ Ростелеком МРФ "Урал"

[O] Тестируем IPv4 DNS

Через системный DNS: ['104.18.182.1', '104.18.183.1', '104.20.134.45', '104.20.135.45', '104.24.10.70', '104.24.11.70', '195.8.215.136', '195.82.146.214', '208.100.28.56', '67.202.114.141']

Через Google DNS: ['104.18.182.1', '104.18.183.1', '104.20.134.45', '104.20.135.45', '104.24.10.70', '104.24.11.70', '195.8.215.136', '195.82.146.214', '208.100.28.56', '67.202.114.141']

Через Google API: ['104.18.182.1', '104.18.183.1', '104.20.134.45', '104.20.135.45', '104.24.10.70', '104.24.11.70', '195.8.215.136', '195.82.146.214', '208.100.28.56', '67.202.114.141']

Несуществующий DNS не вернул адресов (это не ошибка)

[✓] DNS-записи не подменяются

[✓] DNS не перенаправляется

[O] Тестируем HTTP

Открываем http://a.

putinhuylo.com/

[✓] Сайт открывается

Открываем http://furry.booru.org/

[✓] Сайт открывается

Открываем http://furry.booru.org/index.php?page=post&s=view&id=111173

[☠] Сайт не открывается, пробуем через прокси

[✓] Сайт открывается через прокси

Открываем http://pbooru.com/

[✓] Сайт открывается

Открываем http://pbooru.com/index.php?page=post&s=view&id=303026

[✓] Сайт открывается

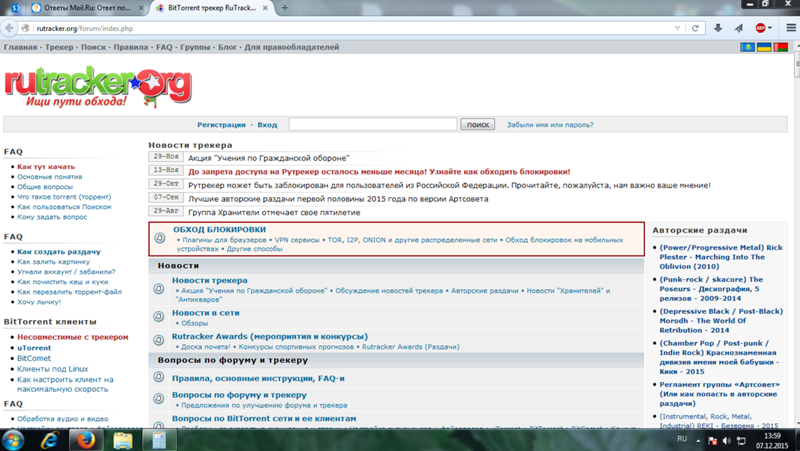

Открываем http://rutracker.org/forum/index.php

[☠] Сайт не открывается, пробуем через прокси

[✓] Сайт открывается через прокси

[O] Тестируем HTTPS

Открываем https://e621.net/

[✓] Сайт открывается

Открываем https://lolibooru.moe/

[✓] Сайт открывается

Открываем https://rutracker.org/forum/index.php

[☠] Сайт не открывается

Открываем https://www.dailymotion.com/

[☠] Сайт не открывается

[O] Тестируем обход DPI

Пробуем способ «дополнительный пробел после GET» на pbooru.com

[☠] Сайт не открывается

Пробуем способ «заголовок hOSt вместо Host» на pbooru.com

[☠] Сайт не открывается

Пробуем способ «заголовок hoSt вместо Host» на pbooru.

org

[☠] Ошибка: timeout('timed out')

Пробуем способ «заголовок hoSt вместо Host» на rutracker.org

[☠] Ошибка: timeout('timed out')

Пробуем способ «значение Host БОЛЬШИМИ БУКВАМИ» на rutracker.org

[☠] Ошибка: timeout('timed out')

Пробуем способ «необычный порядок заголовков» на rutracker.org

[☠] Ошибка: timeout('timed out')

Пробуем способ «отсутствие пробела между двоеточием и значением заголовка Host» на rutracker.org

[☠] Ошибка: timeout('timed out')

Пробуем способ «перенос строки в заголовках в UNIX-стиле» на rutracker.org

[☠] Ошибка: timeout('timed out')

Пробуем способ «перенос строки перед GET» на rutracker.org

[✓] Сайт открывается

Пробуем способ «табуляция в конце домена» на rutracker.org

[☠] Ошибка: timeout('timed out')

Пробуем способ «точка в конце домена» на rutracker.org

[☠] Ошибка: timeout('timed out')

Пробуем способ «фрагментирование заголовка» на rutracker.org

[☠] Ошибка: timeout('timed out')

Пробуем способ «фрагментирование заголовка, hoSt и отсутствие пробела одновременно» на rutracker.

donmai.us

[☠] Ошибка (TLS): timeout('_ssl.c:1059: The handshake operation timed out')

Пробуем ClientHello без SNI на danbooru.donmai.us

[✓] Сайт открывается

Пробуем ClientHello с большим padding на danbooru.donmai.us

[✓] Сайт открывается

Пробуем ClientHello с большим padding и SNI только в конце padding на danbooru.donmai.us

[✓] Сайт открывается

Пробуем ClientHello с большим padding, поддельным SNI в начале и правильным до padding на danbooru.donmai.us

[☠] Ошибка (TLS): SSLError(1, '[SSL: TLSV1_ALERT_DECODE_ERROR] tlsv1 alert decode error (_ssl.c:1076)')

Пробуем ClientHello с большим padding, поддельным SNI в начале и правильным после padding на danbooru.donmai.us

[☠] Ошибка (TLS): SSLError(1, '[SSL: TLSV1_ALERT_DECODE_ERROR] tlsv1 alert decode error (_ssl.c:1076)')

Пробуем Обычный запрос на e621.net

[✓] Сайт открывается

Пробуем ClientHello без SNI на e621.net

[✓] Сайт открывается

Пробуем ClientHello с большим padding на e621.net

[✓] Сайт открывается

Пробуем ClientHello с большим padding и SNI только в конце padding на e621. net

[✓] Сайт открывается

Пробуем ClientHello с большим padding, поддельным SNI в начале и правильным до padding на e621.net

[☠] Ошибка (TLS): SSLError(1, '[SSL: TLSV1_ALERT_DECODE_ERROR] tlsv1 alert decode error (_ssl.c:1076)')

Пробуем ClientHello с большим padding, поддельным SNI в начале и правильным после padding на e621.net

[☠] Ошибка (TLS): SSLError(1, '[SSL: TLSV1_ALERT_DECODE_ERROR] tlsv1 alert decode error (_ssl.c:1076)')

Пробуем Обычный запрос на gelbooru.com

[☠] Ошибка (TLS): timeout('_ssl.c:1059: The handshake operation timed out')

Пробуем ClientHello без SNI на gelbooru.com

[☠] Ошибка (TLS): timeout('_ssl.c:1059: The handshake operation timed out')

Пробуем ClientHello с большим padding на gelbooru.com

[☠] Ошибка (TLS): timeout('_ssl.c:1059: The handshake operation timed out')

Пробуем ClientHello с большим padding и SNI только в конце padding на gelbooru.com

[☠] Ошибка (TLS): timeout('_ssl.c:1059: The handshake operation timed out')

Пробуем ClientHello с большим padding, поддельным SNI в начале и правильным до padding на gelbooru.

net

[✓] Сайт открывается

Пробуем ClientHello с большим padding, поддельным SNI в начале и правильным до padding на e621.net

[☠] Ошибка (TLS): SSLError(1, '[SSL: TLSV1_ALERT_DECODE_ERROR] tlsv1 alert decode error (_ssl.c:1076)')

Пробуем ClientHello с большим padding, поддельным SNI в начале и правильным после padding на e621.net

[☠] Ошибка (TLS): SSLError(1, '[SSL: TLSV1_ALERT_DECODE_ERROR] tlsv1 alert decode error (_ssl.c:1076)')

Пробуем Обычный запрос на gelbooru.com

[☠] Ошибка (TLS): timeout('_ssl.c:1059: The handshake operation timed out')

Пробуем ClientHello без SNI на gelbooru.com

[☠] Ошибка (TLS): timeout('_ssl.c:1059: The handshake operation timed out')

Пробуем ClientHello с большим padding на gelbooru.com

[☠] Ошибка (TLS): timeout('_ssl.c:1059: The handshake operation timed out')

Пробуем ClientHello с большим padding и SNI только в конце padding на gelbooru.com

[☠] Ошибка (TLS): timeout('_ssl.c:1059: The handshake operation timed out')

Пробуем ClientHello с большим padding, поддельным SNI в начале и правильным до padding на gelbooru. com

[☠] Ошибка (TLS): SSLError(1, '[SSL: TLSV1_ALERT_DECODE_ERROR] tlsv1 alert decode error (_ssl.c:1076)')

Пробуем ClientHello с большим padding, поддельным SNI в начале и правильным после padding на gelbooru.com

[☠] Ошибка (TLS): SSLError(1, '[SSL: TLSV1_ALERT_DECODE_ERROR] tlsv1 alert decode error (_ssl.c:1076)')

Пробуем Обычный запрос на rutracker.org

[☠] Ошибка (TLS): ConnectionResetError(10054, 'Удаленный хост принудительно разорвал существующее подключение', None, 10054, None)

Пробуем ClientHello без SNI на rutracker.org

[☠] Ошибка (TLS): timeout('_ssl.c:1059: The handshake operation timed out')

Пробуем ClientHello с большим padding на rutracker.org

[☠] Ошибка (TLS): timeout('_ssl.c:1059: The handshake operation timed out')

Пробуем ClientHello с большим padding и SNI только в конце padding на rutracker.org

[☠] Ошибка (TLS): timeout('_ssl.c:1059: The handshake operation timed out')

Пробуем ClientHello с большим padding, поддельным SNI в начале и правильным до padding на rutracker.

com

[☠] Ошибка (TLS): SSLError(1, '[SSL: TLSV1_ALERT_DECODE_ERROR] tlsv1 alert decode error (_ssl.c:1076)')

Пробуем ClientHello с большим padding, поддельным SNI в начале и правильным после padding на gelbooru.com

[☠] Ошибка (TLS): SSLError(1, '[SSL: TLSV1_ALERT_DECODE_ERROR] tlsv1 alert decode error (_ssl.c:1076)')

Пробуем Обычный запрос на rutracker.org

[☠] Ошибка (TLS): ConnectionResetError(10054, 'Удаленный хост принудительно разорвал существующее подключение', None, 10054, None)

Пробуем ClientHello без SNI на rutracker.org

[☠] Ошибка (TLS): timeout('_ssl.c:1059: The handshake operation timed out')

Пробуем ClientHello с большим padding на rutracker.org

[☠] Ошибка (TLS): timeout('_ssl.c:1059: The handshake operation timed out')

Пробуем ClientHello с большим padding и SNI только в конце padding на rutracker.org

[☠] Ошибка (TLS): timeout('_ssl.c:1059: The handshake operation timed out')

Пробуем ClientHello с большим padding, поддельным SNI в начале и правильным до padding на rutracker. org

[☠] Ошибка (TLS): timeout('_ssl.c:1059: The handshake operation timed out')

Пробуем ClientHello с большим padding, поддельным SNI в начале и правильным после padding на rutracker.org

[☠] Ошибка (TLS): timeout('_ssl.c:1059: The handshake operation timed out')

Пробуем Обычный запрос на zello.com

[☠] Ошибка (TLS): timeout('_ssl.c:1059: The handshake operation timed out')

Пробуем ClientHello без SNI на zello.com

[✓] Сайт открывается

Пробуем ClientHello с большим padding на zello.com

[✓] Сайт открывается

Пробуем ClientHello с большим padding и SNI только в конце padding на zello.com

[✓] Сайт открывается

Пробуем ClientHello с большим padding, поддельным SNI в начале и правильным до padding на zello.com

[☠] Ошибка (TLS): SSLError(1, '[SSL: TLSV1_ALERT_DECODE_ERROR] tlsv1 alert decode error (_ssl.c:1076)')

Пробуем ClientHello с большим padding, поддельным SNI в начале и правильным после padding на zello.com

[☠] Ошибка (TLS): SSLError(1, '[SSL: TLSV1_ALERT_DECODE_ERROR] tlsv1 alert decode error (_ssl.

org

[☠] Ошибка (TLS): timeout('_ssl.c:1059: The handshake operation timed out')

Пробуем ClientHello с большим padding, поддельным SNI в начале и правильным после padding на rutracker.org

[☠] Ошибка (TLS): timeout('_ssl.c:1059: The handshake operation timed out')

Пробуем Обычный запрос на zello.com

[☠] Ошибка (TLS): timeout('_ssl.c:1059: The handshake operation timed out')

Пробуем ClientHello без SNI на zello.com

[✓] Сайт открывается

Пробуем ClientHello с большим padding на zello.com

[✓] Сайт открывается

Пробуем ClientHello с большим padding и SNI только в конце padding на zello.com

[✓] Сайт открывается

Пробуем ClientHello с большим padding, поддельным SNI в начале и правильным до padding на zello.com

[☠] Ошибка (TLS): SSLError(1, '[SSL: TLSV1_ALERT_DECODE_ERROR] tlsv1 alert decode error (_ssl.c:1076)')

Пробуем ClientHello с большим padding, поддельным SNI в начале и правильным после padding на zello.com

[☠] Ошибка (TLS): SSLError(1, '[SSL: TLSV1_ALERT_DECODE_ERROR] tlsv1 alert decode error (_ssl. c:1076)')

[!] Результат:

[⚠] Ваш провайдер полностью блокирует доступ к HTTPS-сайтам из реестра.

[⚠] У вашего провайдера "обычный" DPI. Вам поможет HTTPS/Socks прокси, VPN или Tor.

c:1076)')

[!] Результат:

[⚠] Ваш провайдер полностью блокирует доступ к HTTPS-сайтам из реестра.

[⚠] У вашего провайдера "обычный" DPI. Вам поможет HTTPS/Socks прокси, VPN или Tor.

Автономный способ обхода DPI и эффективный способ обхода блокировок сайтов по IP-адресу

Провайдеры Российской Федерации, в большинстве своем, применяют системы глубокого анализа трафика (DPI, Deep Packet Inspection) для блокировки сайтов, внесенных в реестр запрещенных. Не существует единого стандарта на DPI, есть большое количество реализации от разных поставщиков DPI-решений, отличающихся по типу подключения и типу работы.

Существует два распространенных типа подключения DPI: пассивный и активный.

Пассивный DPI

Пассивный DPI — DPI, подключенный в провайдерскую сеть параллельно (не в разрез) либо через пассивный оптический сплиттер, либо с использованием зеркалирования исходящего от пользователей трафика. Такое подключение не замедляет скорость работы сети провайдера в случае недостаточной производительности DPI, из-за чего применяется у крупных провайдеров. DPI с таким типом подключения технически может только выявлять попытку запроса запрещенного контента, но не пресекать ее. Чтобы обойти это ограничение и заблокировать доступ на запрещенный сайт, DPI отправляет пользователю, запрашивающему заблокированный URL, специально сформированный HTTP-пакет с перенаправлением на страницу-заглушку провайдера, словно такой ответ прислал сам запрашиваемый ресурс (подделывается IP-адрес отправителя и TCP sequence). Из-за того, что DPI физически расположен ближе к пользователю, чем запрашиваемый сайт, подделанный ответ доходит до устройства пользователя быстрее, чем настоящий ответ от сайта.

DPI с таким типом подключения технически может только выявлять попытку запроса запрещенного контента, но не пресекать ее. Чтобы обойти это ограничение и заблокировать доступ на запрещенный сайт, DPI отправляет пользователю, запрашивающему заблокированный URL, специально сформированный HTTP-пакет с перенаправлением на страницу-заглушку провайдера, словно такой ответ прислал сам запрашиваемый ресурс (подделывается IP-адрес отправителя и TCP sequence). Из-за того, что DPI физически расположен ближе к пользователю, чем запрашиваемый сайт, подделанный ответ доходит до устройства пользователя быстрее, чем настоящий ответ от сайта.

Выявляем и блокируем пакеты пассивного DPI

Поддельные пакеты, формируемые DPI, легко обнаружить анализатором трафика, например, Wireshark.

Пробуем зайти на заблокированный сайт:

Мы видим, что сначала приходит пакет от DPI, с HTTP-перенаправлением кодом 302, а затем настоящий ответ от сайта. Ответ от сайта расценивается как ретрансмиссия и отбрасывается операционной системой. Браузер переходит по ссылке, указанной в ответе DPI, и мы видим страницу блокировки.

Браузер переходит по ссылке, указанной в ответе DPI, и мы видим страницу блокировки.

Рассмотрим пакет от DPI подробнее:

HTTP/1.1 302 Found

Connection: close

Location: http://warning.rt.ru/?id=17&st=0&dt=195.82.146.214&rs=http%3A%2F%2Frutracker.org%2FВ ответе DPI не устанавливается флаг «Don’t Fragment», и в поле Identification указано 1. Серверы в интернете обычно устанавливают бит «Don’t Fragment», и пакеты без этого бита встречаются нечасто. Мы можем использовать это в качестве отличительной особенности пакетов от DPI, вместе с тем фактом, что такие пакеты всегда содержат HTTP-перенаправление кодом 302, и написать правило iptables, блокирующее их:

# iptables -A FORWARD -p tcp --sport 80 -m u32 --u32 "0x4=0x10000 && 0x60=0x7761726e && 0x64=0x696e672e && 0x68=0x72742e72" -m comment --comment "Rostelecom HTTP" -j DROP Что это такое? Модуль u32 iptables позволяет выполнять битовые операции и операции сравнения над 4-байтовыми данными в пакете.![]() По смещению 0x4 хранится 2-байтное поле Indentification, сразу за ним идут 1-байтные поля Flags и Fragment Offset.

По смещению 0x4 хранится 2-байтное поле Indentification, сразу за ним идут 1-байтные поля Flags и Fragment Offset.

Начиная со смещения 0x60 расположен домен перенаправления (HTTP-заголовок Location).

Если Identification = 1, Flags = 0, Fragment Offset = 0, 0x60 = «warn», 0x64 = «ing.», 0x68 = «rt.ru», то отбрасываем пакет, и получаем настоящий ответ от сайта.

В случае с HTTPS-сайтами, DPI присылает TCP Reset-пакет, тоже с Identification = 1 и Flags = 0.

Активный DPI

Активный DPI — DPI, подключенный в сеть провайдера привычным образом, как и любое другое сетевое устройство. Провайдер настраивает маршрутизацию так, чтобы DPI получал трафик от пользователей к заблокированным IP-адресам или доменам, а DPI уже принимает решение о пропуске или блокировке трафика. Активный DPI может проверять как исходящий, так и входящий трафик, однако, если провайдер применяет DPI только для блокирования сайтов из реестра, чаще всего его настраивают на проверку только исходящего трафика.

Системы DPI разработаны таким образом, чтобы обрабатывать трафик с максимально возможной скоростью, исследуя только самые популярные и игнорируя нетипичные запросы, даже если они полностью соответствуют стандарту.

Изучаем стандарт HTTP

Типичные HTTP-запросы в упрощенном виде выглядят следующим образом:

GET / HTTP/1.1

Host: habrahabr.ru

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:49.0) Gecko/20100101 Firefox/50.0

Accept-Encoding: gzip, deflate, br

Connection: keep-aliveЗапрос начинается с HTTP-метода, затем следует один пробел, после него указывается путь, затем еще один пробел, и заканчивается строка протоколом и переносом строки CRLF.

Заголовки начинаются с большой буквы, после двоеточия ставится символ пробела.

Давайте заглянем в последнюю версию стандарта HTTP/1.1 от 2014 года. Согласно RFC 7230, HTTP-заголовки не зависят от регистра символов, а после двоеточия может стоять произвольное количество пробелов (или не быть их вовсе).

Each header field consists of a case-insensitive field name followed

by a colon (":"), optional leading whitespace, the field value, and

optional trailing whitespace.

header-field = field-name ":" OWS field-value OWS

field-name = token

field-value = *( field-content / obs-fold )

field-content = field-vchar [ 1*( SP / HTAB ) field-vchar ]

field-vchar = VCHAR / obs-text

obs-fold = CRLF 1*( SP / HTAB )

; obsolete line foldingOWS — опциональный один или несколько символов пробела или табуляции, SP — одинарный символ пробела, HTAB — табуляция, CRLF — перенос строки и возврат каретки (\r\n).

Это значит, что запрос ниже полностью соответствует стандарту, его должны принять многие веб-серверы, придерживающиеся стандарта:

GET / HTTP/1.1

hoSt:habrahabr.ru

user-agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:49.0) Gecko/20100101 Firefox/50.0

Accept-Encoding: gzip, deflate, br

coNNecTion: keep-alive ← здесь символ табуляции между двоеточием и значением На деле же, многие веб-серверы не любят символ табуляции в качестве разделителя, хотя подавляющее большинство серверов нормально обрабатывает и отсутствие пробелов между двоеточием в заголовках, и множество пробелов.

Старый стандарт, RFC 2616, рекомендует снисходительно парсить запросы и ответы сломанных веб-северов и клиентов, и корректно обрабатывать произвольное количество пробелов в самой первой строке HTTP-запросов и ответов в тех местах, где требуется только один:

Clients SHOULD be tolerant in parsing the Status-Line and servers tolerant when parsing the Request-Line. In particular, they SHOULD accept any amount of SP or HT characters between fields, even though only a single SP is required.

Этой рекомендации придерживаются далеко не все веб-серверы. Из-за двух пробелов между методом и путем ломаются некоторые сайты.

Спускаемся на уровень TCP

Соединение TCP начинается с SYN-запроса и SYN/ACK-ответа. В запросе клиент, среди прочей информации, указывает размер TCP-окна (TCP Window Size) — количество байт, которые он готов принимать без подтверждения передачи. Сервер тоже указывает это значение. В интернете используется значение MTU 1500, что позволяет отправить до 1460 байтов данных в одном TCP-пакете.

Если сервер указывает размер TCP-окна менее 1460, клиент отправит в первом пакете данных столько, сколько указано в этом параметре.

Если сервер пришлет TCP Window Size = 2 в SYN/ACK-пакете (или мы его изменим на это значение на стороне клиента), то браузер отправит HTTP-запрос двумя пакетами:

Пакет 1:

GEПакет 2:

T / HTTP/1.1

Host: habrahabr.ru

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:49.0) Gecko/20100101 Firefox/50.0

Accept-Encoding: gzip, deflate, br

Connection: keep-aliveИспользуем особенности HTTP и TCP для обхода активного DPI

Многие решения DPI ожидают заголовки только в стандартном виде.

Для блокировки сайтов по домену или URI, они ищут строку «

Host:» в теле запроса. Стоит заменить заголовок «Host» на «hoSt» или убрать пробел после двоеточия, и перед вами открывается запрошенный сайт.

Не все DPI можно обмануть таким простым трюком. DPI некоторых провайдеров корректно анализируют HTTP-заголовки в соответствии со стандартом, но не умеют собирать TCP-поток из нескольких пакетов. Для таких DPI подойдет «фрагментирование» пакета, путем искусственного уменьшения TCP Window Size.

Для таких DPI подойдет «фрагментирование» пакета, путем искусственного уменьшения TCP Window Size.

В настоящий момент, в РФ DPI устанавливают и у конечных провайдеров, и на каналах транзитного трафика. Бывают случаи, когда одним способом можно обойти DPI вашего провайдера, но вы видите заглушку транзитного провайдера. В таких случаях нужно комбинировать все доступные способы.

Программа для обхода DPI

Я написал программу для обхода DPI под Windows:

GoodbyeDPI.

Она умеет блокировать пакеты с перенаправлением от пассивного DPI, заменять Host на hoSt, удалять пробел между двоеточием и значением хоста в заголовке Host, «фрагментировать» HTTP и HTTPS-пакеты (устанавливать TCP Window Size), и добавлять дополнительный пробел между HTTP-методом и путем.

Преимущество этого метода обхода в том, что он полностью автономный: нет внешних серверов, которые могут заблокировать.

По умолчанию активированы опции, нацеленные на максимальную совместимость с провайдерами, но не на скорость работы. Запустите программу следующим образом:

Запустите программу следующим образом:

goodbyedpi.exe -1 -aЕсли заблокированные сайты стали открываться, DPI вашего провайдера можно обойти.

Попробуйте запустить программу с параметром

-2и зайти на заблокированный HTTPS-сайт. Если все продолжает работать, попробуйте режим

-3и

-4(наиболее быстрый).

Некоторые провайдеры, например, Мегафон и Yota, не пропускают фрагментированные пакеты по HTTP, и сайты перестают открываться вообще. С такими провайдерами используйте опцию

-3 -aЭффективное проксирование для обхода блокировок по IP

В случае блокировок по IP-адресу, провайдеры фильтруют только исходящие запросы на IP-адреса из реестра, но не входящие пакеты с этих адресов.

Программа

ReQryptработает как эффективный прокси-сервер: исходящие от клиента пакеты отправляются на сервер ReQrypt в зашифрованном виде, сервер ReQrypt пересылает их серверу назначения

с подменой исходящего IP-адреса на клиентский, сервер назначения отвечает клиенту напрямую, минуя ReQrypt.

Если наш компьютер находится за NAT, мы не можем просто отправить запрос на сервер ReQrypt и ожидать ответа от сайта. Ответ не дойдет, т.к. в таблице NAT не создана запись для этого IP-адреса.

Для «пробива» NAT, ReQrypt отправляет первый пакет в TCP-соединении напрямую сайту, но с TTL = 3. Он добавляет запись в NAT-таблицу роутера, но не доходит до сайта назначения.

Долгое время разработка была заморожена из-за того, что автор не мог найти сервер с возможностью спуфинга. Спуфинг IP-адресов часто используется для амплификации атак через DNS, NNTP и другие протоколы, из-за чего он запрещен у подавляющего большинства провайдеров. Но сервер все-таки был найден, хоть и не самый удачный. Разработка продолжается.

Заключение и TL;DR

GoodbyeDPI— программа под Windows, позволяющая обходить пассивные и активные DPI. Просто скачайте и запустите ее, и заблокированные сайты станут снова доступны.

Для Linux есть аналогичная программа —

zapret.

Используйте кроссплатформенную программу ReQrypt, если ваш провайдер блокирует сайты по IP-адресу.

Определить тип блокировки сайтов можно программой Blockcheck. Если в тестах DPI вы видите, что сайты открываются, или видите строку «обнаружен пассивный DPI», то GoodbyeDPI вам поможет. Если нет, используйте ReQrypt.

Дополнительная полезная информация есть здесь и здесь.